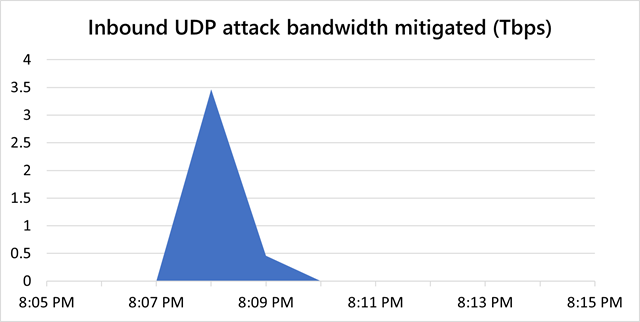

Microsoft affirme que sa plate-forme de protection Azure DDoS a atténué une attaque massive de déni de service distribué (DDoS) de 3,47 térabits par seconde (Tbps) ciblant un client Azure d’Asie en novembre.

Deux autres attaques de grande taille ont suivi en décembre, ciblant également les clients Azure asiatiques, une attaque UDP de 3,25 Tbps sur les ports 80 et 443 et une inondation UDP de 2,55 Tbps sur le port 443.

« En novembre, Microsoft a atténué une attaque DDoS avec un débit de 3,47 Tbps et un débit de paquets de 340 millions de paquets par seconde (pps), ciblant un client Azure en Asie. Nous pensons qu’il s’agit de la plus grande attaque jamais signalée dans l’histoire », a déclaré Alethea Toh, chef de produit Azure Networking.

« Il s’agissait d’une attaque distribuée provenant d’environ 10 000 sources et de plusieurs pays à travers le monde, dont les États-Unis, la Chine, la Corée du Sud, la Russie, la Thaïlande, l’Inde, le Vietnam, l’Iran, l’Indonésie et Taïwan. »

L’attaque de 15 minutes a utilisé plusieurs vecteurs d’attaque pour la réflexion UDP sur le port 80, notamment :

- Protocole de découverte de service simple (SSDP),

- Protocole d’accès à l’annuaire léger sans connexion (CLDAP),

- Système de noms de domaine (DNS),

- et protocole de temps réseau (NTP)

Les précédentes attaques DDoS signalées publiquement étaient une attaque de couche d’application de 21,8 millions de requêtes par seconde (rrps) qui a frappé le géant russe de l’Internet Yandex en août et un Frappe volumétrique de 2,3 Tbps détectée par Amazon Web Services Shield au cours du premier trimestre 2020.

L’ingénieur en fiabilité de la sécurité de Google, Damian Menscher, a également révélé il y a deux ans que Google avait atténué un DDoS de 2,54 Tbit/s en 2017.

« La plus grande attaque jamais signalée dans l’histoire »

L’attaque de novembre de 3,47 Tbit/s a été la plus importante à laquelle la société a dû faire face à ce jour (et probablement jamais enregistrée), après avoir précédemment signalé qu’elle avait atténué une autre attaque record de 2,4 Tbit/s ciblant un client Azure européen fin août.

Microsoft a vu une augmentation des attaques qui ont duré plus d’une heure au second semestre 2021, tandis que les attaques multi-vecteurs telles que celle record atténuée en novembre étaient répandues.

Ces attaques DDoS plus prolongées se présentent généralement sous la forme d’une séquence d’attaques en rafales répétées et de courte durée qui augmentent rapidement (en quelques secondes) pour atteindre des volumes de térabit.

« Le jeu continue d’être l’industrie la plus durement touchée. L’industrie du jeu a toujours été en proie à des attaques DDoS parce que les joueurs se donnent souvent beaucoup de mal pour gagner », a ajouté Toh.

« La concentration des attaques en Asie peut s’expliquer en grande partie par l’énorme empreinte du jeu10, en particulier en Chine, au Japon, en Corée du Sud, à Hong Kong et en Inde, qui continuera de croître à mesure que la pénétration croissante des smartphones stimule la popularité du jeu mobile en Asie. . »

Microsoft a également défendu ses clients contre les nouvelles attaques d’inondation TCP PUSH-ACK (dominantes dans la région de l’Asie de l’Est) pendant la saison des fêtes 2021.

« Nous avons observé une nouvelle technique de manipulation d’options TCP utilisée par les attaquants pour vider de grandes charges utiles, selon laquelle, dans cette variante d’attaque, la longueur de l’option TCP est plus longue que l’en-tête de l’option lui-même », a déclaré Toh. mentionné.