Le malware Android connu sous le nom de BRATA a ajouté de nouvelles fonctionnalités dangereuses à sa dernière version, notamment le suivi GPS, la capacité d’utiliser plusieurs canaux de communication et une fonction qui effectue une réinitialisation d’usine sur l’appareil pour effacer toute trace d’activité malveillante.

BRATA a été repéré pour la première fois par Kaspersky en 2019 en tant qu’Android RAT (outil d’accès à distance) ciblant principalement les utilisateurs brésiliens.

En décembre 2021, un rapport de Cleafy a souligné l’émergence du logiciel malveillant en Europe, où il a été vu ciblant les utilisateurs de services bancaires en ligne et volant leurs informations d’identification avec l’implication de fraudeurs se faisant passer pour des agents du service client des banques.

Les analystes de Cleafy ont continué à surveiller BRATA pour de nouvelles fonctionnalités et, dans un nouveau rapport publié aujourd’hui, illustrent comment le malware continue d’évoluer.

Des versions sur mesure pour différents publics

Les dernières versions du logiciel malveillant BRATA ciblent désormais les utilisateurs de services bancaires en ligne au Royaume-Uni, en Pologne, en Italie, en Espagne, en Chine et en Amérique latine.

Chaque variante se concentre sur différentes banques avec des ensembles de superposition dédiés, des langues et même différentes applications pour cibler des publics spécifiques.

Source : Cléafy

Les auteurs utilisent des techniques d’obscurcissement similaires dans toutes les versions, telles que l’emballage du fichier APK dans un package JAR ou DEX chiffré.

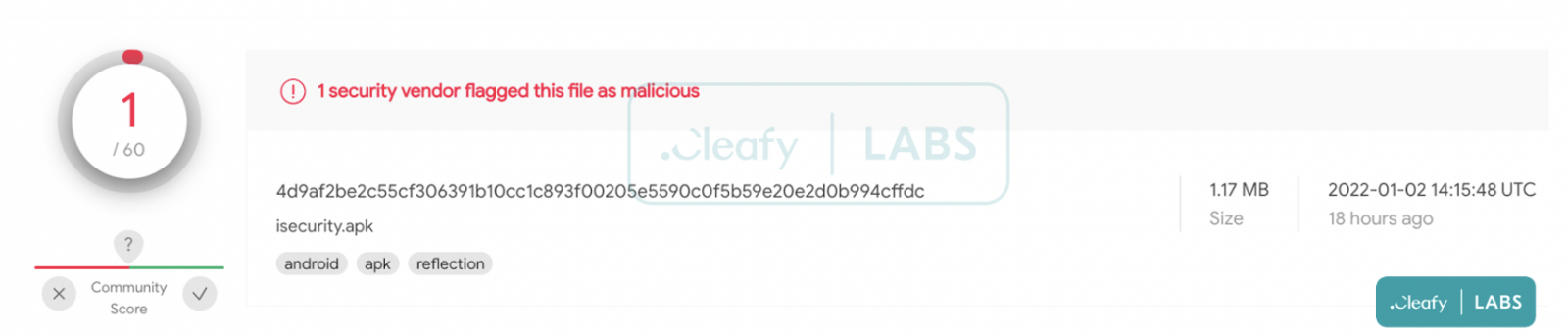

Cette obfuscation contourne avec succès les détections antivirus, comme illustré par l’analyse VirusTotal ci-dessous.

Source : Cléafy

Sur ce front, BRATA recherche désormais activement des signes de présence AV sur l’appareil et tente de supprimer les outils de sécurité détectés avant de procéder à l’étape d’exfiltration des données.

Source : Cléafy

Nouvelles fonctionnalités

Les nouvelles fonctionnalités repéré par les chercheurs de Cleafy dans les dernières versions de BRATA incluent la fonctionnalité d’enregistrement de frappe, qui complète la fonction de capture d’écran existante.

Bien que son objectif exact reste un mystère pour les analystes, toutes les nouvelles variantes disposent également d’un suivi GPS.

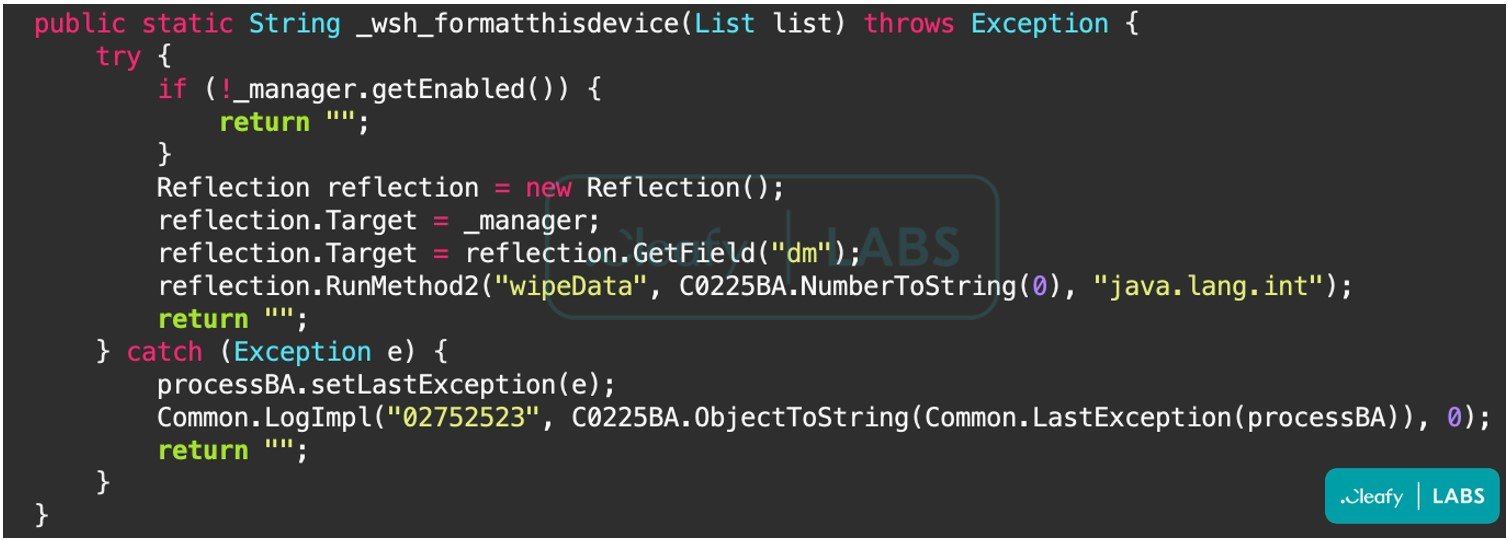

La plus effrayante des nouvelles fonctionnalités malveillantes est l’exécution de réinitialisations d’usine, que les acteurs effectuent dans les situations suivantes :

- La compromission a été effectuée avec succès et la transaction frauduleuse est terminée (c’est-à-dire que les informations d’identification ont été exfiltrées).

- L’application a détecté qu’elle s’exécute dans un environnement virtuel, probablement à des fins d’analyse.

BRATA utilise les réinitialisations d’usine comme coupe-circuit pour l’autoprotection, mais comme elles effacent l’appareil, elles introduisent également la possibilité d’une perte soudaine et irréversible de données pour la victime.

Source : Cléafy

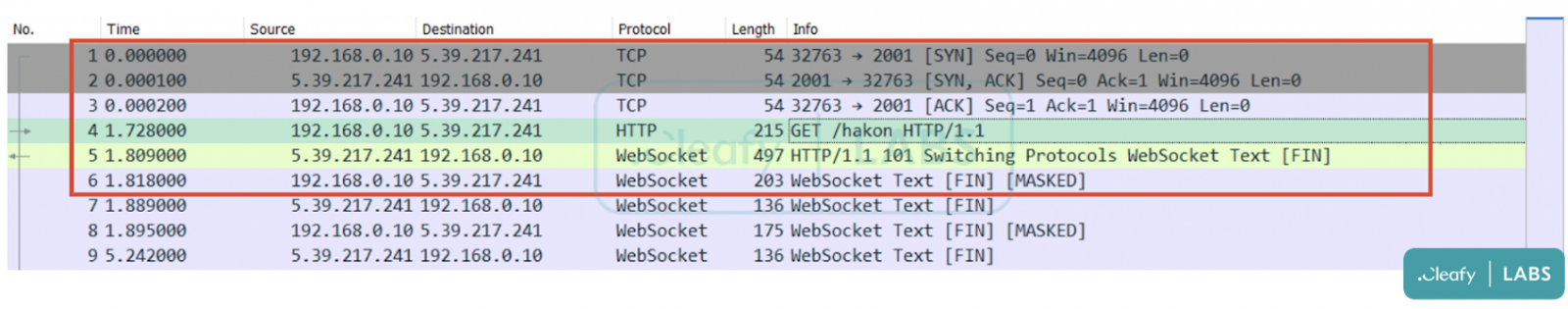

Enfin, BRATA a ajouté de nouveaux canaux de communication pour échanger des données avec le serveur C2 et prend désormais en charge HTTP et WebSockets.

Source : Cléafy

L’option WebSockets offre aux acteurs un canal direct et à faible latence, idéal pour la communication en temps réel et l’exploitation manuelle en direct.

De plus, comme WebSockets n’a pas besoin d’envoyer d’en-têtes à chaque connexion, le volume de trafic réseau suspect est réduit et, par extension, les chances d’être détecté sont minimisées.

Moyens de base pour rester en sécurité

BRATA n’est que l’un des nombreux chevaux de Troie bancaires Android et RAT furtifs circulant dans la nature, ciblant les identifiants bancaires des utilisateurs.

La meilleure façon d’éviter d’être infecté par des logiciels malveillants Android est d’installer des applications à partir du Google Play Store, d’éviter les fichiers APK provenant de sites Web louches et de toujours les analyser avec un outil AV avant de les ouvrir.

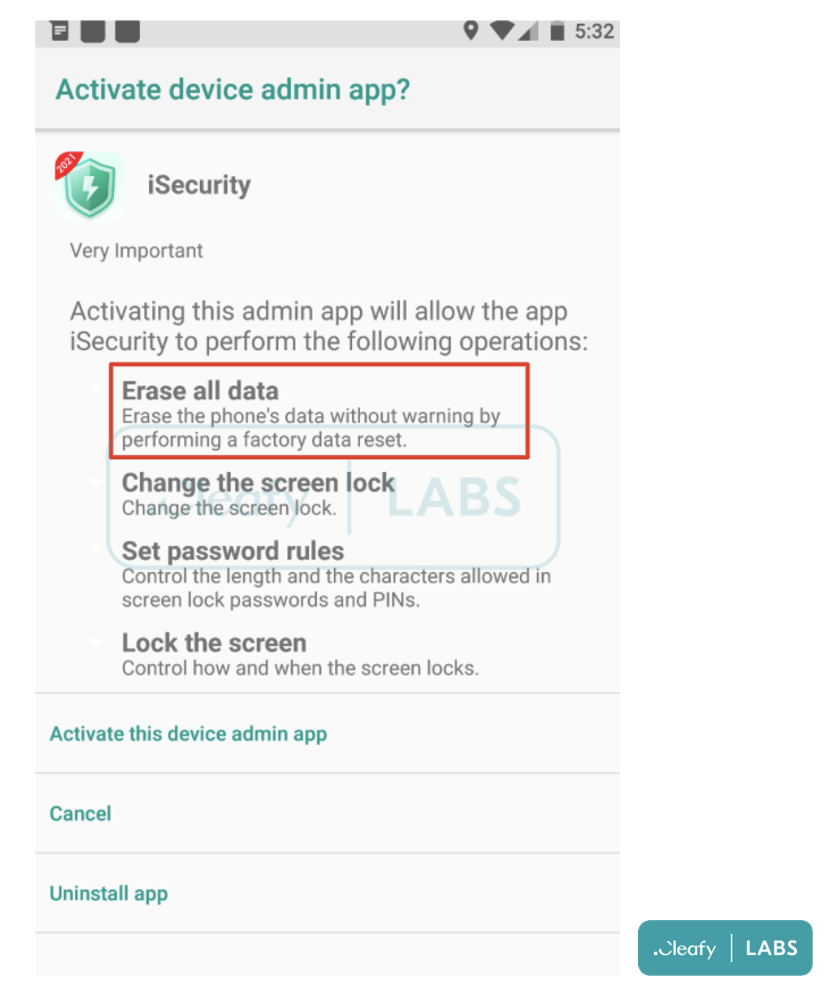

Lors de l’installation, portez une attention particulière aux autorisations demandées et évitez d’en accorder qui semblent inutiles pour les fonctionnalités de base de l’application.

Source : Cléafy

Enfin, surveillez la consommation de la batterie et les volumes de trafic réseau pour identifier tout pic inexplicable pouvant être attribué à des processus malveillants exécutés en arrière-plan.