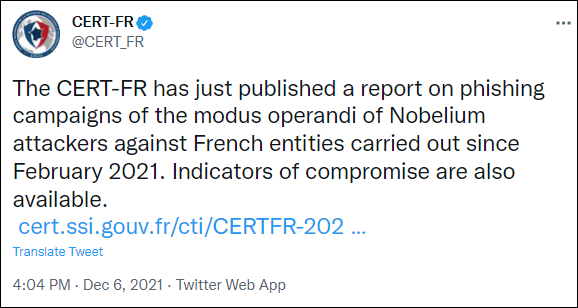

L’agence nationale française de cybersécurité ANSSI a déclaré aujourd’hui que le groupe de piratage Nobelium soutenu par la Russie à l’origine du piratage SolarWinds de l’année dernière ciblait les organisations françaises depuis février 2021.

Alors que l’ANSSI (abréviation de Agence Nationale de la Sécurité des Systèmes d’Information) n’a pas déterminé comment Nobelium a compromis les comptes de messagerie appartenant à des organisations françaises, elle a ajouté que les pirates les ont utilisés pour livrer des e-mails malveillants ciblant des institutions étrangères.

À leur tour, les organisations publiques françaises ont également été la cible d’e-mails frauduleux envoyés depuis des serveurs appartenant à des entités étrangères, soupçonnés d’être compromis par le même acteur de la menace.

L’infrastructure utilisée par Nobelium dans les attaques contre des entités françaises a été principalement mise en place à l’aide de serveurs privés virtuels (VPS) de différents hébergeurs (privilégiant les serveurs d’OVH et situés à proximité des pays ciblés).

« Des chevauchements ont été identifiés dans les tactiques, techniques & procédures (TTP) entre les campagnes de phishing surveillées par l’ANSSI et l’attaque de la supply chain SOLARWINDS en 2020 », ANSSI expliqué dans un rapport publié aujourd’hui.

Pour se défendre contre les attaques de ce groupe de hackers, l’ANSSI recommande de restreindre l’exécution des pièces jointes des emails pour bloquer les fichiers malveillants livrés dans les campagnes de phishing.

L’agence française de cybersécurité conseille également aux organisations à risque de renforcer la sécurité d’Active Directory (et des serveurs AD en particulier) en utilisant ses Guide de renforcement de la sécurité Active Directory.

Nobelium et ses cibles de premier plan

Nobelium, le groupe de piratage à l’origine de l’attaque de la chaîne d’approvisionnement SolarWinds de l’année dernière, qui a conduit à la violation de plusieurs agences fédérales américaines, est la division de piratage du service russe de renseignement étranger (SVR), également connu sous le nom d’APT29, The Dukes ou Cozy Bear. .

Le gouvernement américain a formellement accusé la division SVR en avril d’avoir orchestré la « campagne de cyber-espionnage à grande échelle » qui a frappé SolarWinds.

La société de cybersécurité Volexity a également lié les attaques au même acteur menaçant sur la base des tactiques observées lors des incidents à partir de 2018.

En mai, le Microsoft Threat Intelligence Center (MSTIC) a partagé des informations sur une campagne de phishing Nobelium ciblant les agences gouvernementales de 24 pays à travers le monde.

Comme indiqué par Microsoft ces derniers mois, Nobelium cible toujours la chaîne d’approvisionnement informatique mondiale, ayant attaqué 140 fournisseurs de services gérés (MSP) et fournisseurs de services cloud et en a violé au moins 14 depuis mai 2021.

Nobelium a également ciblé les serveurs Active Directory Federation Services (AD FS), tentant de compromettre les gouvernements, les groupes de réflexion et les entreprises privées des États-Unis et d’Europe à l’aide d’une nouvelle porte dérobée passive et hautement ciblée baptisée FoggyWeb.

Microsoft a révélé en octobre que Nobelium était le groupe de piratage russe le plus actif entre juillet 2020 et juin 2021, coordonnant les attaques derrière 92% des alertes que Microsoft a envoyées aux clients concernant les activités de menace basées en Russie.

Plus tôt dans la journée, Mandiant a lié le groupe de piratage à des tentatives d’intrusion dans les réseaux gouvernementaux et d’entreprise du monde entier en ciblant leurs MSP avec une nouvelle porte dérobée baptisée Ceeloader conçue pour déployer d’autres logiciels malveillants et collecter des informations sensibles d’intérêt politique pour la Russie.