Une nouvelle campagne de phishing qui cible les utilisateurs d’échange de crypto-monnaie CoinSpot utilise un nouveau thème tournant autour des confirmations de retrait dans le but final de voler des codes d’authentification à deux facteurs (2FA).

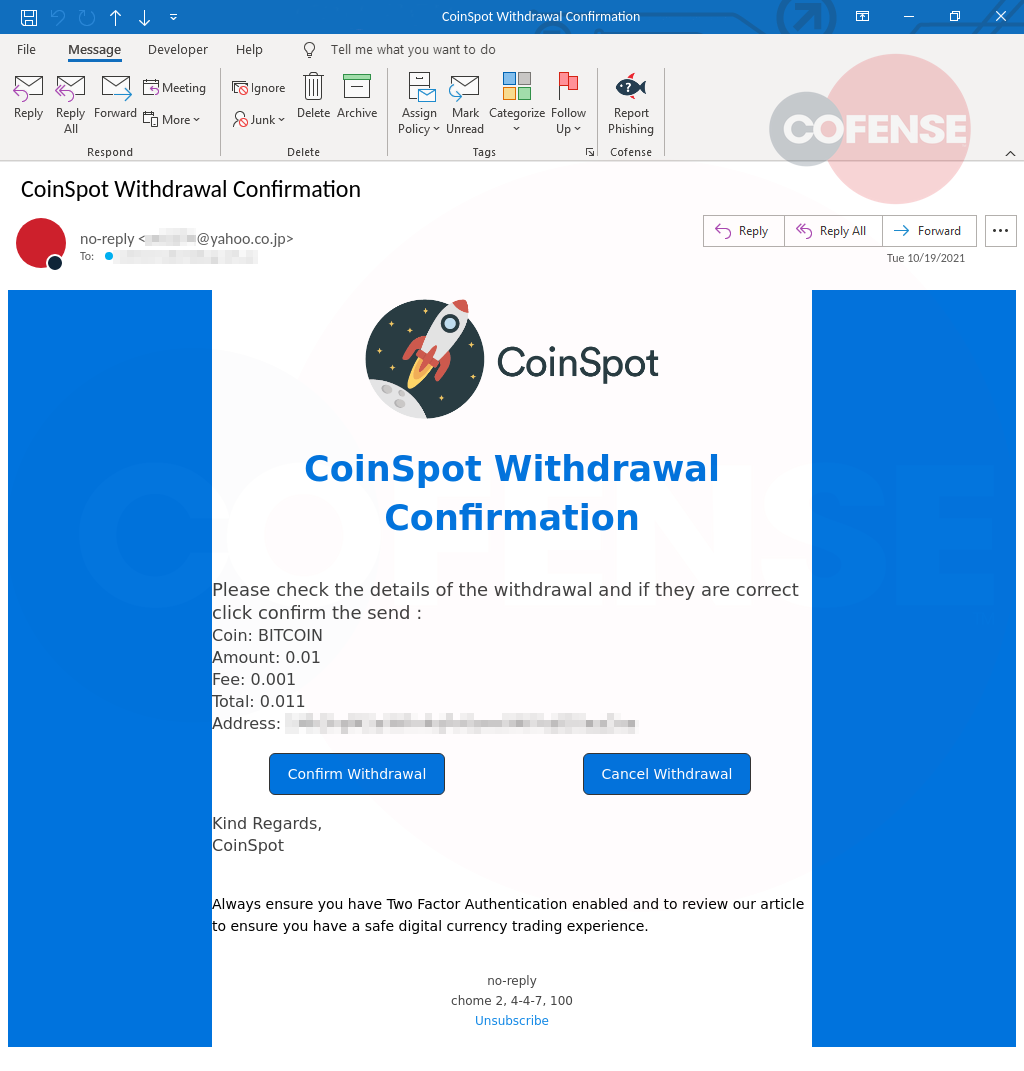

Plus précisément, les acteurs de la menace envoient des e-mails à partir d’une adresse Yahoo, reproduisant de vrais e-mails de CoinSpot qui demandent aux destinataires de confirmer ou d’annuler une transaction de retrait.

Ces messages de phishing incluent également des détails tels que le montant de la transaction et une adresse de portefeuille Bitcoin pour ajouter de la légitimité à l’attaque.

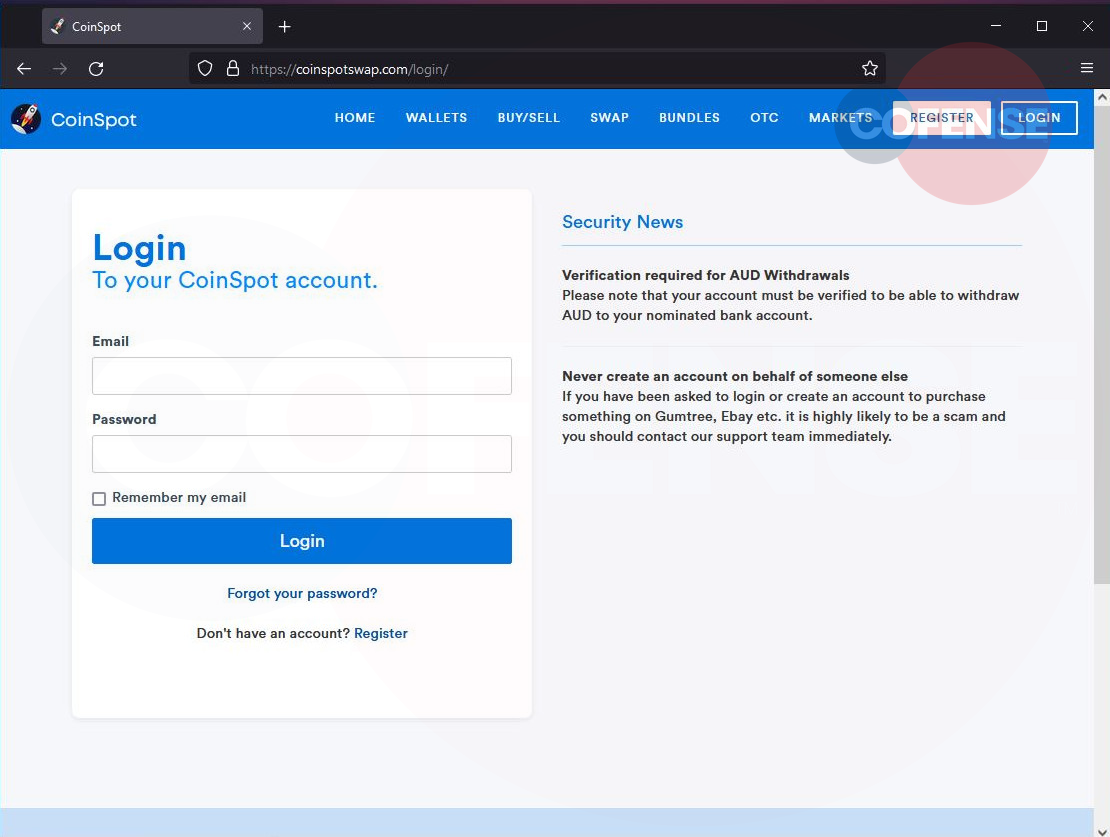

En cliquant sur l’un des boutons intégrés dans l’e-mail, la victime est dirigée vers une page de destination de phishing qui clone la page de connexion CoinSpot et utilise un nom de domaine suffisamment proche de celui falsifié pour ne pas attirer l’attention de la cible.

« Le style semble authentique, et il y a même une adresse Bitcoin incluse pour ajouter à la légitimité. L’utilisateur est invité à confirmer ou à annuler le retrait, mais les deux liens ont le même lien hypertexte SendGrid », explique le Rapport d’audience.

Pour augmenter encore l’aspect « authentique » de la page de phishing, les acteurs de la menace utilisent également un certificat numérique qui ajoute un symbole de verrouillage à la barre d’adresse URL pour faire croire au visiteur qu’il a atteint le formulaire de connexion légitime et sécurisé de CoinSpot.

Sur la page de destination, les victimes sont invitées à saisir leurs identifiants de compte sur le site de phishing, prétendument pour vérifier ou rejeter la transaction.

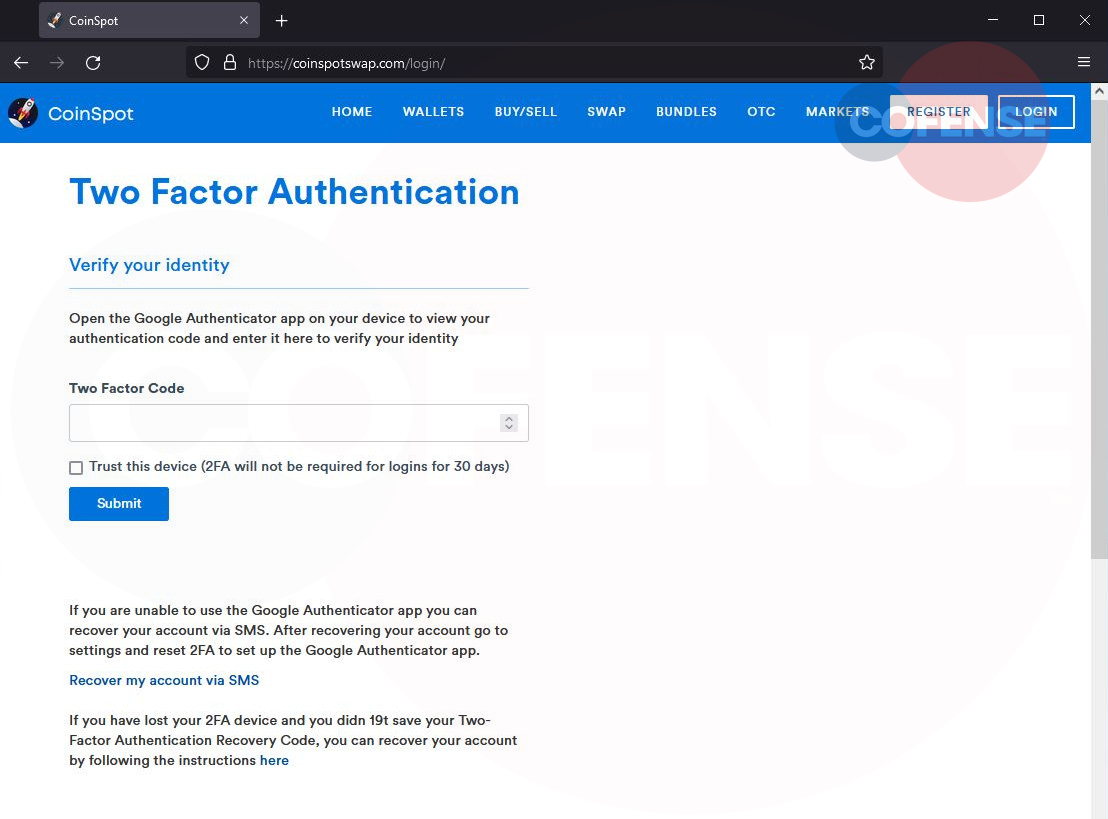

S’ils le font, ils reçoivent une page d’authentification à deux facteurs, qui est la dernière mesure de protection contre les tentatives de prise de contrôle de compte.

Source : Cofense

Après avoir entré leur code 2FA, les victimes sont redirigées vers le site officiel de CoinSpot dans une dernière tentative pour réduire les risques d’éveiller les soupçons.

Les attaquants peuvent ensuite utiliser les informations d’identification du compte et les codes 2FA volés pour prendre le contrôle du compte de la victime. Il s’agit d’un acte urgent, indiquant la participation active des fraudeurs tout au long du processus.

Sécurisez vos crypto-investissements

Le battage médiatique autour de l’investissement dans les crypto-monnaies crée un afflux constant d’utilisateurs inexpérimentés et potentiellement crédules, ce qui oblige un nombre toujours croissant d’acteurs de la menace à cibler le domaine particulier.

Cette année, nous avons vu de nombreuses méthodes et astuces différentes utilisées par les acteurs du phishing et les escrocs, des escroqueries au smishing et à l’assistance aux faux cadeaux et aux publicités Google malveillantes.

Dans ce cas, même si l’e-mail de phishing semble légitime, le fait qu’il provienne d’une adresse e-mail Yahoo est un signe clair de fraude.

Chaque fois que vous recevez des e-mails vous demandant d’agir, examinez calmement les éléments de base tels que l’adresse de l’expéditeur et recherchez tout ce qui n’est pas à sa place.

Même si tout semble authentique, ne cliquez pas sur les boutons de messagerie intégrés. Au lieu de cela, ouvrez un nouvel onglet sur votre navigateur, visitez le site Web officiel manuellement, connectez-vous à votre compte et recherchez les alertes ou les messages qui nécessitent votre attention.

Pour une liste complète des recommandations de sécurité de CoinSpot sur la façon de sécuriser vos appareils et de vous protéger des escrocs, consultez cette page d’assistance.