Le cheval de Troie d’accès à distance GravityRAT est à nouveau distribué dans la nature, cette fois sous le couvert d’une application de chat chiffrée de bout en bout appelée SoSafe Chat.

Ce RAT particulier (trojan d’accès à distance) cible principalement les utilisateurs indiens, étant distribué par des acteurs pakistanais.

Les données de télémétrie de la campagne la plus récente montrent que la portée du ciblage n’a pas changé et que Gravity cible toujours des personnes de premier plan en Inde, comme des officiers des forces armées.

Déguisé en application de chat sécurisée

En 2020, le malware ciblait les gens via une application Android nommée « Travel Mate Pro », mais depuis que la pandémie a ralenti les voyages, les acteurs sont passés à une nouvelle apparence.

L’application s’appelle désormais « SoSafe Chat » et est présentée comme une application de messagerie sécurisée dotée d’un cryptage de bout en bout.

Le site Web qui a probablement joué un rôle dans la distribution de l’application (sosafe.co[.]in) reste en ligne aujourd’hui, mais le lien de téléchargement et le formulaire d’inscription ne fonctionnent plus.

Le canal et la méthode de distribution restent inconnus, mais c’était probablement en générant du trafic vers le site par le biais de publicités malveillantes, de publications sur les réseaux sociaux et de messages instantanés aux cibles.

Capacités d’espionnage étendues

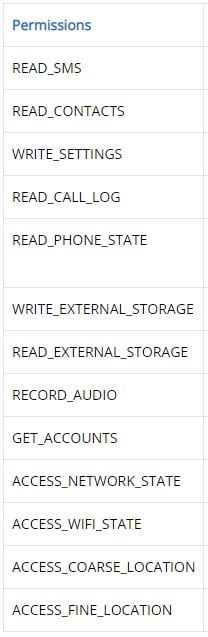

Une fois installé sur l’appareil d’une cible, le logiciel espion peut effectuer un large éventail de comportements malveillants, permettant aux acteurs malveillants d’exfiltrer des données, d’espionner la victime et de suivre sa localisation.

La liste complète des comportements malveillants comprend

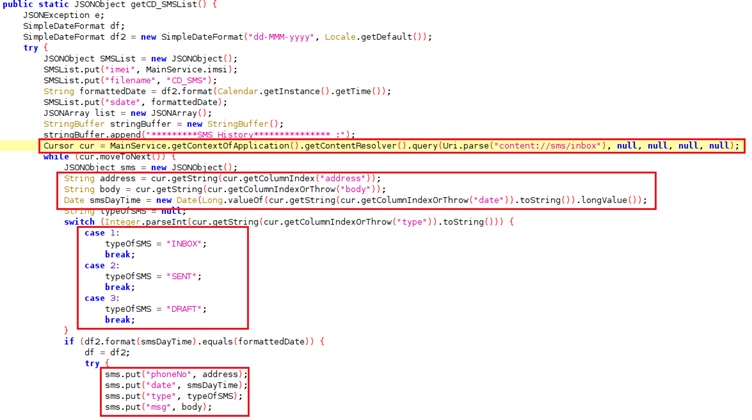

- Lire les SMS, les journaux d’appels et les données de contacts

- Changer ou modifier les paramètres du système

- Lisez les informations actuelles sur le réseau cellulaire, le numéro de téléphone et le numéro de série du téléphone de la victime, l’état de tous les appels en cours et une liste de tous les comptes téléphoniques enregistrés sur l’appareil

- Lire ou écrire les fichiers sur le stockage externe de l’appareil

- Enregistrement audio

- Obtient des informations sur le réseau connecté

- Obtenir l’emplacement de l’appareil

Selon chercheurs à Cyble, la liste des autorisations demandées par le malware pour cette fonctionnalité est naturellement assez longue, mais elle peut tout de même apparaître justifiée pour une application de messagerie instantanée.

Source : Cyble

Par rapport à la version 2020, GravityRAT a ajouté la possibilité d’enregistrer de l’audio et a ajouté des fonctionnalités spécifiques aux mobiles telles que la récupération de localisation et l’exfiltration de données de réseau cellulaire.

Source : Cyble

Avant la version 2020, GravityRAT cibler exclusivement Windows machines, n’ayant pas la capacité d’infecter les appareils mobiles.

En tant que tel, la réémergence du malware à l’état sauvage dans le ciblage des appareils mobiles indique que ses auteurs le développent activement.