Les serveurs de messagerie du Federal Bureau of Investigation (FBI) ont été piratés pour diffuser des spams se faisant passer pour des avertissements du FBI indiquant que le réseau des destinataires a été violé et que des données ont été volées.

Les e-mails prétendaient mettre en garde contre une « attaque en chaîne sophistiquée » d’un acteur de menace avancé connu, qu’ils identifient comme Vinny Troia. Troia est à la tête de la recherche en sécurité des sociétés de renseignement sur le dark web NightLion et Shadowbyte

L’association à but non lucratif SpamHaus a remarqué que des dizaines de milliers de ces messages ont été envoyés en deux vagues tôt ce matin. Ils pensent que ce n’est qu’une petite partie de la campagne.

L’adresse légitime fournit du faux contenu

Les chercheurs du Projet Spamhaus, une organisation internationale à but non lucratif qui traque les spams et les cybermenaces associées (hameçonnage, botnets, logiciels malveillants), a observé deux vagues de cette campagne, une à 5 heures du matin (UTC) et une seconde deux heures plus tard.

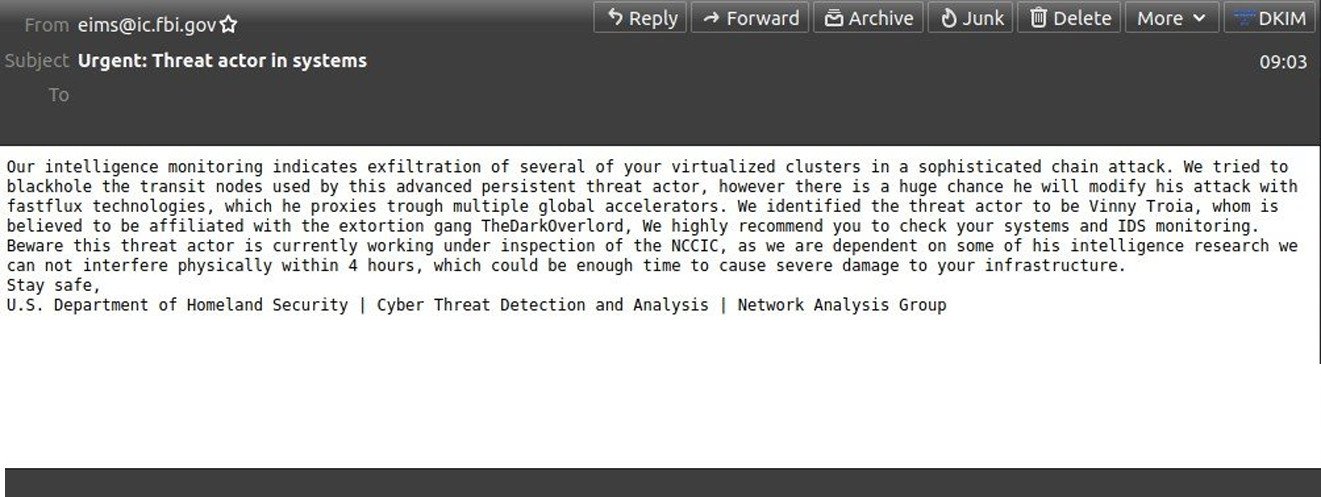

Les messages provenaient d’une adresse e-mail légitime – eims@ic.fbi.gov – qui provient du Law Enforcement Enterprise Portal (LEEP) du FBI et portait le sujet « Urgent : acteur de la menace dans les systèmes ».

Tous les e-mails provenaient de l’adresse IP du FBI 153.31.119.142 (mx-east-ic.fbi.gov), nous a dit Spamhaus.

Le message avertit qu’un acteur malveillant a été détecté dans le réseau des destinataires et a volé des données sur des appareils.

Our intelligence monitoring indicates exfiltration of several of your virtualized clusters in a sophisticated chain attack. We tried to blackhole the transit nodes used by this advanced persistent threat actor, however there is a huge chance he will modify his attack with fastflux technologies, which he proxies trough multiple global accelerators. We identified the threat actor to be Vinny Troia, whom is believed to be affiliated with the extortion gang TheDarkOverlord, We highly recommend you to check your systems and IDS monitoring. Beware this threat actor is currently working under inspection of the NCCIC, as we are dependent on some of his intelligence research we can not interfere physically within 4 hours, which could be enough time to cause severe damage to your infrastructure. Stay safe, U.S. Department of Homeland Security | Cyber Threat Detection and Analysis | Network Analysis Group

Spamhaus Project a déclaré à EZpublish-france.fr que les faux e-mails avaient atteint au moins 100 000 boîtes aux lettres. Le nombre est une estimation très prudente, car les chercheurs pensent que « la campagne était potentiellement beaucoup, beaucoup plus grande ».

Dans un tweeter aujourd’hui, l’association a déclaré que les destinataires avaient été supprimés du registre américain des numéros Internet (ARIN) base de données.

Bien que cela ressemble à une farce, il ne fait aucun doute que les e-mails proviennent des serveurs du FBI, car les en-têtes du message montrent que son origine est vérifiée par le mécanisme DomainKeys Identified Mail (DKIM).

Received: from mx-east-ic.fbi.gov ([153.31.119.142]:33505 helo=mx-east.fbi.gov) envelope-from DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=fbi.gov; s=cjis; t=1636779463; x=1668315463; h=date:from:to:message-id:subject:mime-version; bh=UlyBPHe3aElw3Vfnk/pqYLsBAoJGDFR1NyZFcSfpl5g=; b=N3YzXzJEbQCTJGh8qqjkYu/A5DTE7yoloPgO0r84N+Bm2ae6f+SxzsEq nbjnF2hC0WtiVIMMUVGzxWSiZjq1flEygQGI/JVjjk/tgVVPO5BcX4Os4 vIeg2pT+r/TLTgq4XZDIfGXa0wLKRAi8+e/Qtcc0qYNuTINJDuVxkGNUD 62DNKYw5uq/YHyxw+nl4XQwUNmQCcT5SIhebDEODaZq2oVHJeO5shrN42 urRJ40Pt9EGcRuzNoimtUtDYfiz3Ddf6vkFF8YTBZr5pWDJ6v22oy4mNK F8HINSI9+7LPX/5Td1y7uErbGvgAya5MId02w9r/p3GsHJgSFalgIn+uY Q==; X-IronPort-AV: E=McAfee;i="6200,9189,10166"; a="4964109" X-IronPort-AV: E=Sophos;i="5.87,231,1631577600"; d="scan'208";a="4964109" Received: from dap00025.str0.eims.cjis ([10.67.35.50]) by wvadc-dmz-pmo003-fbi.enet.cjis with ESMTP/TLS/ECDHE-RSA-AES256-GCM-SHA384; 13 Nov 2021 04:57:41 +0000 Received: from dap00040.str0.eims.cjis (dap00040.str0.eims.cjis [10.66.2.72]) by dap00025.str0.eims.cjis (8.14.4/8.13.8) with ESMTP id 1AD4vf5M029322 for ; Fri, 12 Nov 2021 23:57:41 -0500 Date: Fri, 12 Nov 2021 23:57:41 -0500 (EST) From: eims@ic.fbi.gov v=DMARC1; p=reject; rua=mailto:dmarc-feedback@fbi.gov,mailto:reports@dmarc.cyber.dhs.gov; ruf=mailto:dmarc-feedback@fbi.gov; pct=100

Les en-têtes affichent également les serveurs internes du FBI suivants qui ont traité les e-mails :

- dap00025.str0.eims.cjis

- wvadc-dmz-pmo003-fbi.enet.cjis

- dap00040.str0.eims.cjis

Le FBI a confirmé que le contenu des e-mails était faux et qu’il travaillait à la résolution du problème alors que son service d’assistance est inondé d’appels d’administrateurs inquiets.

Visant à discréditer le chercheur en sécurité

Celui qui est derrière cette campagne était probablement motivé pour discréditer Vinny Troia, le fondateur de la société de renseignement sur le Web sombre Shadowbyte, qui est nommé dans le message comme l’acteur menaçant responsable de la fausse attaque de la chaîne d’approvisionnement.

Les membres de la communauté de piratage RaidForums ont une querelle de longue date avec Troia, et dégradent généralement les sites Web et effectuent des piratages mineurs où ils blâment le chercheur en sécurité.

Tweeter à propos de cette campagne de spam, Vinny Troia fait allusion à quelqu’un connu sous le nom de « pompomourin», comme l’auteur probable de l’attaque. Troia dit que l’individu a été associé dans le passé à des incidents visant à nuire à la réputation du chercheur en sécurité.

S’adressant à EZpublish-france.fr, Troia a déclaré que « ma meilleure supposition est » pompomourin « et sa bande de sbires [are behind this incident]. «

« La dernière fois qu’ils [pompompurin] a piraté le blog du site Web du centre national pour les enfants disparus et a publié un article sur moi en tant que pédophile » – Vinny Troia

Cette hypothèse est encore étayée par le fait que « pompompurin » a contacté Troia quelques heures avant le début des campagnes de courrier indésirable pour lui dire simplement « profitez », comme un avertissement que quelque chose impliquant le chercheur était sur le point de se produire.

Troia a déclaré que « pompompurin » lui envoyait un message à chaque fois qu’ils commençaient une attaque pour discréditer le chercheur.