Le concept de Zero Trust a longtemps été au cœur des discussions lors des conférences technologiques, mais un rapport récent de Tailscale sur l’état de cette approche en 2025 révèle que beaucoup d’organisations restent dans l’incertitude. Une enquête menée auprès de 1 000 leaders en informatique, sécurité et ingénierie souligne que seulement 1 % des répondants sont satisfaits de leur configuration d’accès actuelle. Cette statistique illustre bien la confusion qui règne sur le sujet.

“La sécurité et la productivité ne devraient pas être en opposition,” a déclaré Avery Pennarun, PDG de Tailscale. “Quand les développeurs et les équipes IT estiment que le système actuel est défaillant et commencent à contourner les règles, c’est le signe qu’il faut changer les outils, pas les personnes. Le Zero Trust peut résoudre ce problème, mais seulement s’il est appliqué en tant que stratégie, et non simplement comme un mot à la mode.”

Qu’est-ce que le Zero Trust ?

Le terme Zero Trust a pris de l’ampleur après que Google ait introduit son concept BeyondCorp. Cette approche représente un véritable changement de mentalité en matière de sécurité. Au lieu de considérer que tout ce qui se trouve à l’intérieur du réseau est en sécurité, le Zero Trust part du principe que rien n’est fiable par défaut. Chaque utilisateur, appareil et application doit prouver son appartenance à chaque accès.

Pour les équipes IT d’Apple, cela implique de repenser la gestion de l’identité, de l’accès et de la santé des appareils sur macOS, iOS et iPadOS. Le but n’est pas de verrouiller tous les accès, mais de n’autoriser que ceux qui sont nécessaires au moment où ils le sont. Avec la montée du télétravail, cette philosophie est devenue incontournable.

Les limites du Zero Trust

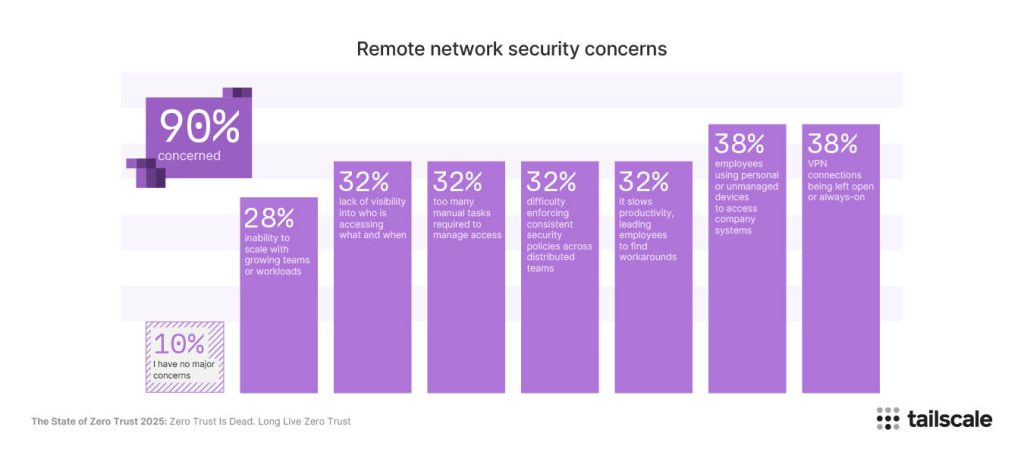

Le véritable problème ne réside pas dans la stratégie du Zero Trust, mais bien dans son application. D’après le rapport de Tailscale, de nombreuses entreprises affirment être en route vers le Zero Trust, mais moins de 33 % ont mis en place les bases nécessaires. Cela inclut la vérification de l’identité, l’application du principe du moindre privilège, et l’abandon des VPN hérités.

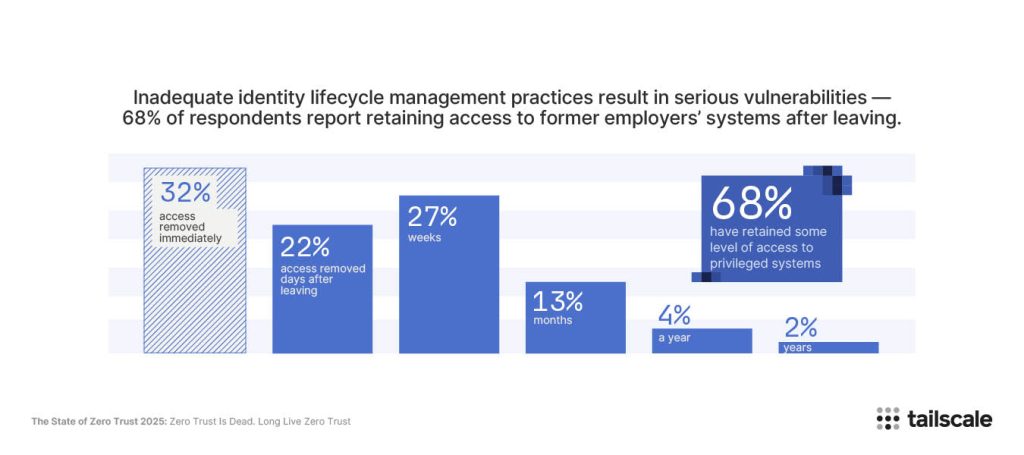

De nombreux modèles d’accès demeurent ancrés dans des adresses IP, des règles de pare-feu ou des permissions statiques. 83 % des participants à l’enquête avouent avoir contourné les contrôles de sécurité de leur entreprise pour rester productifs. Un chiffre alarmant indique que 68 % des répondants ont déclaré que d’anciens employés avaient encore accès aux systèmes de l’entreprise.

Importance pour les équipes IT d’Apple

Pour ceux qui gèrent des appareils Apple, la direction à prendre est déjà claire. J’avais déjà souligné cela en 2012 comme une prédiction majeure pour l’IT en entreprise. L’identité est au cœur de tout, et Apple semble bien s’orienter dans cette voie. Grâce à des fonctionnalités comme le SSO de plateforme, Apple offre aux équipes IT les outils nécessaires pour élaborer des politiques d’accès plus intelligentes, adaptées aux besoins des utilisateurs.

Il est crucial que les équipes IT considèrent l’ensemble du parcours, des matériels aux systèmes d’exploitation, en passant par les applications SaaS et les services cloud. Le Zero Trust n’est pas défaillant, mais il est peut-être temps de recentrer nos efforts sur l’objectif final.

Consultez l’intégralité du rapport pour une analyse détaillée.