La récente annonce d’Apple concernant macOS Sequoia marque un tournant dans la gestion de la sécurité des logiciels. Le changement de règles pour le contournement de Gatekeeper soulève des questions importantes sur la sécurité des utilisateurs face à la montée en flèche des malwares. Une analyse approfondie de cette évolution et de ses implications pour les utilisateurs de macOS est à envisager.

Netcost-security.fr Security Bite vous est exclusivement proposé par Mosyle, la seule plateforme unifiée d’Apple. Notre mission est de rendre les appareils Apple opérationnels et sûrs pour l’entreprise. Notre approche intégrée unique en matière de gestion et de sécurité associe des solutions de sécurité de pointe spécifiques à Apple pour un renforcement et une conformité entièrement automatisés, une EDR de nouvelle génération, une confiance zéro basée sur l’IA et une gestion exclusive des privilèges avec la solution MDM Apple la plus puissante et la plus moderne du marché. Le résultat est une plate-forme unifiée Apple entièrement automatisée à laquelle font actuellement confiance plus de 45 000 organisations pour rendre des millions d’appareils Apple opérationnels sans effort et à un coût abordable. Demandez votre ESSAI PROLONGÉ aujourd’hui et comprenez pourquoi Mosyle est tout ce dont vous avez besoin pour travailler avec Apple.

La semaine dernière, Apple a confirmé que les utilisateurs de macOS Sequoia ne pourront plus cliquer en maintenant la touche Contrôle enfoncée pour contourner Gatekeeper et ouvrir des logiciels qui ne sont pas signés ou notariés par l’entreprise. Il s’agit d’un léger changement qui, selon moi, aura un impact significatif. Cela nous donne également un aperçu de ce qui pourrait se passer dans les coulisses d’Apple alors que les malwares sur Mac deviennent plus intelligents et que leur nombre atteint des sommets historiques.

J’ai toujours été déconcerté par la facilité avec laquelle un utilisateur non averti de Jonny Appleseed pouvait contourner les deux meilleures fonctionnalités de sécurité de Mac (Gatekeeper et XProtect) en seulement deux clics.

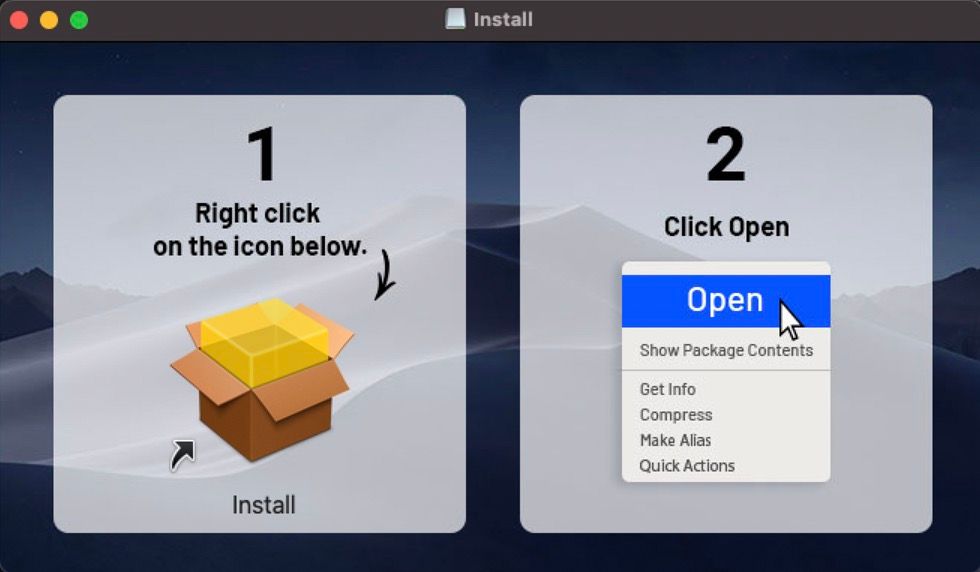

Cela se produit généralement lorsqu’un utilisateur tente de télécharger un logiciel non signé, comme une application piratée. Lorsqu’il double-clique pour l’ouvrir, macOS affiche un message d’erreur indiquant : «[application.pkg] ne peut pas être ouvert car il provient d’un développeur non identifié. » À partir de là, l’utilisateur peut pousser un soupir rapide et rechercher le problème sur Google pour découvrir qu’il n’a qu’à faire un clic droit sur le package et cliquer sur « Ouvrir ».

Je comprends que ce soit un peu compliqué de dire que les utilisateurs « non avertis » sauraient comment contourner macOS Gatekeeper et la suite XProtect, sans parler de trouver et de télécharger des logiciels piratés. Cependant, que se passe-t-il s’ils pensent qu’ils installent une application légitime et que c’est ainsi qu’elle leur demande de l’ouvrir ?

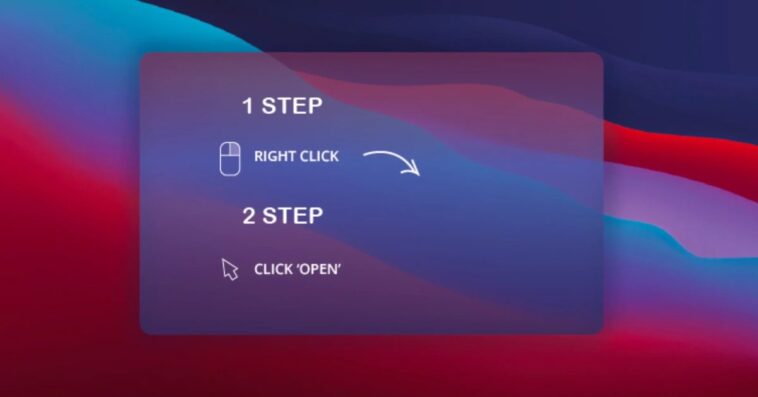

Les auteurs de malwares sont plus astucieux que jamais. L’une des dernières tendances consiste à cloner des applications réelles, souvent des applications de productivité comme Notion ou Slack, et à injecter des malwares quelque part dans le code. Les auteurs créent ensuite des écrans d’installation comme celui ci-dessous, demandant à l’utilisateur de faire un clic droit et d’ouvrir le malware pour contourner Gatekeeper. Le plus fou, c’est que parfois, les utilisateurs continuent à utiliser ces applications pendant un certain temps sans jamais se rendre compte que leur système a été infecté. La persévérance est la clé pour les cybercriminels.

Image du malware Shlayer de Jamf.

Désormais, sous macOS Sequoia, les utilisateurs devront vérifier indépendamment les détails de sécurité de l’application dans Paramètres système > Confidentialité et sécurité avant de pouvoir l’exécuter. C’est formidable de voir enfin Apple prendre des mesures proactives pour encourager les utilisateurs à vérifier ce qu’ils installent.

Mais est-ce une indication de l’ampleur des malwares qui s’attaquent à la plateforme ? Peut-être, mais cela pourrait aussi être une mesure visant à encourager davantage de développeurs à soumettre leurs applications à la notarisation.

Les faits sont les suivants : en 2023, nous avons assisté à une augmentation de 50 % d’une année sur l’autre des nouvelles familles de malwares macOS. De plus, Patrick Wardle, fondateur d’Objective-See, a déclaré à Moonlock Lab que le nombre de nouveaux spécimens de malwares macOS a augmenté d’environ 100 % en 2023 sans aucun signe de ralentissement. Et il y a quelques mois à peine, Apple a lancé sa plus grande mise à jour XProtect avec 74 nouvelles règles de détection Yara.

Quoi qu’il en soit, j’ai déjà évoqué cette question auprès d’un employé en interne et je n’ai pas rencontré beaucoup d’intérêt. Je suis donc content que quelqu’un ait changé d’avis, quelle qu’en soit la raison.

Plus:Apple répond aux préoccupations en matière de confidentialité concernant la base de données du centre de notifications dans macOS Sequoia