QNAP a averti aujourd’hui ses clients de sécuriser immédiatement les périphériques de stockage en réseau (NAS) exposés à Internet contre les attaques de ransomware et de force brute en cours.

« QNAP exhorte tous les utilisateurs de NAS QNAP à suivre les instructions de configuration de sécurité ci-dessous pour assurer la sécurité des périphériques réseau QNAP », le fabricant de NAS taïwanais mentionné dans un communiqué publié aujourd’hui.

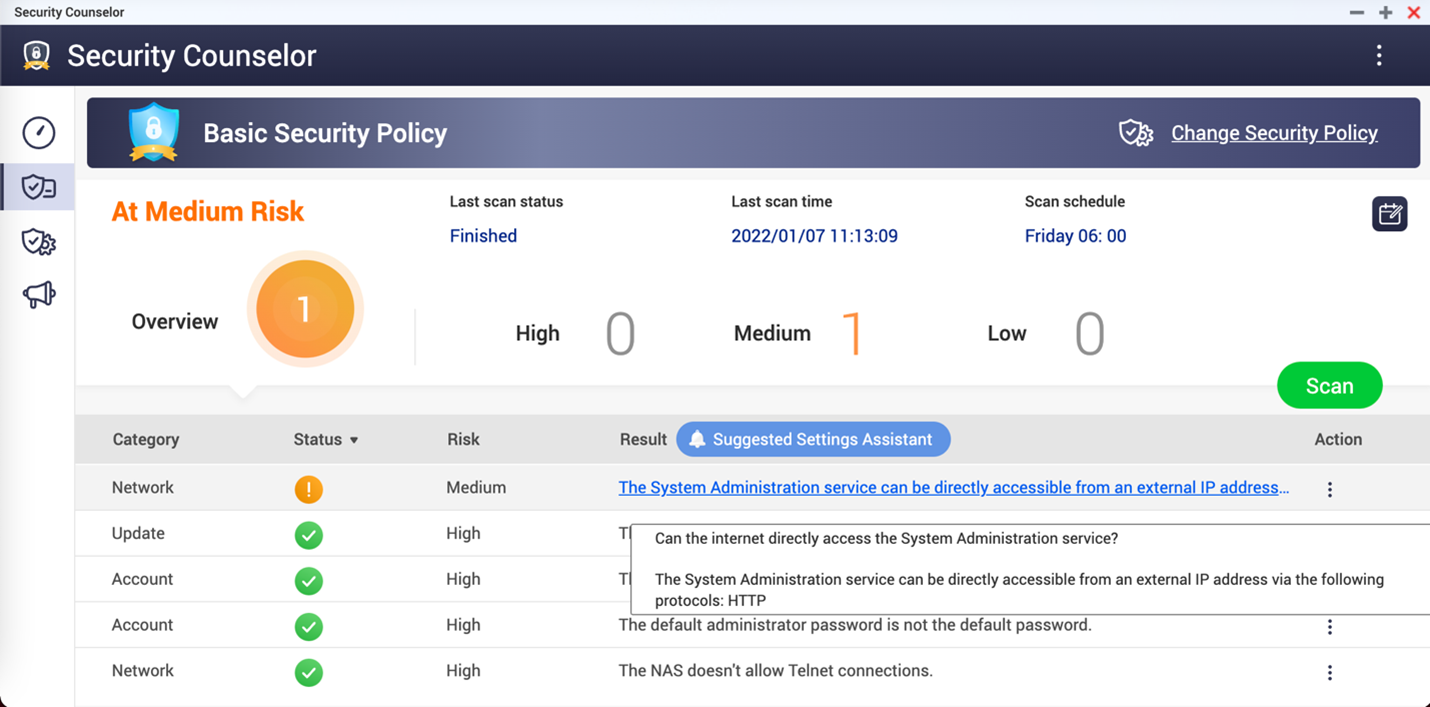

La société a averti les utilisateurs de vérifier si leur NAS est accessible sur Internet en ouvrant le Security Counselor, un portail de sécurité intégré pour les appareils NAS QNAP.

« Votre NAS est exposé à Internet et à haut risque s’il affiche ‘Le service d’administration système peut être directement accessible depuis une adresse IP externe via les protocoles suivants : HTTP’ sur le tableau de bord. »

QNAP conseille aux clients qui ont des périphériques NAS exposés à un accès Internet de prendre les mesures suivantes pour les défendre contre les attaques :

- Désactivez la fonction de redirection de port du routeur : accédez à l’interface de gestion de votre routeur, vérifiez les paramètres du serveur virtuel, du NAT ou de la redirection de port et désactivez le paramètre de redirection de port du port de service de gestion NAS (port 8080 et 433 par défaut).

- Désactivez la fonction UPnP du NAS QNAP : accédez à myQNAPcloud dans le menu QTS, cliquez sur « Configuration automatique du routeur » et désélectionnez « Activer le transfert de port UPnP ».

Le fabricant de NAS a également fournit des procédures détaillées étape par étape sur la façon de désactiver les connexions SSH et Telnet et de modifier le numéro de port du système, de modifier les mots de passe de l’appareil et d’activer la protection d’accès IP et de compte.

L’avertissement fait suite à une vague d’attaques de ransomware

Bien que la société n’ait partagé aucun autre détail sur ces attaques actives, EZpublish-france.fr a signalé que des clients de QNAP ont déclaré que leurs systèmes étaient ciblés par le ransomware eCh0raix (également connu sous le nom de QNAPCrypt).

Ces incidents font suite à une augmentation de l’activité juste avant Noël et utilisent un vecteur d’attaque inconnu.

Cependant, certains des rapports d’utilisateurs vus par BleepingComputers associent des attaques de ransomware réussies à appareils mal sécurisés exposés à Internet. D’autres ont également affirmé que les attaquants avaient exploité une vulnérabilité non spécifiée de QNAP Photo Station.

EZpublish-france.fr a vu des demandes de rançon ech0raix allant de 1 200 $ à 3 000 $ en bitcoins lors de ces récentes attaques. Certains d’entre eux ont été payés car les victimes n’avaient pas de sauvegarde des fichiers cryptés

Les appareils QNAP étaient auparavant ciblés par des acteurs malveillants utilisant le ransomware eCh0raix en juin 2019 et juin 2020, le fabricant de NAS alertant également les utilisateurs d’une autre série d’une autre vague d’attaques eCh0raix ciblant les appareils avec des mots de passe faibles en mai 2021.