Une récente découverte met en lumière une méthode de phishing sophistiquée visant les utilisateurs d’iPhone. Les attaquants parviennent à manipuler des dispositifs réputés sûrs en incitant les victimes à installer de fausses mises à jour d’applications bancaires. Les implications de cette technique suggèrent un besoin urgent de vigilance dans la cybersécurité.

Un chercheur en sécurité a découvert une attaque de phishing destinée à tromper les utilisateurs d’iPhone afin qu’ils installent ce qui prétend être une mise à jour de leur application bancaire.

L’attaque fonctionne malgré les protections iOS car ce qui est en réalité « installé » est une application Web progressive, qui n’implique aucun contrôle ni avertissement de l’App Store…

Applications Web progressives (PWA)

Les applications Web progressives sont essentiellement des sites Web qui ressemblent et fonctionnent comme des applications. En effet, lorsque l’iPhone a été lancé pour la première fois en 2007, les PWA étaient le seul moyen pour un développeur tiers de lancer une application.

Le cofondateur d’Apple, Steve Jobs, avait ceci à dire à leur sujet à l’époque :

Le moteur Safari complet est intégré à l’iPhone. Vous pouvez donc écrire des applications Web 2.0 et Ajax étonnantes qui ressemblent exactement aux applications de l’iPhone et se comportent exactement comme elles. Et ces applications peuvent s’intégrer parfaitement aux services de l’iPhone. Elles peuvent passer un appel, envoyer un e-mail, rechercher un emplacement sur Google Maps.

Et devinez quoi ? Vous n’avez pas besoin d’un SDK ! Vous avez tout ce dont vous avez besoin si vous savez comment écrire des applications en utilisant les normes Web les plus modernes pour écrire des applications étonnantes pour l’iPhone d’aujourd’hui. Alors, développeurs, nous pensons que nous avons une très belle histoire pour vous. Vous pouvez commencer à créer vos applications iPhone dès aujourd’hui.

Apple a rapidement réalisé que les applications natives pour iPhone offriraient une meilleure expérience, et l’App Store est né un an plus tard, mais vous pouvez toujours utiliser les PWA aujourd’hui.

Attaques de phishing avec de fausses mises à jour d’applications bancaires

L’entreprise de cybersécurité ESET a découvert que des PWA étaient utilisées pour cibler les utilisateurs d’Android et d’iPhone. Les attaques sont menées par diverses méthodes, notamment par SMs, publicités sur les réseaux sociaux et appels vocaux.

La transmission de l’appel vocal se fait via un appel automatisé qui avertit l’utilisateur d’une application bancaire obsolète et lui demande de sélectionner une option sur le clavier numérique. Après avoir appuyé sur le bon bouton, une URL de phishing est envoyée par SMs […]

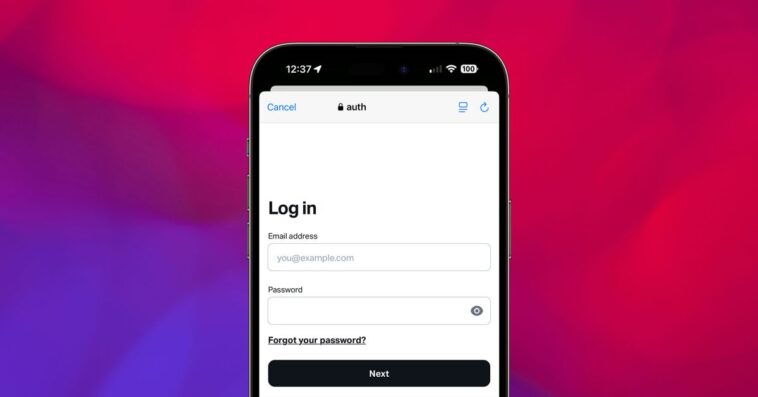

Les sites de phishing ciblant iOS demandent aux victimes d’ajouter une application Web progressive (PWA) à leur écran d’accueil, tandis que sur Android, la PWA est installée après confirmation des fenêtres contextuelles personnalisées dans le navigateur. À ce stade, sur les deux systèmes d’exploitation, ces applications de phishing sont pratiquement impossibles à distinguer des véritables applications bancaires qu’elles imitent.

Une fois que l’utilisateur se connecte à la fausse application, celle-ci capture ses informations de connexion et les envoie à l’attaquant.

Les propriétaires d’iPhone peuvent être particulièrement exposés, car beaucoup pensent que leurs appareils sont à l’abri des logiciels malveillants.

Pour les utilisateurs iOS, une fenêtre contextuelle animée indique aux victimes comment ajouter la PWA de phishing à leur écran d’accueil. La fenêtre contextuelle copie l’apparence des invites natives d’iOS. Au final, même les utilisateurs iOS ne sont pas avertis de l’ajout d’une application potentiellement dangereuse sur leur téléphone.

Les exemples concrets observés jusqu’à présent ciblaient les utilisateurs tchèques et hongrois, mais les mêmes techniques pourraient facilement être utilisées à l’échelle mondiale.

Comment se protéger

Traitez toujours avec suspicion toute communication prétendument émise par votre banque, qu’il s’agisse d’un SMs, d’un e-mail ou d’un appel vocal. L’approche la plus sûre consiste toujours à raccrocher et à appeler votre banque sur un numéro authentique connu (comme celui imprimé sur votre relevé bancaire ou votre carte de paiement) pour vérifier les informations qui vous ont été fournies avant d’agir.

Toute mise à jour authentique d’une application bancaire sera disponible en visitant l’App Store.

Via Macworld. Image : composite Netcost-security.fr utilisant une photo d’Anton sur Unsplash.