Les chercheurs ont publié aujourd’hui des détails sur une suite de 13 vulnérabilités dans le système d’exploitation en temps réel (RTOS) Nucleus de Siemens qui alimente les appareils utilisés dans les secteurs médical, industriel, automobile et aérospatial.

Surnommé NUCLEUS:13, l’ensemble de failles affecte la pile Nucleus TCP/IP et pourrait être utilisé pour obtenir l’exécution de code à distance sur des appareils vulnérables, créer une condition de déni de service ou obtenir des informations pouvant entraîner des conséquences dommageables.

Les vulnérabilités NUCLEUS:13 ont été découvertes par des chercheurs de la société de cybersécurité Forescout and Medigate, une entreprise qui se concentre sur la sécurité des appareils pour les prestataires de soins de santé.

La recherche est la dernière partie d’une initiative plus large de Forescout appelée Project Memoria, qui a réuni des pairs de l’industrie, des universités et des instituts de recherche pour analyser la sécurité de plusieurs piles TCP/IP.

Le projet Memoria a duré 18 mois et a conduit à la découverte de 78 vulnérabilités dans 14 piles TCP/IP, présentées dans des études publiées sous le titre AMNESIE : 33, NUMÉRO : JACK, NOM : EPAVE et INFRA : ARRÊT.

Une autre recherche qui s’aligne sur l’objectif du projet Memoria est Ripple20 du groupe de recherche en sécurité JSOF, qui a découvert 19 failles dans la pile TCP/IP propriétaire de Treck.

Trois bugs d’exécution de code à distance

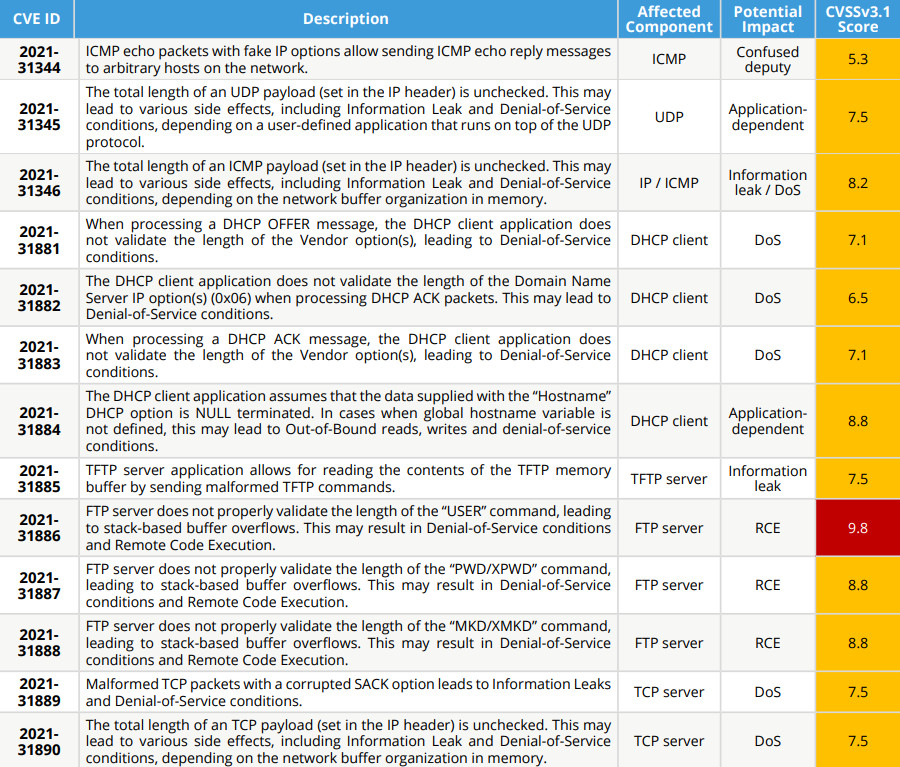

Une douzaine de failles NUCLEUS:13 ont reçu des notes de gravité moyenne et élevée, la plus marquante étant CVE-2021-31886, un bug critique affectant le composant du serveur FTP qui pourrait permettre aux attaquants de prendre le contrôle de l’appareil vulnérable.

Dans un rapport publié aujourd’hui, Forescout note que le problème est dû à une validation incorrecte par le serveur FTP de la longueur de la commande « USER ». Cela conduit à des débordements de tampon basés sur la pile qui pourraient entraîner des conditions de DoS et d’exécution de code à distance (RCE).

Comme le montre l’image ci-dessus, deux autres vulnérabilités de gravité élevée (CVE-2021-31887 et CVE-2021-31888) ont un impact potentiel sur le RCE, et les deux affectent le composant serveur FTP.

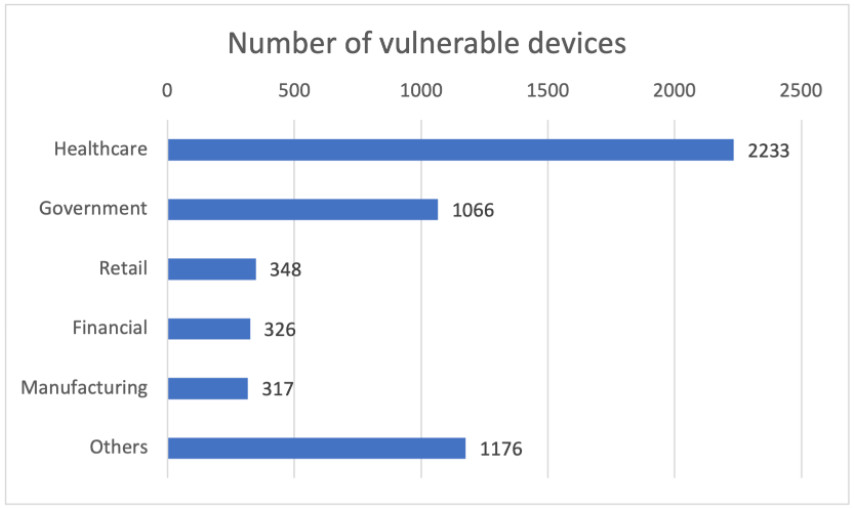

Forescout note dans un article de blog annonçant une suite de vulnérabilités que le Nucleus RTOS « est déployé dans plus de 3 milliards d’appareils » dans les systèmes de santé et critiques.

Sur la base de la visibilité de l’entreprise, plus de 5 000 appareils exécutent une version vulnérable du Nucleus RTOS, la plupart d’entre eux dans le secteur de la santé.

Pour montrer à quel point NUCLEUS:13 est sérieux, Forescout a décrit deux scénarios de piratage. L’un d’eux ciblait l’automatisation des bâtiments d’un hôpital pour faire planter un contrôleur qui allumait automatiquement un ventilateur et des lumières lorsque quelqu’un entrait dans la chambre d’un patient.

Dans le deuxième scénario, la cible était un capteur de présence faisant partie de l’infrastructure ferroviaire, qui détecte lorsqu’un train arrive à la gare et contrôle la durée de son arrêt.

En plantant le contrôleur avec l’un des bugs DoS de la suite NUCLEUS:13, un attaquant pourrait faire passer le train devant la gare et potentiellement entrer en collision avec un autre train ou des objets sur la voie.

Le chercheur en éclaireur Stanislav Dashevskyi a démontré les attaques NUCLEUS:13 dans la vidéo ci-dessous

Atténuer NUCLEUS : 13 problèmes

Siemens a publié des mises à jour qui corrigent les vulnérabilités NUCLEUS:13 dans Nucleus ReadyStart versions 3 (mise à jour vers v2017.02.4 ou ultérieure) et 4 (mise à jour vers v4.1.1 ou version ultérieure).

Un avis de la Cybersecurity and Infrastructure Security Agency (CISA) des États-Unis prévoit aujourd’hui les mesures d’atténuation générales suivantes :

- Minimisez l’exposition du réseau pour tous les dispositifs et/ou systèmes du système de contrôle et assurez-vous qu’ils ne sont pas accessibles depuis Internet.

- Localisez les réseaux du système de contrôle et les périphériques distants derrière les pare-feu et isolez-les du réseau de l’entreprise.

- Lorsque l’accès à distance est requis, utilisez des méthodes sécurisées, telles que les réseaux privés virtuels (VPN), reconnaissant que les VPN peuvent présenter des vulnérabilités et doivent être mis à jour vers la version la plus récente disponible. Reconnaissez également que le VPN est aussi sécurisé que ses appareils connectés.

- L’outil open source Project Memoria Detector de Forescout peut aider les fournisseurs à identifier les produits affectés par l’ensemble de vulnérabilités NUCLEUS:13 ainsi que les problèmes découverts par les recherches TCP/IP précédentes de l’entreprise.

Pour les organisations où l’application de correctifs n’est pas possible pour le moment en raison de la nature critique des appareils concernés, Forescout propose la stratégie d’atténuation suivante :

- Découvrir et inventorier les appareils exécutant Nucleus à l’aide du Project Memoria Detector, qui utilise les empreintes digitales actives pour trouver les systèmes exécutant Nucleus

- Appliquer des contrôles de segmentation et une bonne hygiène du réseau ; restreindre les chemins de communication externes et isoler ou contenir les périphériques vulnérables dans les zones en tant que contrôle d’atténuation s’ils ne peuvent pas être corrigés ou jusqu’à ce qu’ils puissent être corrigés

- Surveillez les correctifs progressifs publiés par les fournisseurs d’appareils concernés et concevez un plan de remédiation pour votre inventaire d’actifs vulnérables, en équilibrant le risque commercial et les exigences de continuité des activités

- Surveillez tout le trafic réseau à la recherche de paquets malveillants qui tentent d’exploiter des vulnérabilités connues ou d’éventuels 0 jours. Le trafic anormal et malformé doit être bloqué, ou au moins alerter de sa présence les opérateurs de réseau