Une nouvelle menace cybernétique a émergé, et elle se distingue par son niveau de sophistication. Des hackers nord-coréens ont mis en place une campagne de malware ciblant macOS, spécifiquement dirigée vers l’industrie des cryptomonnaies. Ce malware, nommé NimDoor, utilise des techniques astucieuses et des leurres pour infiltrer les systèmes. Découvrons ensemble son fonctionnement.

Une technique d’attaque novatrice

Le malware NimDoor, comme l’ont révélé les chercheurs de SentinelLabs, se démarque des menaces macOS habituelles grâce à une combinaison de langages de programmation, notamment AppleScript, Bash, C++ et Nim. Cette approche permet une exfiltration de données efficace tout en maintenant un accès prolongé aux systèmes compromis.

Les hackers nord-coréens exploitent des techniques d’injection de processus et utilisent des communications à distance via wss, la version sécurisée du protocole WebSocket. De plus, une méthode de persistance innovante s’appuie sur les gestionnaires de signaux SIGINT/SIGTERM pour garantir la continuité du malware même après un redémarrage du système.

Ce qui rend ce malware particulièrement dangereux, c’est sa capacité à récupérer des informations sensibles, comme les identifiants de connexion et des données de navigation. Les scripts Bash jouent un rôle clé dans cette exfiltration, visant à collecter des informations précieuses comme les données du trousseau d’accès et des utilisateurs de Telegram.

Analyse technique en profondeur

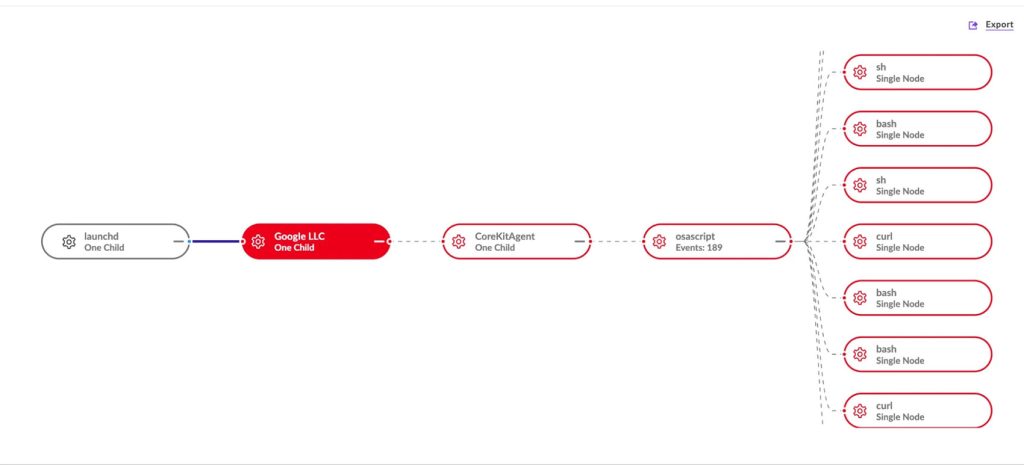

Pour ceux qui souhaitent explorer plus en détail les rouages de cette attaque, le rapport de SentinelLabs propose une analyse approfondie. Il comprend des listes de hachages, des extraits de code, des captures d’écran et des diagrammes de flux d’attaque, détaillant chaque étape, de la fausse mise à jour de Zoom à l’exfiltration finale des données.

Les chercheurs notent également que NimDoor illustre un changement vers des langages plus complexes et moins connus dans le malware macOS. Cette évolution marque un départ du Go, Python et des scripts shell qui étaient traditionnellement employés par les acteurs de la menace nord-coréenne. Cette diversification pose de nouveaux défis pour la sécurité informatique.