Microsoft a annoncé aujourd’hui qu’il sera difficile d’activer les macros VBA téléchargées à partir d’Internet dans plusieurs applications Microsoft Office à partir de début avril, tuant ainsi une méthode de distribution populaire pour les logiciels malveillants.

L’utilisation de macros VBA intégrées dans des documents Office malveillants est une méthode très populaire pour pousser un large éventail de familles de logiciels malveillants dans des attaques de phishing, notamment Emotet, TrickBot, Qbot et Dridex.

« Les macros VBA obtenues à partir d’Internet seront désormais bloquées par défaut. Ce changement n’affecte Office que sur les appareils exécutant Windows et n’affecte que les applications suivantes : Access, Excel, PowerPoint, Visio et Word », a déclaré aujourd’hui le groupe de produits Microsoft Office.

« Le changement commencera à être déployé dans la version 2203, en commençant par le canal actuel (aperçu) début avril 2022. »

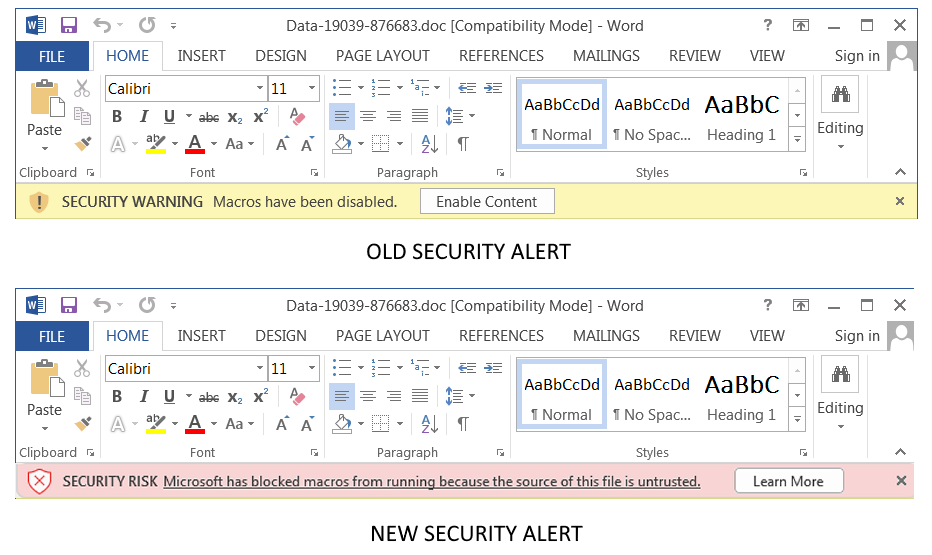

Après le déploiement de ce changement, les utilisateurs d’Office ne pourront plus activer les macros d’un simple clic sur un bouton après leur blocage automatique.

Cela contrecarrera automatiquement les attaques qui diffusent des logiciels malveillants sur les réseaux domestiques et d’entreprise via des documents Office malveillants, y compris divers chevaux de Troie voleurs d’informations et des outils malveillants utilisés par les gangs de rançongiciels.

Désormais, jusqu’à ce que les nouvelles valeurs par défaut du blocage automatique entrent en vigueur, lorsqu’Office ouvre un document, il vérifie s’il est étiqueté avec une « Marque du Web » (MoTW), ce qui signifie qu’il a été téléchargé depuis Internet.

Si cette balise est trouvée, Microsoft ouvre le document en mode lecture seule, bloquant l’exploit à moins que les utilisateurs ne cliquent sur le bouton « Activer l’édition » ou « Activer le contenu » affiché en haut du document.

En supprimant ces boutons, qui permettent aux utilisateurs de supprimer le MoTW, et en bloquant par défaut les macros provenant de sources non fiables, la plupart des documents malveillants ne seront plus exécutés, ce qui empêchera les attaques de logiciels malveillants d’abuser de cette faiblesse.

« RISQUE DE SÉCURITÉ : Microsoft a bloqué l’exécution des macros car la source de ce fichier n’est pas fiable », indique le nouvel avertissement.

Selon Microsoft, cette amélioration significative de la sécurité sera déployée ultérieurement sur d’autres canaux de mise à jour Office tels que le canal actuel, le canal d’entreprise mensuel et le canal d’entreprise semestriel.

Cette mise à jour sera également transmise aux utilisateurs d’Office LTSC, Office 2021, Office 2019, Office 2016 et Office 2013 à une date ultérieure.

« Nous continuerons d’ajuster notre expérience utilisateur pour les macros, comme nous l’avons fait ici, afin de rendre plus difficile d’inciter les utilisateurs à exécuter du code malveillant via l’ingénierie sociale tout en maintenant un chemin pour que les macros légitimes soient activées le cas échéant via des éditeurs de confiance et /ou Emplacements de confiance, » mentionné Tristan Davis, responsable du programme du groupe de partenaires pour la plate-forme Office de Microsoft.

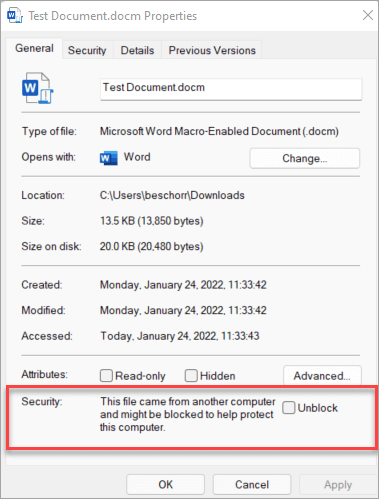

Après le déploiement de la mise à jour Office et le blocage des macros d’activation en un clic dans les documents téléchargés sur Internet, vous pourrez toujours les activer en accédant aux propriétés des documents et en cochant le bouton « Déverrouiller » en bas à droite.

Vous pouvez trouver plus d’informations sur le risque de sécurité derrière les macros, les pratiques sûres pour contrecarrer les attaques de phishing et de logiciels malveillants, ainsi que des instructions sur la façon d’activer ces macros si vous êtes sûr qu’elles sont sûres. sur cette page d’assistance.

Le mois dernier, Microsoft a également déclaré que les macros Excel 4.0 (XLM) seraient désactivées par défaut pour protéger les clients des documents malveillants conçus pour les infecter avec des logiciels malveillants.

Ce changement a été annoncé pour la première fois en octobre lorsque Redmond a révélé pour la première fois qu’il désactiverait les macros XLM dans tous les locataires si les utilisateurs ou les administrateurs n’avaient pas activé ou désactivé manuellement la fonctionnalité.