Microsoft Defender for Endpoint bloque actuellement l’ouverture des documents Office et le lancement de certains exécutables en raison d’un faux positif marquant les fichiers comme pouvant potentiellement regrouper une charge utile de malware Emotet.

Les administrateurs système Windows signalent [1, 2, 3, 4, 5] que cela se produit depuis la mise à jour des définitions de la plate-forme de sécurité des terminaux d’entreprise de Microsoft (anciennement Microsoft Defender ATP) vers la version 1.353.1874.0.

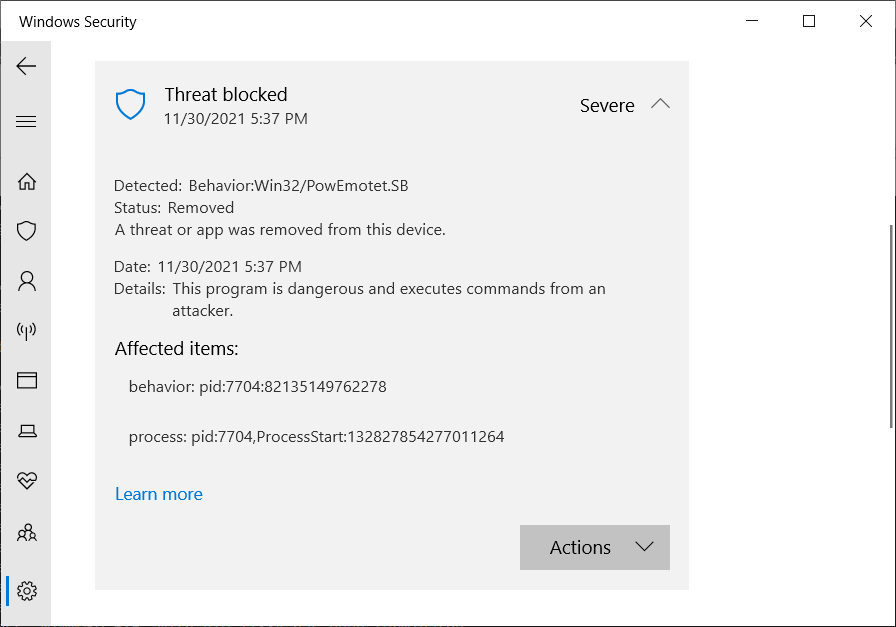

Lorsqu’il est déclenché, Defender for Endpoint bloque l’ouverture du fichier et renvoie une erreur mentionnant une activité suspecte liée à Win32/PowEmotet.SB ou Win32/PowEmotet.SC.

« Nous constatons des problèmes avec la mise à jour de définition 1.353.1874.0 détectant l’impression en tant que Win32/PowEmotet.SB cet après-midi », un administrateur mentionné.

« Nous voyons cela détecté pour Excel, toute application Office utilisant MSIP.ExecutionHost.exe (AIP Sensitivity Client) et splwow64.exe », un autre ajoutée.

Un troisième confirmé les problèmes avec les mises à jour des définitions d’aujourd’hui : « Nous constatons le même comportement spécifiquement avec la v.1.353.1874.0 des définitions, qui a été publiée aujourd’hui, et comprenait une définition pour Behavior:Win32/PowEmotet.SB & Behavior:Win32/PowEmotet.SC. «

Bien que Microsoft n’ait encore partagé aucune information sur les causes de cela, la raison la plus probable est que la société a augmenté la sensibilité de détection des comportements de type Emotet dans les mises à jour publiées aujourd’hui, ce qui rend le moteur de détection comportementale générique de Defender trop sensible aux faux positifs. .

Le changement a probablement été provoqué par la récente relance du botnet Emotet il y a deux semaines, après que le groupe de recherche Emotet Cryptolaemus, GData, et Intel avancé a commencé à voir TrickBot laisser tomber les chargeurs Emotet sur les appareils infectés.

Même si ce n’est presque sûrement pas la réalité, le moment est certainement malheureux avec le retour d’Emotet et la plupart des administrateurs Windows déjà sur leurs gardes.

Comme certains d’entre eux l’ont signalé, ils ont presque mis leurs centres de données hors ligne pour empêcher une éventuelle infection à Emotet de se propager avant de se rendre compte que ce qu’ils voyaient étaient probablement de faux positifs.

Depuis octobre 2020, les administrateurs Windows devaient traiter avec d’autres Defender for Endpoint, dont un qui montrait des périphériques réseau infectés par Cobalt Strike et un autre qui marquait les mises à jour de Chrome comme des backdoors PHP.

EZpublish-france.fr a contacté Microsoft pour plus d’informations et pour confirmer que ce problème de détection comportementale déclenche un faux positif mais n’a pas eu de réponse.