Le ransomware Magniber a été repéré à l’aide de fichiers de package d’application Windows (.APPX) signés avec des certificats valides pour supprimer les logiciels malveillants prétendant être des mises à jour des navigateurs Web Chrome et Edge.

Cette méthode de distribution marque un changement par rapport aux approches précédentes observées avec cet acteur de la menace, qui repose généralement sur l’exploitation des vulnérabilités d’Internet Explorer.

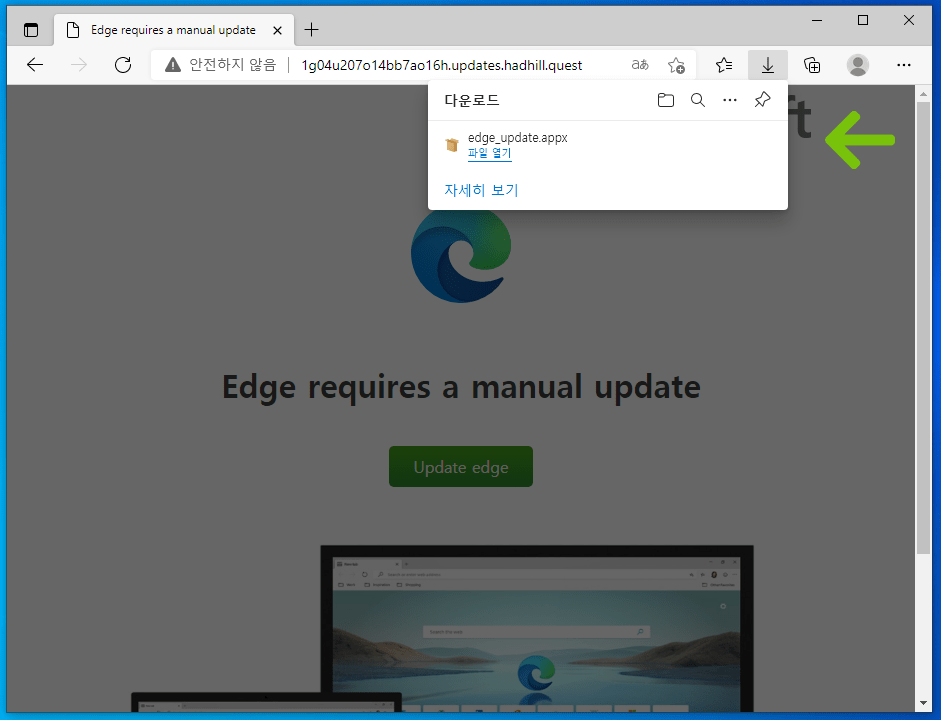

Notification de mise à jour du navigateur

L’infection commence par la visite d’un site Web de suppression de charge utile, notent des chercheurs de la société coréenne de cybersécurité AhnLab dans un rapport publié aujourd’hui.

La manière dont les victimes accèdent au site Web reste floue. L’appât peut être livré via des e-mails de phishing, des liens envoyés via des messages instantanés sur les réseaux sociaux ou d’autres méthodes de distribution.

Deux des URL distribuant la charge utile sont « hxxp://b5305c364336bqd.bytesoh.cam » et « hxxp://hadhill.quest/376s53290a9n2j », mais ce ne sont peut-être pas les seules.

Les visiteurs de ces sites reçoivent une alerte pour mettre à jour leur navigateur Edge/Chrome manuellement et se voient proposer un fichier APPX pour terminer l’action.

Source : ASEC

Les fichiers APPX sont des fichiers de package d’application Windows créés pour une distribution et une installation simplifiées, et ont été maltraités par diverses menaces dans le passé pour la distribution de logiciels malveillants.

Dans le cas du ransomware Magniber, le fichier APPX déguisé est signé numériquement avec un certificat valide, de sorte que Windows les considère comme des fichiers de confiance qui ne déclenchent pas d’avertissement.

Le choix de l’acteur menaçant d’utiliser des fichiers APPX est très probablement motivé par le besoin d’atteindre un public plus large, car la part de marché d’Internet Explorer est en train de disparaître.

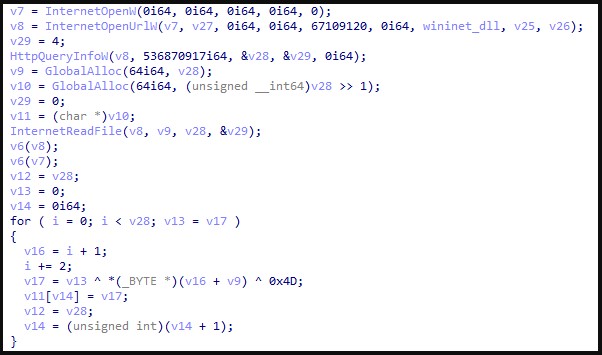

Lâcher la charge utile

L’acceptation du fichier APPX malveillant entraîne la création de deux fichiers dans le répertoire « C:Program FilesWindowsApps », à savoir le « wjoiyyxzllm.exe » et le « wjoiyyxzllm.dll ».

Source : ASEC

Ces fichiers exécutent une fonction qui récupère la charge utile du ransomware Magniber, la décode, puis l’exécute.

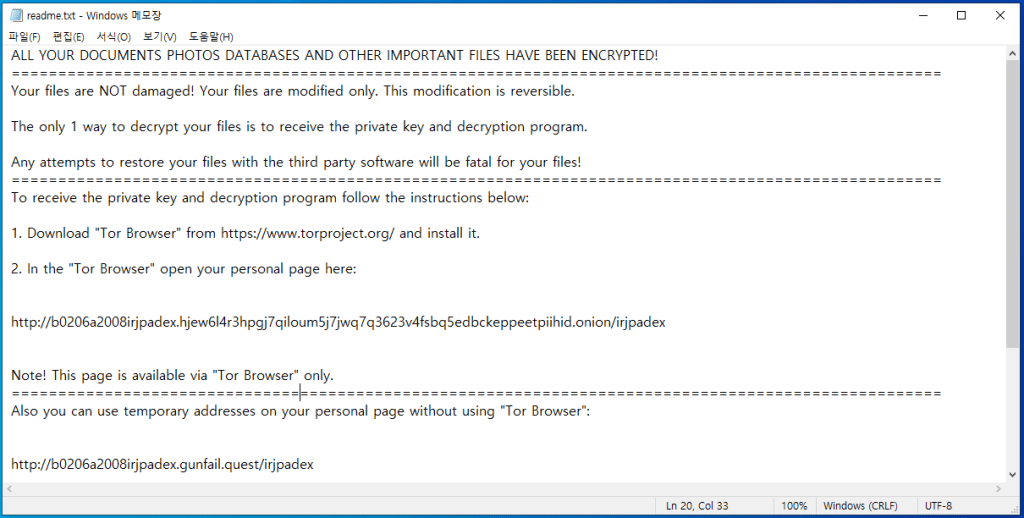

Après avoir crypté les données sur le système, la menace crée la demande de rançon suivante :

Source : ASEC

Bien que la note soit en anglais, il convient de noter que le ransomware Magniber cible exclusivement les utilisateurs asiatiques de nos jours.

Pour le moment, il n’y a aucune possibilité de décrypter gratuitement les fichiers verrouillés par ce malware.

Contrairement à la plupart des opérations de ransomware, Magniber n’a pas adopté la tactique de la double extorsion, il ne vole donc pas les fichiers avant de crypter les systèmes.

La sauvegarde régulière des données est une bonne solution pour récupérer des attaques avec des ransomwares de bas niveau comme Magniber.