La sécurité en ligne est un défi constant, même pour les géants de la technologie. Dernièrement, Google a de nouveau été épinglé pour avoir promu un site malveillant dans ses résultats de recherche sponsorisés. C’est une situation qui soulève des questions cruciales sur l’efficacité des systèmes de vérification de Google en matière de sécurité. Nous allons explorer cette récente défaillance et les dangers qui en découlent pour les utilisateurs.

Les lacunes de Google face aux menaces en ligne

Il est alarmant de constater que même en 2025, Google, avec ses ressources quasi illimitées, rencontre des difficultés à empêcher la diffusion de contenus malveillants via sa plateforme publicitaire. Bien que cela ne soit pas nouveau, cette situation soulève des préoccupations quant à la vigilance de Google en matière de cybersécurité.

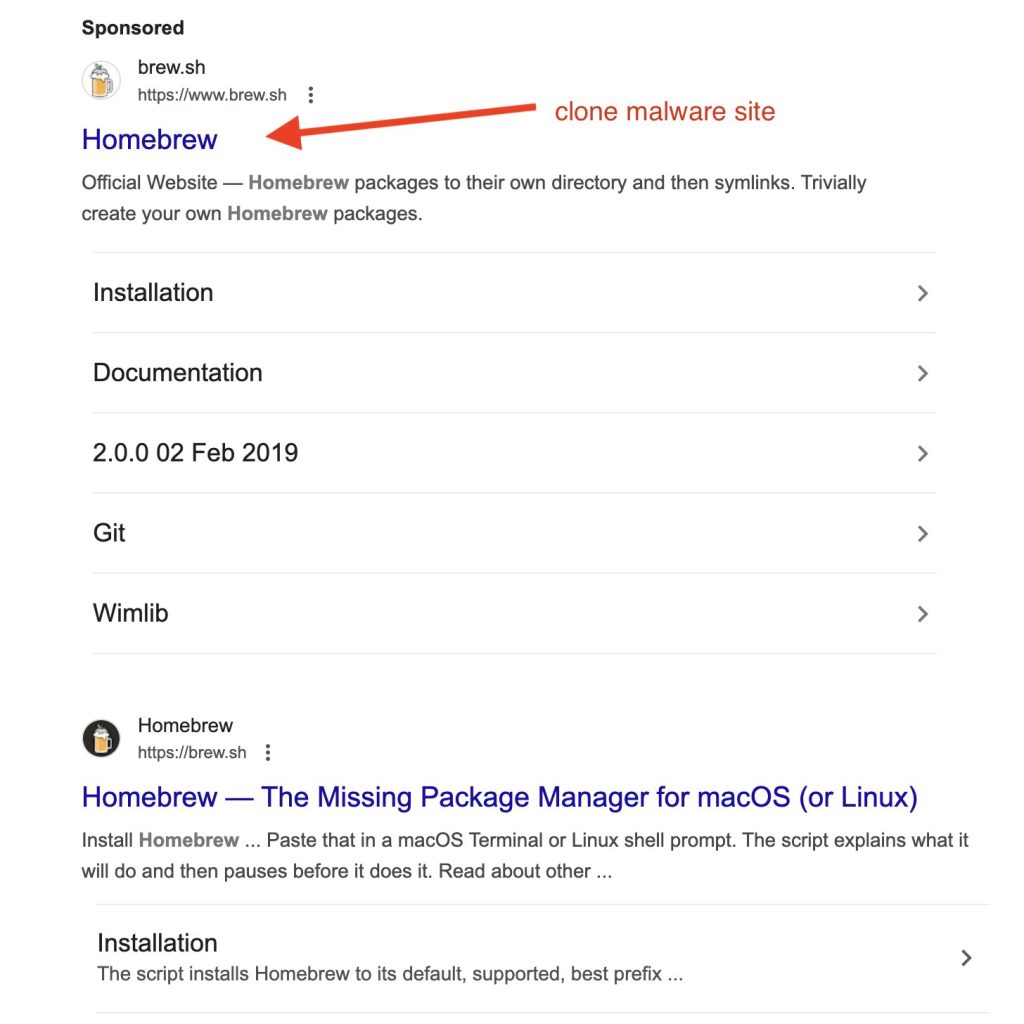

Récemment, un utilisateur de X, Ryan Chenkie, a signalé un cas particulier. Un faux site de Homebrew, un outil populaire pour développeurs, était promu comme une annonce sponsorisée sur Google. Les utilisateurs croyant accéder au site légitime se sont en réalité retrouvés sur une page malveillante. Ce genre de manipulation utilise des techniques d’ingénierie sociale sophistiquées.

Les méthodes employées par les pirates informatiques

Les hackers sont souvent capables de contourner les systèmes de sécurité grâce à des stratégies astucieuses. Dans ce cas, ils ont créé un domaine très similaire au site légitime, ce qui a troublé les utilisateurs moins avertis. En modifiant finement l’URL pour qu’elle ressemble à « brew.sh », ils ont réussi à tromper le système de recherche de Google.

Une fois que l’annonce a été approuvée, le site malveillant a redirigé les utilisateurs naïfs vers une page compromettante. Sur cette dernière, on leur demandait d’exécuter un commandement dans leur terminal, mimant le processus d’installation de Homebrew. Ce faisant, les utilisateurs installaient sans le savoir un malware connu sous le nom d’AMOS Stealer.

Fatigué de ces manigances, Mike McQuaid, le leader du projet Homebrew, a exprimé son indignation sur X. Il a reconnu les limitations du projet pour prévenir de tels incidents et a fustigé Google pour son processus de révision insuffisant. Ce genre de message montre combien il est essentiel de sensibiliser le public aux dangers potentiels.

Il est crucial de rappeler que, même si Google combat régulièrement ces menaces, leur rapidité d’exposition peut avoir des conséquences désastreuses. Les entreprises et les utilisateurs doivent rester vigilants, car la sécurité ne doit jamais être négligée.