Les escrocs surveillent chaque tweet contenant des demandes d’assistance sur MetaMask, TrustWallet et d’autres portefeuilles cryptographiques populaires, et y répondent avec des liens frauduleux en quelques secondes seulement.

Pour mener ces attaques de phishing ciblées, les escrocs abusent des API Twitter qui leur permettent de surveiller tous les tweets publics pour des mots-clés ou des phrases spécifiques.

Si ces phrases sont présentes, ces mêmes programmes dirigeront les robots Twitter sous le contrôle de l’escroc pour répondre automatiquement aux tweets en tant que faux agents d’assistance avec des liens vers des escroqueries qui volent des portefeuilles de crypto-monnaie.

Ces attaques ne sont pas nouvelles et nous en avons fait rapport en mai. Cependant, ces attaques se sont étendues à d’autres crypto-monnaies et les escroqueries continuent de sévir.

Par conséquent, nous avons estimé qu’il était vital pour nos lecteurs de revisiter cette attaque et d’illustrer son fonctionnement, afin que vous ne deveniez pas accidentellement une victime.

L’anatomie de l’arnaque crypto sur Twitter

Dans les tests effectués par EZpublish-france.fr, les tweets contenant les mots « support », « aide » ou « assistance » ainsi que les mots-clés comme « MetaMask », « Phantom », « Yoroi » et « Trust Wallet » entraîneront des réponses presque instantanées des robots Twitter avec de faux formulaires d’assistance ou de faux comptes.

D’autres mots clés ont des résultats mitigés, tels que les noms de portefeuilles et le mot « volé ».

Notre premier test de ces robots frauduleux de crypto-monnaie consistait à emballer un tweet avec de nombreux mots-clés et à voir ce qui se passerait.

J’ai besoin du support de yoroi fantôme de metamask de portefeuille de confiance ! J’ai perdu toute ma phrase de récupération de crypto et de mot de passe.

Allez tous vos bots !

– Lawrence Abrams (@LawrenceAbrams) 6 décembre 2021

Nous avons ensuite effectué d’autres tests pour essayer d’affiner les mots-clés qui déclencheraient les réponses du bot.

Quelques secondes après la publication de nos tests, nous avons reçu des réponses de nombreux comptes frauduleux prétendant être des comptes d’assistance MetaMask et TrustWallet, des « victimes précédentes » ou des utilisateurs utiles.

Toutes les réponses de l’escroc partagent un objectif commun : voler les phrases de récupération du portefeuille d’une victime, que les attaquants peuvent ensuite utiliser pour importer le portefeuille sur leurs propres appareils.

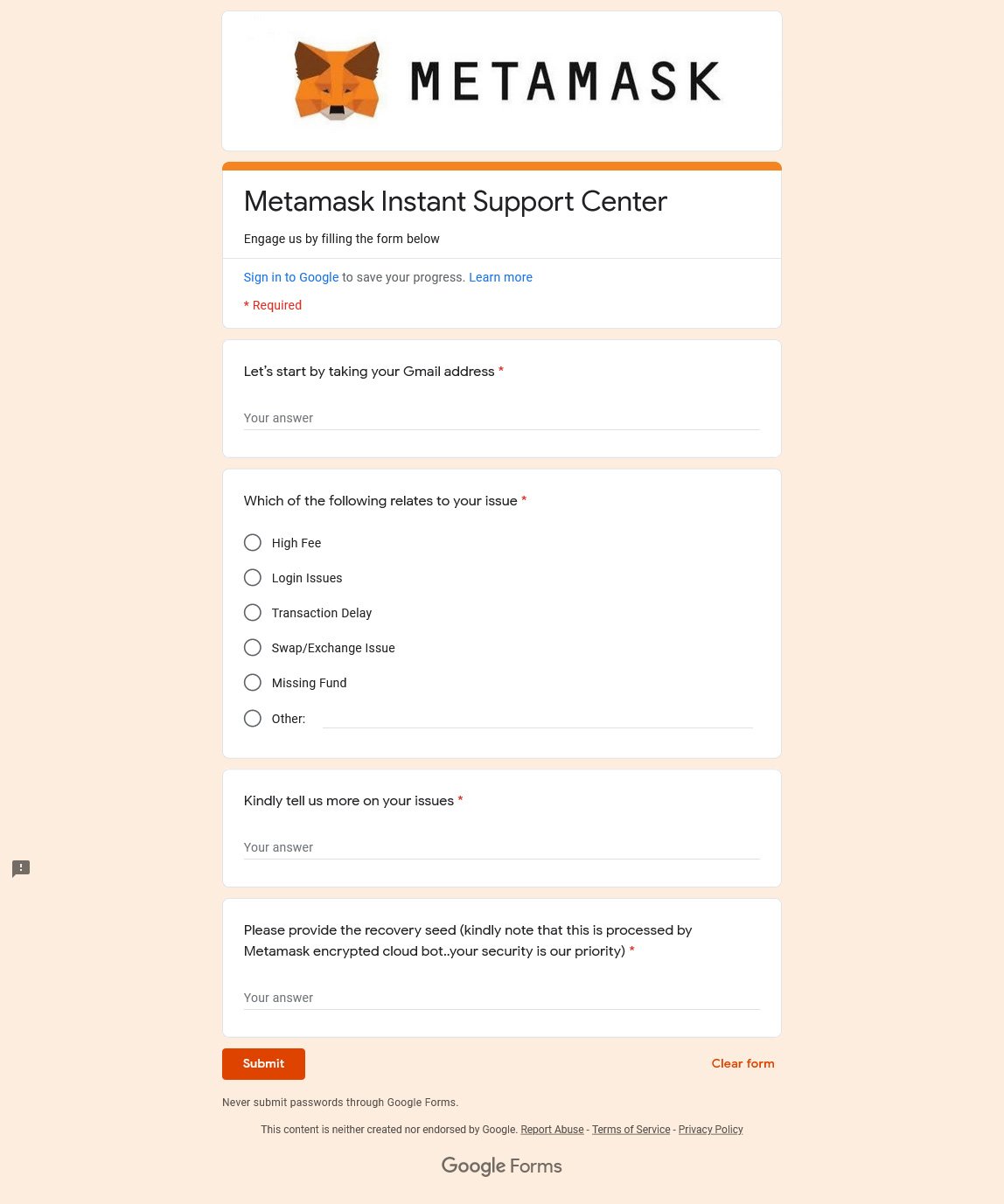

Pour voler les phrases de récupération (alias phrases de départ), les acteurs de la menace ont mis en place des formulaires d’assistance sur Google Docs et d’autres plates-formes cloud.

Ces formulaires se font passer pour un formulaire d’assistance de base, demandant à l’utilisateur son adresse e-mail, le problème qu’il rencontre et la phrase de récupération de son portefeuille, comme le montre le faux formulaire d’assistance MetaMask ci-dessous.

Source : BleepingOrdinateur

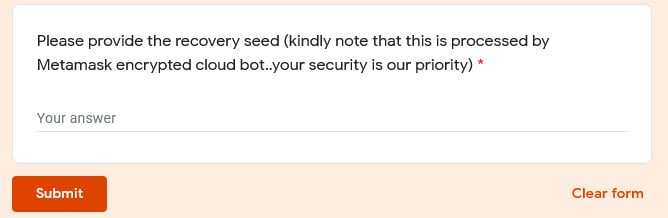

Lorsqu’ils demandent la phrase de récupération, ils incluent un langage idiot indiquant qu’il est traité par leur « bot cloud crypté », susceptible d’essayer de convaincre l’utilisateur de publier les informations sensibles.

Une fois la phrase de récupération envoyée aux attaquants, la partie est terminée et ils ont désormais un accès complet à la crypto-monnaie de votre portefeuille et peuvent la transférer vers d’autres portefeuilles sous leur contrôle.

Avant de dire que personne ne tombe dans le piège de ces escroqueries, malheureusement, c’est faux, et les utilisateurs de Twitter se sont fait voler leurs portefeuilles, leur crypto-monnaie et leurs NFT.

@merchant_token Je n’ai pas pu changer mon adresse de retrait de Binance en métamasque, j’ai donc contacté et j’ai été trompé par un faux support de métamasque @MetaMasko qui a volé mes jetons de mon portefeuille Metamask.

— Sébastien FC (@fc_sebastien) 9 juillet 2021

Merci Kenzie. J’obtenais ce que je pensais être un support client pour les fonds qui manquaient depuis la semaine dernière. Le faux support client a partagé un lien, et à travers cela, ils ont extrait mon Metamask. J’ai essayé toute la journée de récupérer au moins de l’art qui n’a pas été vendu.

– Version de nuit (@NightversionHQ) 24 novembre 2021

Ne partagez jamais de phrases de récupération !

En règle générale, vous ne devez jamais partager la phrase de récupération de votre portefeuille avec qui que ce soit. La phrase de récupération est uniquement pour vous, et aucune personne d’assistance légitime de MetaMask, TrustWallet ou ailleurs ne la demandera jamais.

Il est également important de se rappeler de ne pas partager votre écran avec un utilisateur non fiable qui vous demande ensuite d’afficher votre phrase de récupération. À ce stade, ils peuvent simplement prendre une capture d’écran et l’écrire manuellement.

En fin de compte, ces attaques se poursuivront à moins que Twitter ne trouve un moyen d’empêcher ces bots de se propager, de restreindre l’utilisation de mots-clés spécifiques ou d’imposer des contrôles plus stricts sur les personnes pouvant rejoindre leur plate-forme de développement.

EZpublish-france.fr a contacté Twitter avec des questions concernant ces attaques et l’abus de l’API, mais n’a pas reçu de réponse.