Image: Sina Drakhshani

Microsoft affirme que les groupes de piratage soutenus par l’Iran ont de plus en plus tenté de compromettre les sociétés de services informatiques cette année pour voler les informations d’identification qu’ils pourraient utiliser pour violer les systèmes des clients en aval.

Selon les analystes de la sécurité du Microsoft Threat Intelligence Center (MSTIC) et de la Digital Security Unit (DSU), cette activité fait partie d’un objectif d’espionnage plus large visant à compromettre des entités présentant un intérêt pour le régime iranien.

« Cette activité est remarquable car le ciblage de tiers a le potentiel d’exploiter des organisations plus sensibles en tirant parti de la confiance et de l’accès dans une chaîne d’approvisionnement », a déclaré Microsoft.

« Microsoft a observé plusieurs acteurs de la menace iraniens ciblant le secteur des services informatiques dans des attaques visant à voler les identifiants de connexion appartenant aux réseaux clients en aval pour permettre d’autres attaques. »

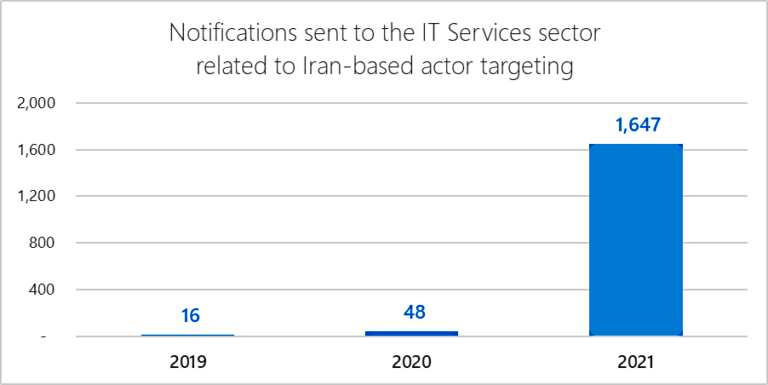

Redmond a envoyé plus de 1 600 notifications pour alerter plus de 40 sociétés informatiques de tentatives de piratage coordonnées par des groupes iraniens APT.

Cela montre une augmentation stupéfiante par rapport à 2020, lorsque Microsoft n’avait envoyé que 48 notifications toute l’année.

La plupart de ces attaques visent des sociétés indiennes de services informatiques, certaines d’entre elles ciblant également plusieurs sociétés basées en Israël et aux Émirats arabes unis.

Comme Microsoft l’a révélé, deux groupes de piratage iraniens identifiés comme DEV-0228 et DEV-0056 ont réussi à pirater des sociétés informatiques d’Israël et de Bahreïn en juillet et septembre :

- En juillet 2021, un groupe que MSTIC suit comme DEV-0228 et considère comme basé en Iran a compromis une seule société informatique basée en Israël qui fournit un logiciel de gestion d’entreprise. Sur la base de l’évaluation du MSTIC, DEV-0228 a utilisé l’accès à cette société informatique pour étendre ses attaques et compromettre les clients en aval dans les secteurs de la défense, de l’énergie et du droit en Israël.

- En septembre, nous avons détecté un groupe iranien distinct, DEV-0056, compromettant les comptes de messagerie d’une société d’intégration informatique basée à Bahreïn qui travaille sur l’intégration informatique avec les clients du gouvernement de Bahreïn, qui étaient probablement la cible ultime de DEV-0056. DEV-0056 a également compromis divers comptes dans une organisation partiellement détenue par le gouvernement au Moyen-Orient qui fournit des technologies de l’information et des communications aux secteurs de la défense et des transports, qui sont des cibles d’intérêt pour le régime iranien. DEV-0056 a maintenu la persistance au sein de l’organisation d’intégration informatique jusqu’en octobre au moins.

Les acteurs de la menace iranienne ont été à l’honneur au cours des deux dernières semaines, avec plusieurs avis et rapports mettant en garde contre les activités iraniennes ciblant des organisations dans le monde entier.

Les agences de cybersécurité américaines, britanniques et australiennes ont mis en garde jeudi contre l’exploitation continue des vulnérabilités Microsoft Exchange ProxyShell et Fortinet liées à un groupe de piratage parrainé par l’Iran et à des attaques de ransomware.

Un jour plus tôt, le Microsoft Threat Intelligence Center (MSTIC) a révélé que six groupes de piratage iraniens ont commencé à déployer des ransomwares et à exfiltrer des données des systèmes des victimes à partir de septembre 2020.

Le FBI a également mis en garde dans une notification TLP:AMBER de l’industrie privée (PIN) d’un acteur de la menace iranien tentant d’acheter des informations volées associées à des organisations américaines et mondiales à partir de sources Web claires et sombres qui pourraient être utilisées pour violer à nouveau leurs systèmes.