Les acteurs menaçants mènent une campagne de phishing très ciblée se faisant passer pour Pfizer pour voler des informations commerciales et financières aux victimes.

Pfizer est une société pharmaceutique bien connue qui bénéficie d’une large publicité pour produire l’un des rares vaccins à ARNm actuellement disponibles contre le COVID-19.

Les acteurs de l’hameçonnage visent à exploiter des noms de marque largement connus, car leurs chances de succès augmentent considérablement par rapport à l’usurpation d’identité d’une entité fictive.

Dans un nouveau rapport de ENCRE, les chercheurs expliquent que les acteurs malveillants se font passer pour Phizer dans une campagne d’e-mails de phishing qui a commencé vers le 15 août 2021.

Les acteurs derrière cette campagne sont diligents dans leurs opérations de phishing, combinant des pièces jointes PDF « propres » avec des domaines nouvellement enregistrés qui apparaissent comme des espaces en ligne officiels de Pfizer.

Ensuite, ils génèrent des comptes de messagerie à partir de ces domaines pour la distribution d’e-mails de phishing afin de contourner les solutions de protection des e-mails.

Les domaines ont été enregistrés via Namecheap, qui accepte la crypto-monnaie comme méthode de paiement, permettant aux acteurs de rester anonymes.

Certains des exemples vus par INKY sont :

- pfizer-nl[.]com

- pfizer-bv[.]organisation

- pfizerhtlinc[.]xyz

- pfizertenders[.]xyz

Le premier, pfizer-nl[.]com, peut faire croire à quelqu’un qu’il s’agit du portail en ligne officiel de Pfizer Pays-Bas, un pays où l’entreprise a un bureau.

Un piège délicat

Les lignes d’objet impliquent généralement des devis urgents, des appels d’offres et des sujets liés à la fourniture d’équipements industriels, comme indiqué ci-dessous.

Source : INKY

En raison de la propagation galopante des nouvelles variantes de COVID-19, les acteurs du phishing n’ont pas beaucoup de difficulté à encapsuler un sentiment d’urgence dans ces e-mails.

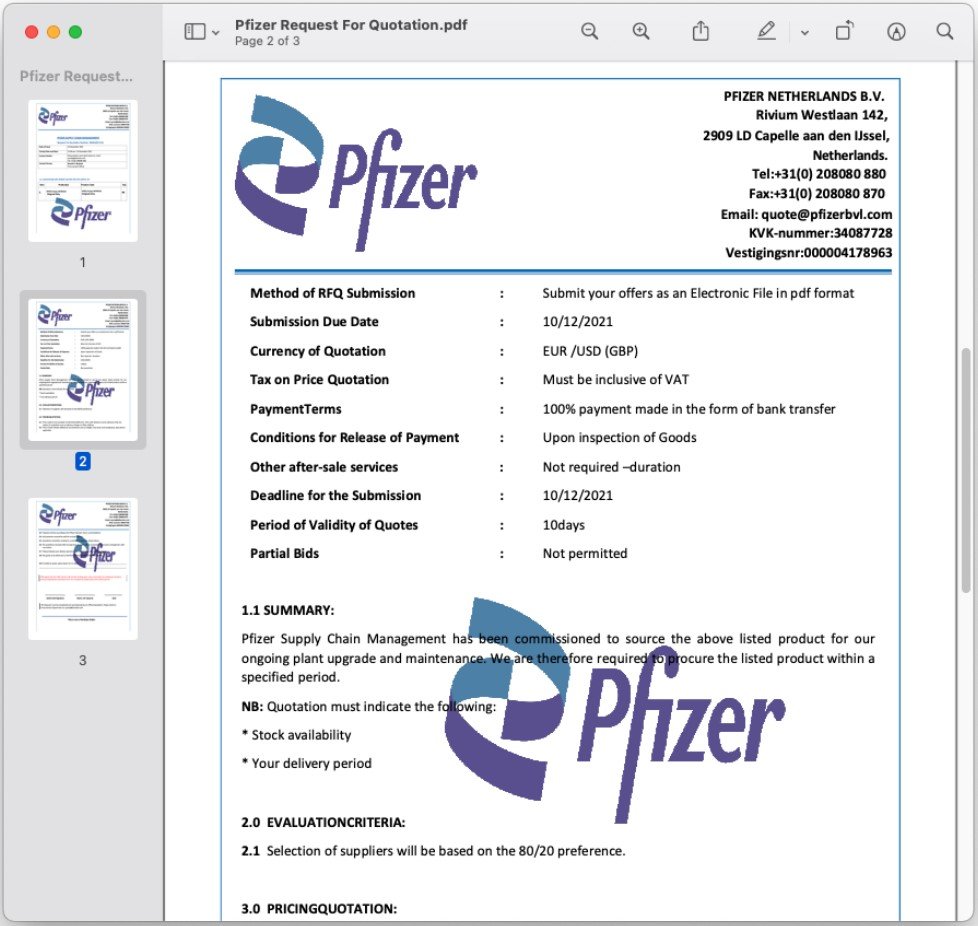

Dans la plupart des 400 exemples vus par les analystes d’INKY, les acteurs utilisent un document PDF de trois pages d’aspect professionnel décrivant les dates d’échéance, les conditions de paiement et d’autres détails qui constituent une demande de devis légitime.

Le PDF ne contient pas de liens de suppression de logiciels malveillants ou d’URL de phishing qui signaleraient les outils de sécurité de la messagerie et ne contient aucune faute de frappe qui rendrait la fraude évidente.

Source : INKY

Cependant, les destinataires sont priés d’envoyer leurs devis aux adresses de domaine Pfizer usurpées, telles que citation@pfizerbvl[.]com ou devis@pfizersupplychain[.]com.

Bien que l’objectif exact de la campagne ne soit pas clair, le fait que les conditions de paiement soient incluses dans le PDF indique que les acteurs malveillants demanderont au destinataire de partager ses coordonnées bancaires à un moment donné.

Si des informations de paiement sont fournies, elles pourraient être utilisées par les attaquants dans de futures campagnes BEC utilisées contre les clients de l’entreprise ciblée.

De plus, les acteurs ne demandent pas d’informations personnelles lors du premier contact, ce qui aide les destinataires à baisser leur bouclier.

Répondre à ces e-mails ne fait que pousser la victime plus profondément dans la supercherie, car elle espère alors signer un accord lucratif avec une entreprise prestigieuse.

Lorsque vous recevez des e-mails contenant des demandes d’enchères inhabituelles, il est toujours plus sûr de contacter l’entreprise sur son numéro habituel et de demander à parler à la personne.

Si la personne ne travaille pas dans l’entreprise ou n’est pas au courant de ces e-mails, vous pouvez ignorer les demandes et supprimer les e-mails.