Si cela réussit, il utilise l’application réelle pour effectuer des transactions frauduleuses en modifiant les champs de saisie de l’utilisateur.

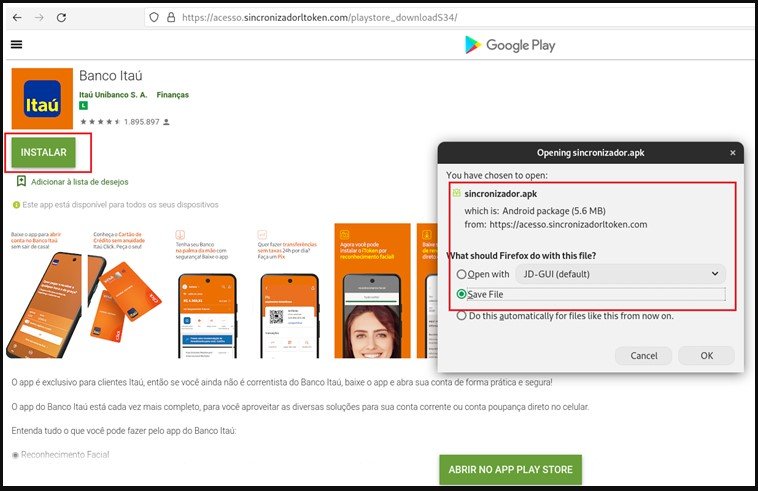

Les acteurs ont mis en place une page qui ressemble beaucoup à la boutique d’applications officielle Google Play d’Android pour faire croire aux visiteurs qu’ils installent l’application à partir d’un service digne de confiance.

Source : Cyble

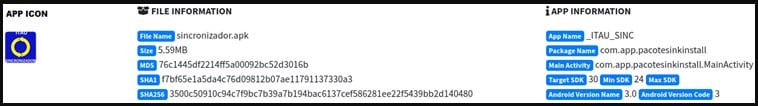

Le malware prétend être l’application bancaire officielle d’Itaú Unibanco et présente la même icône que l’application légitime.

Si l’utilisateur clique sur le bouton « Installer », il lui est proposé de télécharger l’APK, ce qui est le premier signe de l’arnaque. Les applications Google Play Store sont installées via l’interface du magasin, sans jamais demander à l’utilisateur de télécharger et d’installer des programmes manuellement.

Source : Cyble

Piratage de l’application réelle

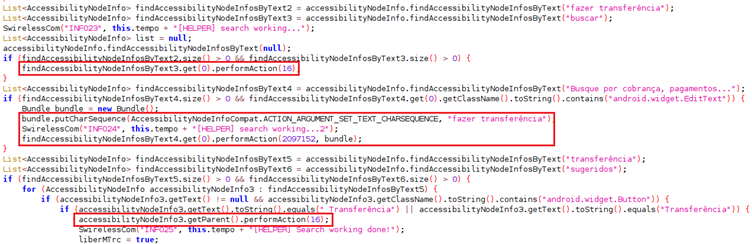

Les chercheurs de Cyble a analysé le malware, constatant que lors de son exécution, il tente d’ouvrir la véritable application Itaú à partir du Play Store actuel.

Si cela réussit, il utilise l’application réelle pour effectuer des transactions frauduleuses en modifiant les champs de saisie de l’utilisateur.

Source : Cyble

L’application ne demande aucune autorisation dangereuse lors de l’installation, évitant ainsi de déclencher une détection suspecte ou risquée des outils AV.

Au lieu de cela, il vise à tirer parti du service d’accessibilité, qui est tout ce dont les logiciels malveillants mobiles ont besoin pour contourner toute sécurité sur les systèmes Android.

Comme un récent rapport de Laboratoires de recherche en sécurité explique, nous sommes actuellement confrontés à une pandémie d’abus d’accessibilité des logiciels malveillants Android, et Google n’a pas encore corrigé le point faible ciblé.

En tant que tel, seul l’utilisateur a la possibilité de détecter les signes d’abus et d’arrêter le malware avant qu’il n’ait la possibilité d’effectuer des actions destructrices sur l’appareil.

Source : Cyble

Ces signes se présentent sous la forme d’une application demandant l’autorisation d’effectuer des gestes, de récupérer le contenu de la fenêtre et d’observer les actions de l’utilisateur.

Les sites Web utilisés pour distribuer les APK malveillants ont été signalés et mis hors ligne pour le moment, mais les acteurs peuvent revenir via différents domaines.

Utilisez les vraies applications bancaires

Si vous souhaitez profiter de la commodité de la banque en ligne mobile, assurez-vous d’installer l’application à partir du site Web officiel de la banque ou du Google Play Store.

De plus, appliquez les mises à jour sur l’application dès qu’elles sont disponibles et utilisez un outil AV d’un fournisseur réputé.

Pour garantir une sécurité maximale du compte, utilisez un mot de passe fort et activez l’authentification multifacteur sur l’application.

Si vous devez installer des APK depuis l’extérieur du magasin, examinez attentivement leurs demandes d’autorisation pendant et après l’installation.

Enfin, vérifiez régulièrement et assurez-vous que Google Play Protect est activé sur votre appareil Android.