Une récente découverte par Amnesty International met en lumière une vulnérabilité de sécurité dans le système HomeKit, exploitée pour compromette des iPhones appartenant à des journalistes et activistes serbes. Cet incident soulève de nombreuses questions sur la sécurité des appareils en milieu à risque et les dangers des logiciels espions modernes.

Les attaques de Pegasus révélées

La société NSO Group a mis au point un espion nommé Pegasus, commercialisé auprès des agences gouvernementales. Ce logiciel tire profit des vulnérabilités zero-day, des failles inconnues d’Apple, permettant des intrusions sans l’interaction de l’utilisateur cible. Ainsi, un simple iMessage peut suffire à compromettre un iPhone sans que la victime ne s’en rende compte.

Face à cette menace, Apple a réagi. Les dispositifs iOS scannent désormais proactivement à la recherche de signes de compromission. Les utilisateurs ciblés reçoivent des notifications, comme ce fut le cas pour les journalistes serbes. Une approche visant à protéger les plus vulnérables.

Amnesty confirme les attaques

Suite à l’alerte d’Apple, Amnesty International a mené son enquête. Les deux victimes ont suivi les conseils de l’entreprise pour obtenir de l’aide, permettant à l’organisation de confirmer les attaques. Grâce à des analyses numériques, Amnesty a révélé que les dispositifs avaient été bien visés par Pegasus.

Les deux militants, liés à des think-tanks en Serbie, avaient reçu des notifications d’Apple sur des attaques sponsorisées par l’État. En collaboration avec la SHARE Foundation et d’autres experts, Amnesty a pu confirmer les intrusions sur leurs dispositifs.

Cette situation a également mis en évidence d’autres victimes qui ont été identifiées ultérieurement, élargissant le spectre des menaces révélées.

Une faille dans HomeKit exploitée

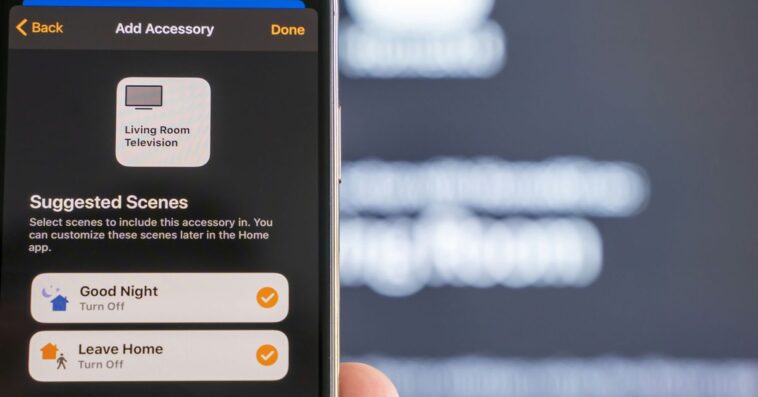

Amnesty a pu établir qu’une vulnérabilité dans HomeKit avait permis l’exécution des attaques. Les deux appareils ciblés ont été attaqués en même temps depuis des adresses e-mail iCloud contrôlées par les attaquants, utilisant des méthodes déjà observées avec les opérations douteuses de la NSO Group.

Cette connexion avec HomeKit rappelle des techniques d’attaque similaires appliquées par la NSO Group. De plus, des utilisateurs en Inde ont également été touchés par ces exploitations similaires, renforçant l’ampleur du problème.

Pas encore de détails sur la vulnérabilité de HomeKit n’ont été divulgués, probablement en raison des efforts d’Apple pour colmater cette brèche.

Des smartphones Android également compromis

Les smartphones Android ne sont pas en reste, ayant également subi des compromissions durant ces attaques. Dans un contexte troublant, la technologie Cellebrite a été employée pour installer des logiciels de surveillance sur des dispositifs verrouillés après que les victimes se soient rendues à la police, ce qui laisse penser à une manipulation organisée.

Cette avenue a exploité une vulnérabilité spécifique aux Android, ce qui souligne la diversité des techniques employées pour surveiller des individus ciblés.

Nous vivons une époque où la sécurité numérique est au cœur des préoccupations, et ces événements rappellent à tous l’importance d’une vigilance accrue face aux menaces émergentes.