La sécurité numérique est un domaine de plus en plus crucial à mesure que notre dépendance aux appareils connectés augmente. Nombre d’entre nous ignorent les vulnérabilités potentielles des technologies que nous utilisons chaque jour. Ainsi, cet article se penche sur une menace souvent négligée : les attaques d’imitation Bluetooth. En se basant sur des outils accessibles tels que Flipper Zero, ces attaques démontrent à quel point la prudence est de mise lorsque l’on interagit avec des dispositifs sans fil.

Le fléau de la simulation Bluetooth

Une attaque d’**imitation Bluetooth** (ou BIAS) exploite les faiblesses du protocole Bluetooth afin de faire passer un appareil malveillant pour un dispositif de confiance. Imaginez des écouteurs “BOSE QC” dans votre menu Bluetooth, alors qu’ils pourraient en réalité dissimuler un véritable arsenal de cyberattaques, attendant qu’un utilisateur inconscient se connecte.

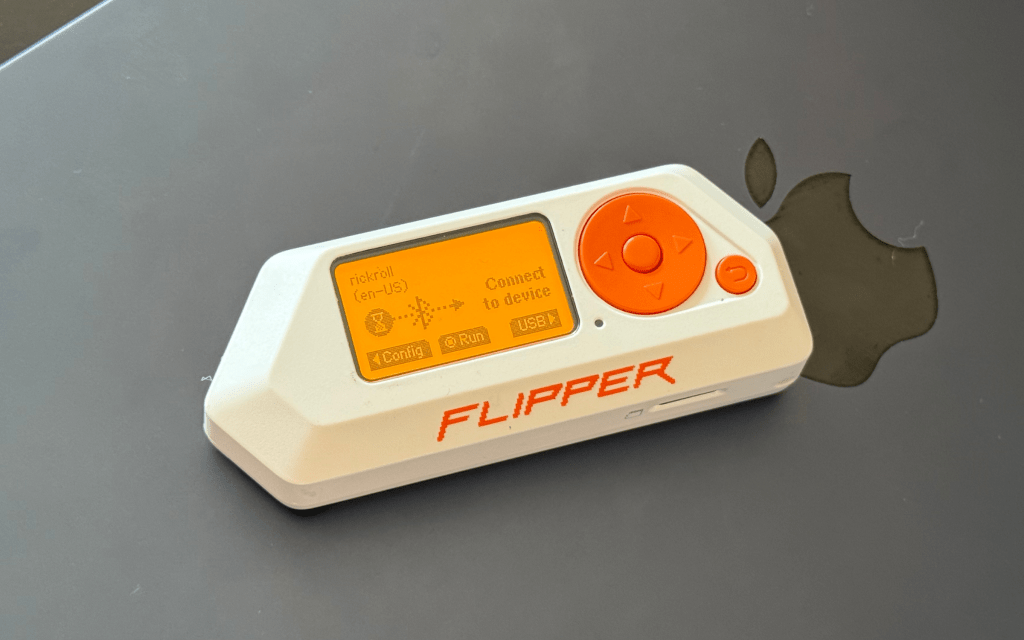

Récemment, j’ai expérimenté comment un hacker pourrait utiliser Flipper Zero pour envoyer des frappes malveillantes à un Mac en se connectant à un faux appareil Bluetooth. Cet article ne vise pas à fournir un tutoriel complet, mais plutôt à soulever la simplicité d’une telle manipulation, de quoi susciter une certaine méfiance.

Flipper Zero : un outil à double tranchant

Le Flipper Zero, à première vue, ressemble à un simple outil de test de pénétration. Cependant, sa nature open-source permet des modifications par le biais de firmwares tiers, comme Xtreme, qui élargissent considérablement ses capacités. Ce même firmware avait été employé en 2023 pour contrer des iPhones avec des séquences de couplage BLE fictives.

Parmi les fonctionnalités de ces applications, on trouve un clavier sans fil appelé “Bad USB”, qui fonctionne également par Bluetooth Low Energy. Ce dernier a pour but d’automatiser des tâches ou de tester la sécurité des appareils, en simulant une saisie bien plus rapide que celle d’un humain. Avec une portée de **100 mètres**, cet outil devient désirable pour des intentions malveillantes.

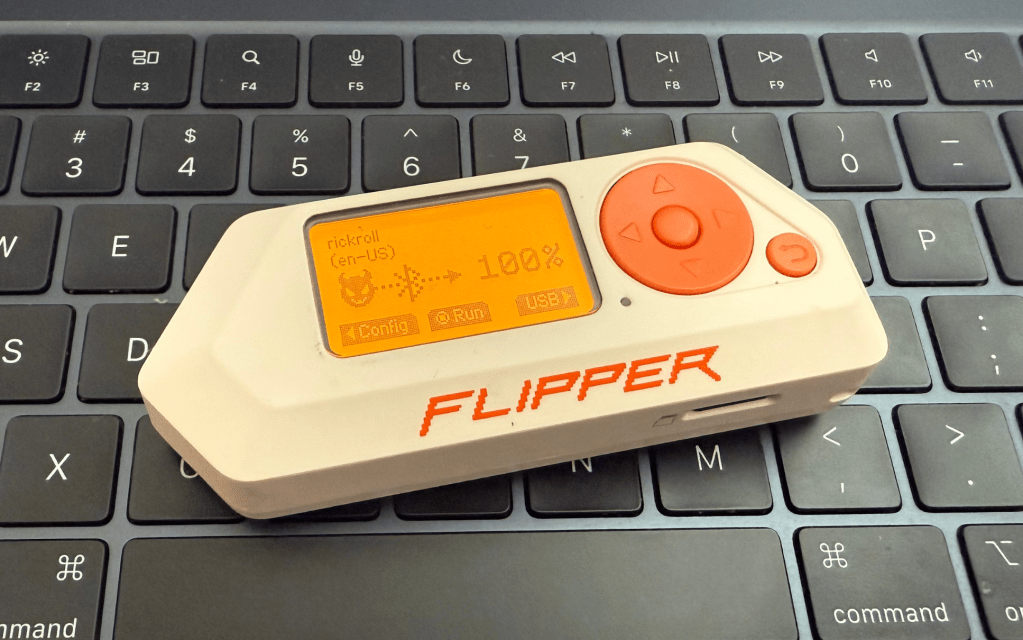

J’ai réussi, en seulement quatre étapes et en 20 minutes, à exécuter un script pour faire “rickroller” mon MacBook Air.

- Ouvrez le module Bad USB du Flipper Zero avec le firmware Xtreme.

- Téléchargez le script désiré sur le Flipper, j’ai créé un script .txt pour ouvrir YouTube.

- Choisissez un nom Bluetooth astucieux et connectez-vous. En milieu urbain, j’ai conservé le nom par défaut (BadUSB At1l1).

- Une fois associé, exécutez le script.

Cette méthode n’est pas seulement limitée aux Macs. Les iPhones, iPads et terminaux Windows peuvent également être affectés. Bien sûr, les conséquences ne se limiteront pas à un simple « Rick Astley ».

Outlook du côté de la victime

Pour un utilisateur lambda, un tel scénario peut sembler incroyable. Pourtant, le danger est réel. Les attaques fonctionnent uniquement lorsque l’appareil est déverrouillé. Malheureusement, la plupart des gens ne se montrent pas prudents quand il s’agit de connecter des dispositifs Bluetooth.

Il est primordial de vérifier que vous vous connectez bien à l’appareil voulu. Grâce à l’**H2 chip** des AirPods, il devient plus difficile pour les escrocs d’utiliser des noms usurpés pour piéger les utilisateurs. Toutefois, de fausses adresses MAC peuvent également compliquer cette vérification.

D’autres mesures préventives incluent la désactivation du Bluetooth lorsqu’il n’est pas utilisé, l’élimination des appareils inconnus de votre liste de connexions, et l’utilisation de codes de couplage à six chiffres. Bien que ces attaques restent rares, leur occurrence peut être suffisamment fréquente pour justifier une vigilance constante.

Rappelez-vous, les hackers prospèrent dans la persistance. Pourquoi détruire un Mac avec une seule attaque, quand ils peuvent revenir à la charge encore et encore ?