Dans un monde numérique où la sécurité est primordiale, la détection des emails frauduleux devient un véritable casse-tête. Les cybercriminels n’hésitent plus à perfectionner leurs techniques pour tromper les utilisateurs. Un récent rapport met en lumière une méthode particulièrement astucieuse qui transforme de fausses alertes de sécurité de sociétés telles que Google et PayPal en messages d’une crédibilité troublante.

Comment fonctionnent les attaques de phishing ?

Une attaque de phishing se manifeste lorsqu’un individu reçoit un email trompeur prétendant provenir d’une entreprise ou d’une organisation, avec un lien incitant à se connecter pour effectuer une action. Souvent, ces messages engendrent un sentiment d’urgence, comme l’affirmation que le compte a été compromis.

Le lien dirige vers une page web imitant à la perfection l’originale, mais qui est conçue pour collecter vos identifiants de connexion. Les entreprises comme Apple et Google déploient diverses stratégies pour détecter et bloquer ces attaques, mais de nouvelles méthodes malicieuses émergent constamment.

Une méthode d’attaque hautement convaincante

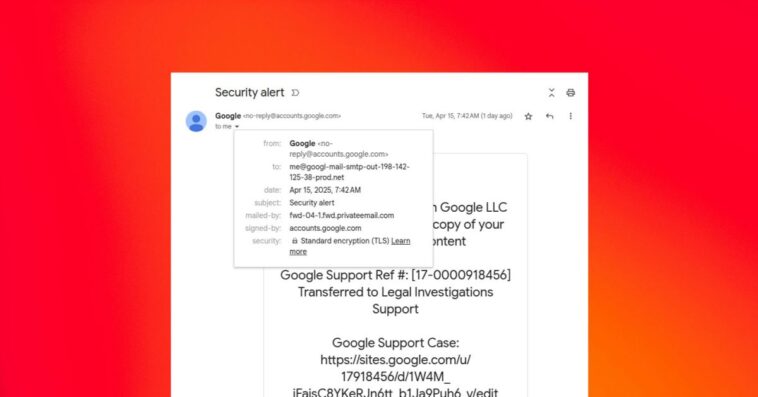

Un développeur chevronné, Nick Johnson, a récemment reçu un de ces messages frauduleux. Ce dernier prétendait être une alerte de sécurité de Google, l’informant d’une demande d’accès à son contenu de compte par une autorité judiciaire.

Tout semblait légitime, même Google avait classé ce message parmi d’autres alertes de sécurité authentiques, avec une signature et une livraison provenant de Google.

Les attaquants avaient réussi à créer une page de connexion sur un service d’hébergement accessible à tous. En utilisant une ruse, ils ont fait en sorte que Google envoie un vrai email, qu’ils ont ensuite modifié avec leur contenu malveillant. Ainsi, le message semblait avoir passé les vérifications de sécurité habituelles.

Le message frauduleux semblait provenir de “no-reply@google.com” et avait passé l’authentification DKIM. Pourtant, l’expéditeur réel était différent.

Cette méthode exploite une faille dans le système de Google, où les vérifications DKIM ne portent que sur le message et les en-têtes, sans tenir compte de l’enveloppe. Cela permet au mail frauduleux de passer la validation de signature et d’apparaître comme légitime dans la boîte de réception.

De plus, en utilisant un nom d’adresse frauduleux tel que me@, Gmail affiche le message comme s’il était effectivement livré à l’adresse de la victime. La page de connexion elle-même était une copie conforme de la vraie. Google travaille à résoudre ce problème, mais pour l’instant, cette méthode reste exploitée.

Comment vous protéger

La première étape cruciale est de ne jamais cliquer sur les liens présents dans les emails, même s’ils semblent authentiques. Privilégiez vos propres signets ou tapez l’URL d’un site que vous savez être fiable.

Restez particulièrement vigilant face aux emails qui insinuent une urgence. Voici quelques exemples courants :

- Affirmant que votre compte a été compromis

- Vous envoyant une facture pour une transaction fictive avec un lien pour l’annuler

- Prétendant que vous devez de l’argent pour des taxes, des péages, etc., avec une demande de paiement immédiat

Dans le cas de Google, le message prétendait qu’une autorité judiciaire avait servi une citation nécessitant l’accès à votre contenu de compte, vous invitant à y objecter. Restez prudent et informé pour éviter de tomber dans ces pièges. La vigilance est votre meilleure défense.