QNAP avertit à nouveau les clients de sécuriser leurs appareils de stockage en réseau (NAS) exposés à Internet pour se défendre contre les attaques continues et généralisées ciblant leurs données avec la nouvelle souche de rançongiciel DeadBolt.

« DeadBolt a largement ciblé tous les NAS exposés à Internet sans aucune protection et crypté les données des utilisateurs pour obtenir une rançon Bitcoin », la société a dit dans un communiqué publié aujourd’hui.

« Votre NAS est exposé à Internet et à haut risque s’il affiche ‘Le service d’administration système peut être directement accessible à partir d’une adresse IP externe via les protocoles suivants : HTTP’ sur le tableau de bord. »

Tous les utilisateurs de QNAP sont invités à « mettre immédiatement à jour QTS vers la dernière version disponible » pour bloquer les attaques entrantes du rançongiciel DeadBolt.

Le fabricant du NAS conseille également aux clients de désactiver immédiatement la redirection de port sur leur routeur et la fonction UPnP du NAS QNAP en procédant comme suit :

- Désactivez la fonction de transfert de port du routeur : accédez à l’interface de gestion de votre routeur, vérifiez les paramètres de serveur virtuel, NAT ou de transfert de port, et désactivez le paramètre de transfert de port du port de service de gestion NAS (ports 8080 et 433 par défaut).

- Désactivez la fonction UPnP du NAS QNAP : Accédez à myQNAPcloud dans le menu QTS, cliquez sur « Configuration automatique du routeur » et désélectionnez « Activer le transfert de port UPnP ».

Vous pouvez également utiliser ce guide détaillé étape par étape pour désactiver les connexions SSH et Telnet, modifier le numéro de port système et les mots de passe de l’appareil, et activer la protection d’accès IP et de compte.

Il existe également un sujet de support du rançongiciel DeadBolt sur le forum de EZpublish-france.fr avec plus d’informations sur les attaques et avec l’aide d’autres utilisateurs de QNAP.

Nouvelles surfaces de ransomware DeadBolt

Comme EZpublish-france.fr l’a rapporté hier, le groupe de rançongiciels DeadBolt a commencé à attaquer les utilisateurs de QNAP le 25 janvier, cryptant les fichiers sur les appareils NAS compromis et ajoutant une extension de fichier .deadbolt.

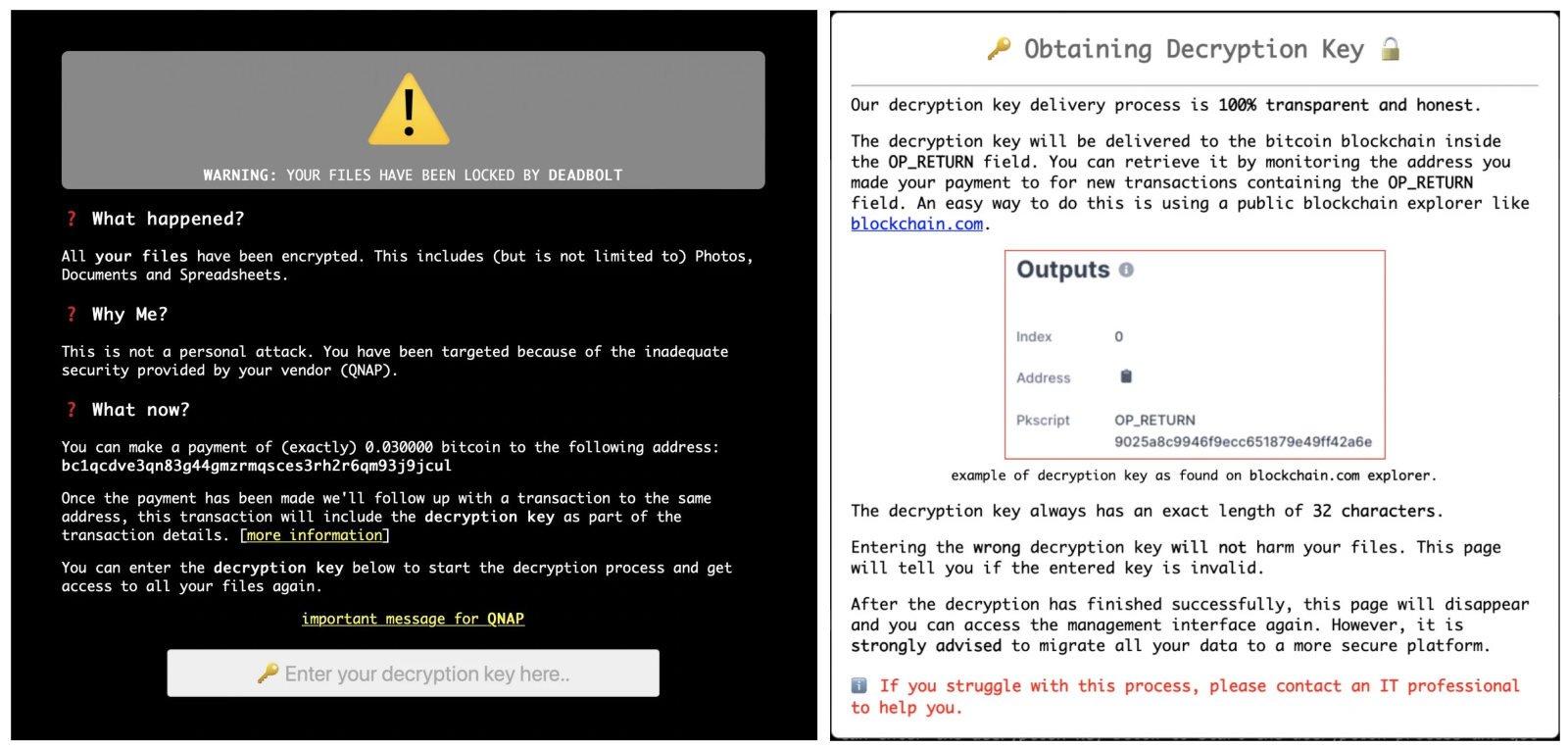

Les attaquants ne déposent pas de notes de rançon sur les appareils cryptés, mais à la place, ils détournent les pages de connexion pour afficher des écrans d’avertissement indiquant « AVERTISSEMENT : Vos fichiers ont été verrouillés par DeadBolt ».

L’écran de rançon demande aux victimes de payer 0,03 bitcoins (environ 1 100 $) à une adresse Bitcoin unique générée pour chaque victime, affirmant que la clé de déchiffrement sera envoyée à la même adresse blockchain dans le champ OP_RETURN une fois le paiement effectué.

Pour le moment, rien ne confirme que les acteurs de la menace tiendront réellement leur promesse d’envoyer une clé de déchiffrement fonctionnelle après avoir payé la rançon.

Ces attaques de rançongiciel DeadBolt en cours n’affectent que les appareils NAS exposés et, étant donné que les attaquants prétendent également utiliser un bug du jour zéro, il est conseillé de les déconnecter d’Internet, comme QNAP l’a recommandé dans l’avertissement d’aujourd’hui.

Le gang DeadBolt est également demander à QNAP de payer 50 bitcoins (environ 1,85 million de dollars) pour le jour zéro et une clé de déchiffrement principale pour déchiffrer les fichiers de toutes les victimes concernées.

L’avertissement d’aujourd’hui est le troisième émis par QNAP pour alerter les clients des attaques de ransomware ciblant leurs appareils NAS exposés à Internet au cours des 12 derniers mois.

Ils avaient déjà été avertis des attaques de rançongiciels eCh0raix en mai et des attaques de rançongiciels AgeLocker en avril.

La société a également exhorté tous les utilisateurs de NAS QNAP à sécuriser les appareils NAS exposés à l’accès à Internet le 7 janvier, tout en les alertant des ransomwares actifs et des attaques par force brute.