C’est une nouvelle année, et avec elle vient un nouveau ransomware à surveiller appelé « Night Sky » qui cible les réseaux d’entreprise et vole des données lors d’attaques à double extorsion.

Selon MalwareHunterteam, qui repéré pour la première fois le nouveau ransomware, l’opération Night Sky a débuté le 27 décembre et a depuis publié les données de deux victimes.

L’une des victimes a reçu une première demande de rançon de 800 000 $ pour obtenir un décrypteur et pour que les données volées ne soient pas publiées.

Comment le Night Sky crypte les appareils

Un échantillon du ransomware Night Sky vu par EZpublish-france.fr est personnalisé pour contenir une note de rançon personnalisée et des identifiants de connexion codés en dur pour accéder à la page de négociation de la victime.

Une fois lancé, le ransomware cryptera tous les fichiers, à l’exception de ceux se terminant par les extensions de fichier .dll ou .exe. Le ransomware ne chiffrera pas non plus les fichiers ou dossiers de la liste ci-dessous :

AppData Boot Windows Windows.old Tor Browser Internet Explorer Google Opera Opera Software Mozilla Mozilla Firefox $Recycle.Bin ProgramData All Users autorun.inf boot.ini bootfont.bin bootsect.bak bootmgr bootmgr.efi bootmgfw.efi desktop.ini iconcache.db ntldr ntuser.dat ntuser.dat.log ntuser.ini thumbs.db Program Files Program Files (x86) #recycle

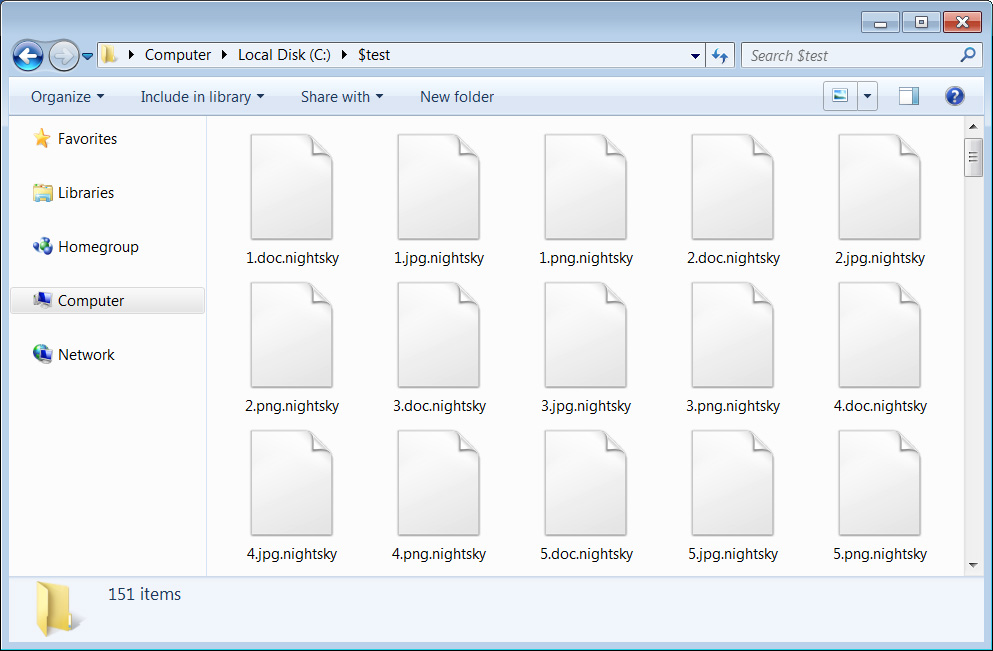

Lors du cryptage des fichiers, Night Sky ajoute l’extension .nightsky aux noms de fichiers cryptés, comme indiqué dans l’image ci-dessous.

Source : BleepingOrdinateur

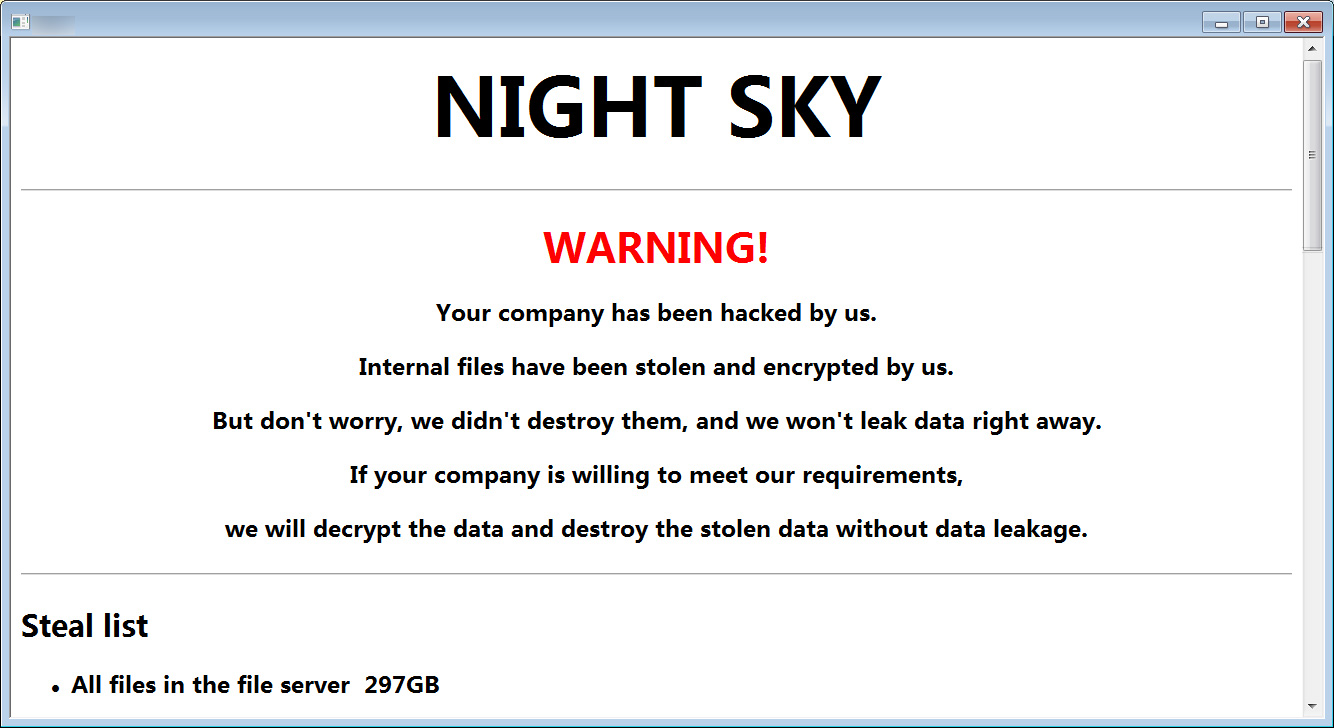

Dans chaque dossier, une demande de rançon nommée NightSkyReadMe.hta contient des informations sur ce qui a été volé, les e-mails de contact et les informations d’identification codées en dur sur la page de négociation de la victime.

Source : BleepingOrdinateur

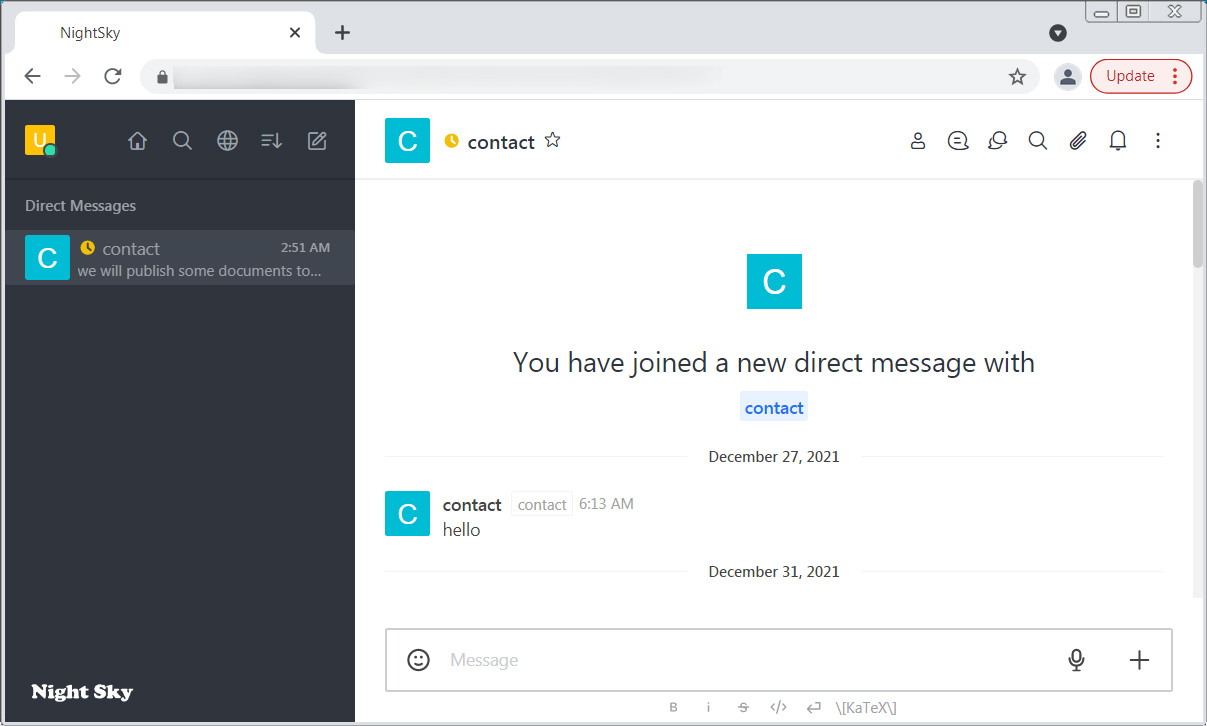

Au lieu d’utiliser un site Tor pour communiquer avec les victimes, Night Sky utilise des adresses e-mail et un site Web clair exécutant Rocket.Chat. Les informations d’identification sont utilisées pour se connecter à l’URL Rocket.Chat fournie dans la demande de rançon.

Source : BleepingOrdinateur

Tactique de double extorsion

Une tactique courante utilisée par les opérations de ransomware consiste à voler des données non cryptées aux victimes avant de crypter les appareils sur le réseau.

Les acteurs malveillants utilisent ensuite ces données volées dans une stratégie de « double extorsion », où ils menacent de divulguer les données si une rançon n’est pas payée.

Pour divulguer les données des victimes, Night Sky a créé un site de fuite de données Tor qui comprend actuellement deux victimes, une du Bangladesh et une autre du Japon.

Source : BleepingOrdinateur

Bien qu’il n’y ait pas eu beaucoup d’activité avec la nouvelle opération de ransomware Night Sky, c’est une opération sur laquelle nous devons garder un œil à l’approche de la nouvelle année.