Microsoft a révélé la véritable ampleur des cyberattaques soutenues par la Russie contre l’Ukraine depuis l’invasion, avec des centaines de tentatives de plusieurs groupes de piratage soutenus par la Russie ciblant les infrastructures et les citoyens ukrainiens.

Ces attaques incluent également l’utilisation de logiciels malveillants destructeurs conçus pour désactiver les systèmes critiques et perturber l’accès des civils aux services vitaux critiques et à des informations fiables.

« Commençant juste avant l’invasion, nous avons vu au moins six acteurs distincts de l’État-nation alignés sur la Russie lancer plus de 237 opérations contre l’Ukraine, y compris des attaques destructrices qui se poursuivent et menacent le bien-être des civils », a-t-il ajouté. mentionné Tom Burt, vice-président de Microsoft pour la sécurité et la confiance des clients.

« Les attaques destructrices se sont également accompagnées de vastes activités d’espionnage et de renseignement. [..] Nous avons également observé une activité limitée d’attaques d’espionnage impliquant d’autres États membres de l’OTAN, ainsi qu’une certaine activité de désinformation. »

Microsoft a également observé un lien direct entre les cyberattaques et les opérations militaires, le délai entre les tentatives de piratage et les violations correspondant étroitement à celui des frappes de missiles et des sièges coordonnés par l’armée russe.

Parmi les attaques destructrices observées (près de 40 depuis l’invasion de l’Ukraine par la Russie) contre des centaines de systèmes en Ukraine, Microsoft indique que 32 % visaient directement des organisations gouvernementales ukrainiennes et plus de 40 % visaient des organisations d’infrastructures critiques.

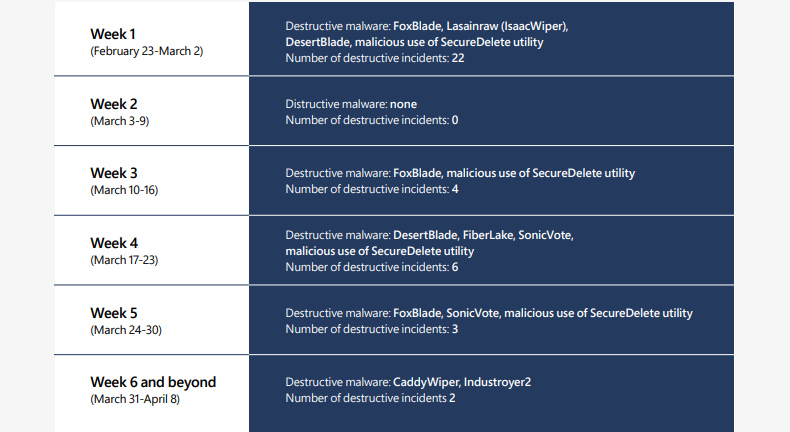

Microsoft a vu plusieurs familles de logiciels malveillants exploitées par des acteurs de la menace russes pour des activités destructrices contre des cibles ukrainiennes, notamment WhisperGate / WhisperKill, FoxBlade (alias Hermetic Wiper), SonicVote (alias HermeticRansom), CaddyWiper, DesertBlade, Industroyer2, Lasainraw (alias IssacWiper) et FiberLake (alias DoubleZero).

Le centre Microsoft Threat Intelligence (MSTIC) a attribué trois d’entre eux (c’est-à-dire FoxBlade, CaddyWiper et Industroyer2) à Sandworm. On pense que leurs membres sont des pirates militaires faisant partie de l’unité 74455 du centre principal de technologies spéciales (GTsST) du GRU russe.

« WhisperGate, FoxBlade, DesertBlade et CaddyWiper sont toutes des familles de logiciels malveillants qui écrasent les données et rendent les machines impossibles à démarrer. FiberLake est une fonctionnalité .NET utilisée pour la suppression des données », a déclaré l’unité de sécurité numérique (DSU) de Microsoft. [PDF].

« SonicVote est un chiffreur de fichiers parfois utilisé avec FoxBlade. Industroyer2 cible spécifiquement la technologie opérationnelle pour obtenir des effets physiques dans la production et les processus industriels. »

Microsoft a également découvert que le malware WhisperGate avait été utilisé dans des attaques d’effacement de données contre l’Ukraine à la mi-janvier, avant l’invasion de février, déguisé en ransomware.

Comme l’a déclaré le président et vice-président de Microsoft, Brad Smith, ces attaques en cours avec des logiciels malveillants destructeurs contre les organisations et les infrastructures ukrainiennes « ont été ciblées avec précision ».

Ils font partie d’une « vague massive de guerre hybride », comme l’a déclaré le Service de sécurité ukrainien (SSU), juste avant l’invasion russe.

La nature hautement ciblée et chronométrée des cyberattaques soutenues par la Russie contre l’Ukraine cette année contraste fortement avec l’attaque mondiale aveugle de logiciels malveillants NotPetya qui a frappé des pays du monde entier (y compris l’Ukraine) en 2017 et était également liée aux pirates russes GRU Sandworm.

« Microsoft a observé à ce jour que les acteurs de la menace DEV0586 et IRIDIUM opèrent avec retenue dans l’exécution d’attaques destructrices en limitant les déploiements de logiciels malveillants à des réseaux cibles spécifiques », a ajouté Microsoft DSU.

« Cependant, les acteurs des États-nations alignés sur la Russie recherchent activement un accès initial au gouvernement et aux organisations d’infrastructures critiques dans le monde entier, ce qui suggère un éventuel ciblage futur. »

Le rapport d’aujourd’hui fait suite à celui publié par le Google Threat Analysis Group (TAG) fin mars, révélant des attaques de phishing coordonnées par un groupe de menace basé en Russie ciblant l’OTAN et l’armée européenne.

Un autre rapport Google TAG de début mars sur les activités malveillantes liées à la guerre russe en Ukraine a révélé les efforts des pirates informatiques russes, chinois et biélorusses pour compromettre les organisations et les responsables ukrainiens et européens.