Une opération internationale d’application de la loi d’une durée de trente mois, portant le nom de code « Opération Cyclone », a ciblé le gang de ransomware Clop, ce qui a conduit aux arrestations signalées précédemment de six membres en Ukraine.

En juin, EZpublish-france.fr a rapporté que les forces de l’ordre ukrainiennes avaient arrêté des membres du gang de rançongiciels Clop impliqués dans le blanchiment de rançons.

Ce vendredi, de nouvelles informations ont été dévoilées concernant le déroulement de l’opération et les forces de l’ordre impliquées.

Opération Cyclone d’Interpol

L’opération transcontinentale baptisée « Opération Cyclone » a été coordonnée depuis le Cyber Fusion Center d’INTERPOL à Singapour, avec l’aide des autorités ukrainiennes et américaines chargées de l’application des lois.

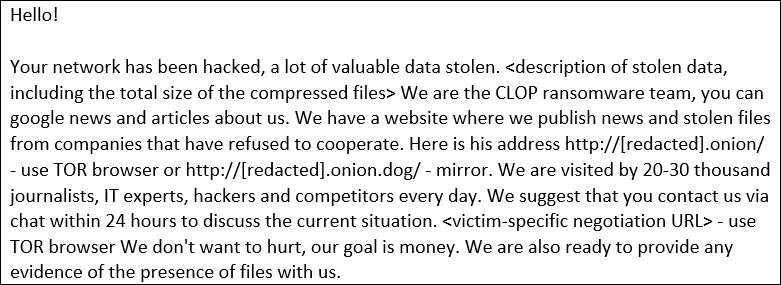

Cette opération visait Clop pour ses nombreuses attaques contre des entreprises coréennes et des institutions universitaires américaines, où les acteurs de la menace ont chiffré des appareils et extorqué des organisations pour payer une rançon ou faire fuiter leurs données volées.

En décembre 2020, Clop a mené une attaque massive de ransomware contre E-Land Retail, un conglomérat sud-coréen et un géant de la vente au détail, provoquant la fermeture temporaire de 23 des 50 magasins de détail NC Department Store et NewCore Outlet. Ils ont ensuite affirmé avoir volé 2 000 000 de cartes de crédit à l’entreprise à l’aide de logiciels malveillants sur les points de vente.

Plus récemment, Clop a utilisé une vulnérabilité dans la passerelle de transfert de fichiers sécurisé Accellion pour voler des fichiers confidentiels et privés d’entreprises et d’universités. Lorsque les demandes de rançon de plus de 10 millions de dollars n’ont pas été payées, les acteurs de la menace ont rendu public les informations personnelles des étudiants de nombreuses universités et collèges.

Les établissements d’enseignement américains visés par les attaques d’Accellion comprenaient le Université du Colorado, Université de Miami, Stanford Medicine, Université du Maryland Baltimore (UMB) et Université de Californie.

Grâce au partage de renseignements entre les forces de l’ordre et des partenaires privés, l’opération Cyclone a conduit à l’arrestation de six suspects en Ukraine, à la perquisition de plus de 20 maisons, commerces et véhicules, ainsi qu’à la saisie d’ordinateurs et de 185 000 dollars en liquidités.

L’opération a également été assistée par des partenaires privés, dont Trend Micro, CDI, Kaspersky Lab, Palo Alto Networks, Fortinet et Group-IB.

« Malgré la montée en flèche des attaques mondiales de ransomware, cette coalition police-secteur privé a vu l’une des premières arrestations de gangs criminels en ligne par les forces de l’ordre mondiales, ce qui envoie un message puissant aux criminels ransomware, que peu importe où ils se cachent dans le cyberespace, nous les poursuivrons sans relâche. a déclaré Craig Jones, directeur de la cybercriminalité d’INTERPOL dans un annonce.

La société américaine de cybersécurité Intel 471 a précédemment déclaré à EZpublish-france.fr que bien que les membres arrêtés soient liés au gang du ransomware Clop, ils étaient principalement impliqués dans le blanchiment d’argent pour l’organisation criminelle. La société de renseignement a en outre déclaré que les principaux membres de l’opération Clop sont probablement hors de danger en Russie.

S’ils sont reconnus coupables, les six membres présumés du Clop risquent jusqu’à huit ans de prison.

Une vidéo publiée par le SSU ukrainien montre des enquêteurs effectuant des descentes dans les biens du suspect et la saisie de preuves.

Ciblage des opérations de ransomware

Avec l’escalade des attaques de ransomware contre les infrastructures critiques, les soins de santé, les entreprises et les établissements d’enseignement, les forces de l’ordre ont exercé une pression importante sur les opérations criminelles cette année.

Cette activité d’application de la loi a conduit à de nombreuses arrestations et démontages d’infrastructures, notamment :

Les opérations d’application de la loi ont également conduit à la fermeture de leurs activités par des gangs de rançongiciels, car ils ont le sentiment que les forces de l’ordre durcissent leurs activités.

Cela inclut l’arrêt récent des opérations REvil et BlackMatter, ainsi que l’arrêt du ransomware Avaddon en juin.

Bien que les gangs de ransomware puissent arrêter leurs opérations, cela ne signifie pas que les forces de l’ordre ont renoncé à les traduire en justice.

Cette semaine, le département d’État américain a annoncé une récompense de 10 millions de dollars pour l’identification ou la localisation des principaux dirigeants de l’opération de ransomware DarkSide/BlackMatter.

Grâce à Douglas Mun pour le pourboire !