La fin de 2021 a vu une augmentation du nombre d’incidents de déni de service distribué qui sont venus avec une demande de rançon des attaquants pour arrêter l’assaut.

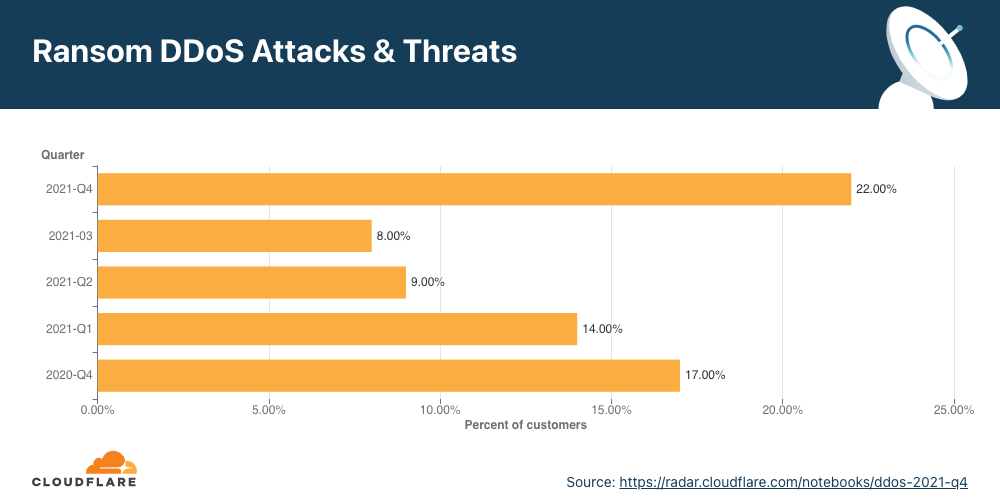

Au quatrième trimestre de l’année dernière, environ un quart des clients de Cloudflare qui ont été la cible d’une attaque DDoS ont déclaré avoir reçu une demande de rançon de l’auteur.

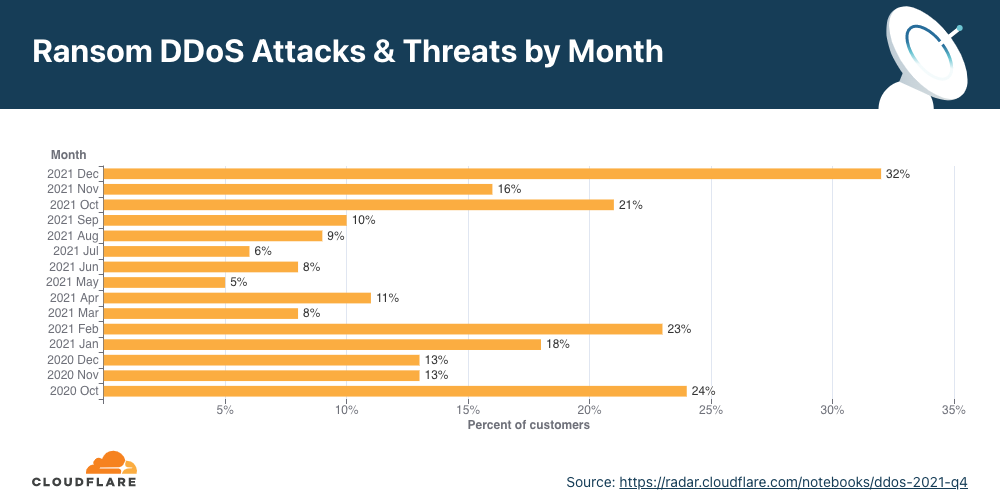

Une grande partie de ces attaques ont eu lieu en décembre 2021, lorsque près d’un tiers des clients de Cloudflare ont déclaré avoir reçu une lettre de rançon.

Par rapport au mois précédent, le nombre d’attaques de rançon DDoS signalées a doublé, a déclaré Cloudflare dans un article de blog aujourd’hui.

Selon la société, 2021 est le moment où la plupart de ces attaques se sont produites, avec une augmentation de 29 % enregistrée d’une année sur l’autre et un bond de 175 % d’un trimestre à l’autre.

Les attaques DDoS (RDDoS) par extorsion ou rançon ont commencé à devenir une nouvelle menace en août 2020 et sont devenues plus importantes et plus complexes depuis lors.

Ils ont commencé autour de 200 Gbit/s, puis sont passés à plus de 500 Gbit/s à la mi-septembre. En février 2021, la société de services de sécurité Internet Akamai a été confrontée à un défi face à un RDDoS de 800 Gbit/s ciblant une société de jeux d’argent en Europe.

En septembre dernier, un acteur menaçant a déployé un RDDoS contre le fournisseur de voix sur Internet VoIP.ms, perturbant les services téléphoniques car les serveurs DNS de l’entreprise sont devenus inaccessibles.

Attaques de grande taille

Cloudflare indique que les attaques DDoS au niveau de la couche application, en particulier les attaques HTTP DDoS, ont ciblé les entreprises manufacturières et ont enregistré un pic de 641% par rapport au troisième trimestre 2021.

En regardant les adresses IP, la plupart de ces incidents DDoS proviennent de Chine, des États-Unis, du Brésil et de l’Inde, déployés par des botnets tels que Meris, qui ont émergé cette année avec une attaque record de 21,8 millions de demandes contre le géant russe de l’Internet Yandex.

Contrairement à un DDoS de couche application, qui refuse aux utilisateurs l’accès à un service, une attaque DDoS de couche réseau cible l’ensemble de l’infrastructure réseau d’une entreprise qui tente de démanteler des routeurs et des serveurs.

L’une des plus grandes attaques DDoS atténuées par Cloudflare a duré 60 secondes et provenait d’un botnet avec 15 000 systèmes qui a lancé près de 2 Tbps de paquets indésirables sur un client.

Bien qu’il ne s’agisse pas de la plus grande attaque DDoS enregistrée à ce jour, « les attaques puissantes en térabits deviennent la norme », déclare Cloudflare. Celui-ci a été déployé à partir d’un réseau d’appareils IoT fonctionnant compromis par une variante du botnet Mirai.

Cloudflare note que les inondations SYN restent une méthode d’attaque populaire. Le protocole SNMP a connu un pic spectaculaire de près de 6 000 % d’un trimestre à l’autre, bien que les attaques DDoS basées sur UDP aient été le deuxième vecteur le plus utilisé.

« Lorsque nous examinons les vecteurs d’attaque émergents – qui nous aident à comprendre quels nouveaux vecteurs les attaquants déploient pour lancer des attaques – nous observons un pic massif d’attaques SNMP, MSSQL et DDoS génériques basées sur UDP » – Cloudflare

Les entreprises confrontées à des attaques DDoS de courte durée, qui sont plus fréquentes, devraient se tourner vers une solution d’atténuation automatisée car elle agit sur place et arrête l’assaut sur place.