Les acteurs du phishing ont rapidement commencé à exploiter l’émergence de la variante Omicron COVID-19 et l’utilisent désormais comme leurre dans leurs campagnes d’e-mail malveillantes.

Les acteurs menaçants s’adaptent rapidement aux dernières tendances et sujets d’actualité, et augmenter les peurs des gens est un excellent moyen d’amener les gens à se précipiter pour ouvrir un e-mail sans y avoir d’abord réfléchi.

Dans ce cas, le Variante Omicron est une souche émergente de COVID-19 qui inquiète les scientifiques quant à sa transmissibilité élevée et à l’inefficacité potentielle des vaccins existants contre ses mutations.

Tout cela en fait un sujet idéal pour le phishing, car même les vaccinés s’inquiètent de la façon dont Omicron les affecterait en cas d’infection.

Une campagne de phishing ciblant le Royaume-Uni

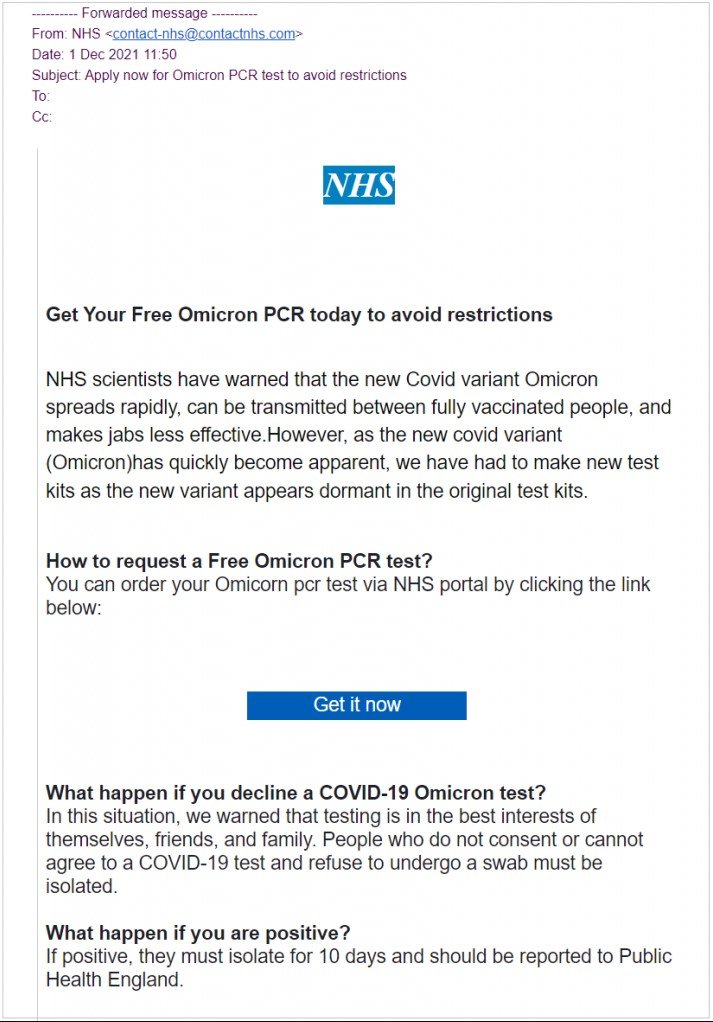

L’organisation britannique de protection des consommateurs « Which ? » a publié deux échantillons de nouveaux e-mails de phishing prétendant provenir du National Health Service (NHS) du Royaume-Uni mettant en garde contre la nouvelle variante Omicron.

Source : laquelle ?

Ces e-mails offrent aux destinataires un test PCR Omicron gratuit qui les aidera prétendument à contourner les restrictions.

Pour ajouter de la confiance dans les e-mails, l’adresse malveillante utilisée pour distribuer ces e-mails est ‘contact-nhs@nhscontact.com’.

Si le destinataire clique sur le bouton intégré « Obtenir maintenant » ou appuie sur l’URL dans le corps de l’e-mail, il est redirigé vers un faux site Web du NHS prétendant proposer le « test PCR COVID-19 Omicron ».

Source : laquelle ?

Les victimes sont ensuite invitées à saisir leur nom complet, leur date de naissance, leur adresse personnelle, leur numéro de téléphone portable et leur adresse e-mail.

Enfin, il leur est demandé d’effectuer un paiement de 1,24 £ (1,65 $), qui est censé couvrir les frais de livraison des résultats du test.

Le but n’est pas de voler le montant lui-même mais les coordonnées de paiement de la victime, comme les identifiants e-banking ou les coordonnées de sa carte de crédit.

Au cours de cette étape, la victime est également invitée à saisir le nom de sa mère, que les acteurs pourraient utiliser pour contourner les questions de sécurité lors d’une tentative ultérieure de prise de contrôle de compte.

Que faire si vous vous faites arnaquer

Si vous pensez avoir entré vos coordonnées sur un site frauduleux, contactez immédiatement votre banque et annulez votre carte/compte compromis.

Surveillez de près vos comptes bancaires et examinez les transactions pour tout signe de paiements non autorisés.

Si vous recevez un e-mail qui vous semble suspect, signalez-le à « report@phishing.gov.uk ». Pour signaler des SMS de smishing, transmettez-les au 7726.