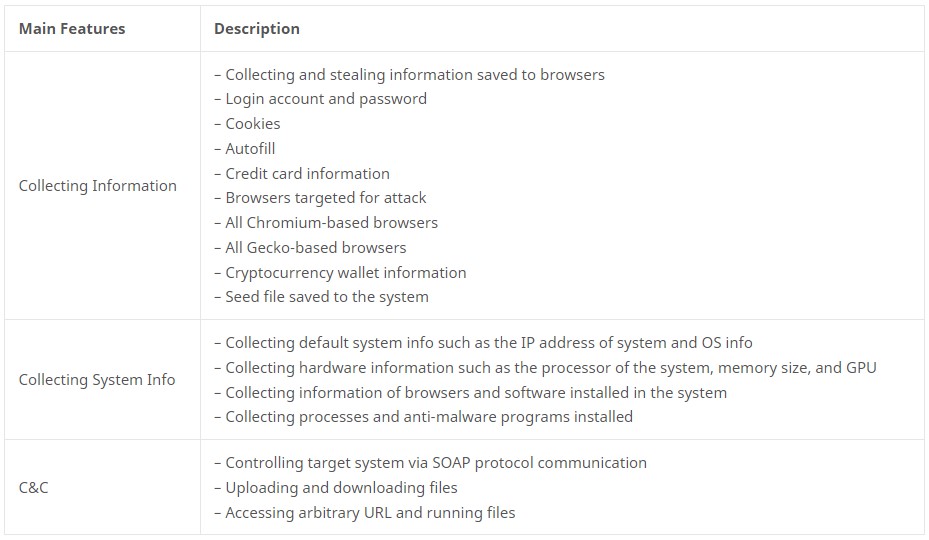

Le logiciel malveillant de vol d’informations RedLine cible les navigateurs Web populaires tels que Chrome, Edge et Opera, démontrant pourquoi le stockage de vos mots de passe dans les navigateurs est une mauvaise idée.

Ce malware est un voleur d’informations de base qui peut être acheté pour environ 200 $ sur les forums de cybercriminalité et être déployé sans nécessiter beaucoup de connaissances ou d’efforts.

Cependant, un nouveau rapport de AhnLab ASEC avertit que la commodité d’utiliser la fonction de connexion automatique sur les navigateurs Web devient un problème de sécurité important affectant à la fois les organisations et les individus.

Dans un exemple présenté par les analystes, un employé distant a perdu les informations d’identification du compte VPN au profit des acteurs de RedLine Stealer qui ont utilisé les informations pour pirater le réseau de l’entreprise trois mois plus tard.

Même si une solution anti-malware était installée sur l’ordinateur infecté, il n’a pas réussi à détecter et à supprimer RedLine Stealer.

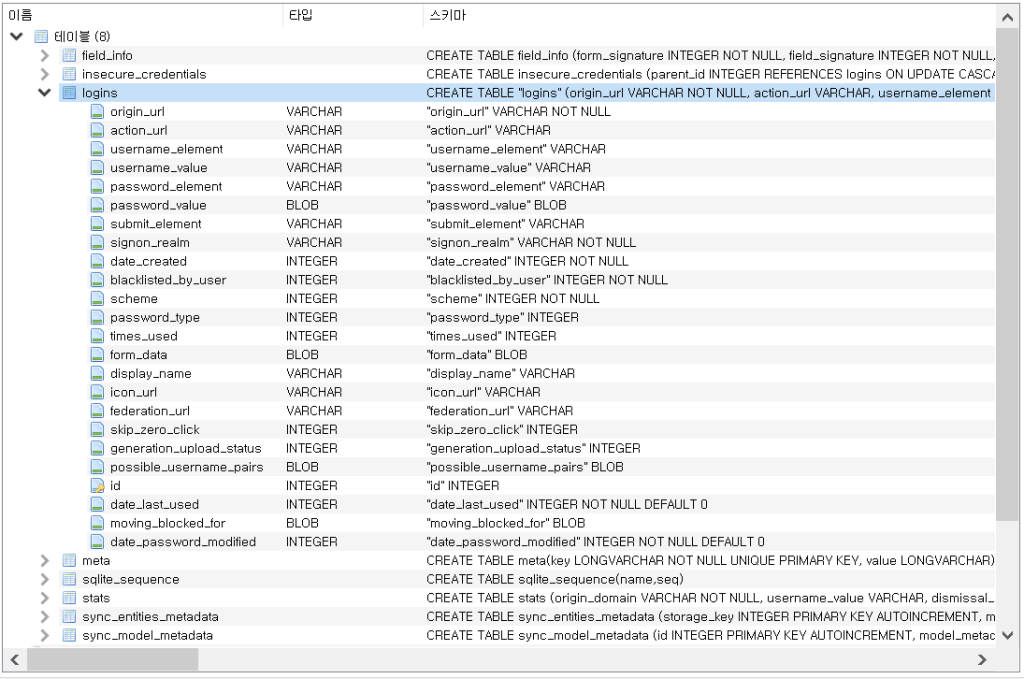

Le logiciel malveillant cible le fichier « données de connexion » trouvé sur tous les navigateurs Web basés sur Chromium et constitue une base de données SQLite dans laquelle les noms d’utilisateur et les mots de passe sont enregistrés.

Source : ASEC

Même lorsque les utilisateurs refusent de stocker leurs informations d’identification sur le navigateur, le système de gestion des mots de passe ajoute toujours une entrée pour indiquer que le site Web particulier est « sur liste noire ».

Bien que l’acteur de la menace puisse ne pas avoir les mots de passe de ce compte « sur liste noire », il lui indique que le compte existe, ce qui lui permet d’effectuer du bourrage d’informations d’identification ou des attaques d’ingénierie sociale/phishing.

Source : ASEC

Après avoir collecté les informations d’identification volées, les acteurs malveillants les utilisent dans d’autres attaques ou tentent de les monétiser en les vendant sur les marchés du Web sombre.

Un exemple de la popularité croissante de RedLine auprès des pirates informatiques est l’essor du marché du dark web « 2easy », où la moitié de toutes les données vendues ont été volées à l’aide de ce malware.

Un autre cas récent de distribution RedLine est une campagne de spam par formulaire de contact de site Web qui utilise des fichiers Excel XLL qui téléchargent et installent le logiciel malveillant de vol de mot de passe.

C’est comme si RedLine était partout en ce moment, et la principale raison derrière cela est son efficacité à exploiter une faille de sécurité largement disponible que les navigateurs Web modernes refusent de combler.

Que faire à la place

L’utilisation de votre navigateur Web pour stocker vos informations de connexion est tentante et pratique, mais cela est risqué même sans infections de logiciels malveillants.

Ce faisant, un acteur local ou distant ayant accès à votre machine pourrait voler tous vos mots de passe en quelques minutes.

Au lieu de cela, il serait préférable d’utiliser un gestionnaire de mots de passe dédié qui stocke tout dans un coffre-fort crypté et demande le mot de passe principal pour le déverrouiller.

De plus, vous devez configurer des règles spécifiques pour les sites Web sensibles tels que les portails de banque en ligne ou les pages Web des actifs d’entreprise, nécessitant la saisie manuelle des informations d’identification.

Enfin, activez l’authentification multifacteur chaque fois qu’elle est disponible, car cette étape supplémentaire peut vous éviter des incidents de prise de contrôle de compte même si vos informations d’identification ont été compromises.