Un cheval de Troie bancaire pour Android que les chercheurs appellent Fakecalls est doté d’une capacité puissante qui lui permet de prendre en charge les appels vers le numéro d’assistance client d’une banque et de connecter la victime directement aux cybercriminels exploitant le logiciel malveillant.

Déguisé en application mobile d’une banque populaire, Fakecalls affiche toutes les marques de l’entité dont il se fait passer, y compris le logo officiel et le numéro de support client.

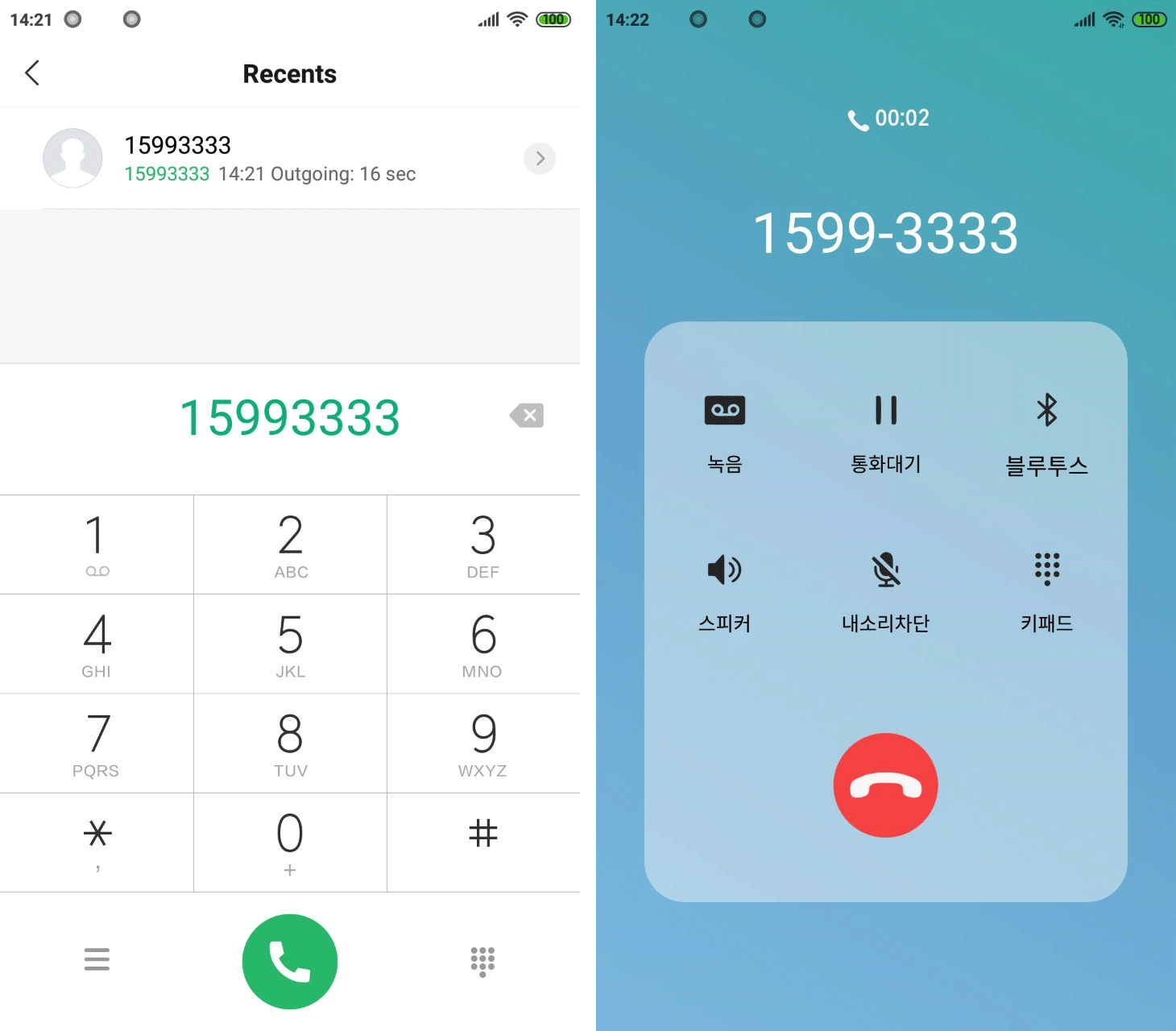

Lorsque la victime essaie d’appeler la banque, le logiciel malveillant interrompt la connexion et affiche son écran d’appel, qui est presque impossible à distinguer du vrai.

Alors que la victime voit le vrai numéro de la banque sur l’écran, la connexion est établie avec les cybercriminels, qui peuvent se faire passer pour les représentants du service client de la banque et obtenir des détails qui leur donneraient accès aux fonds de la victime.

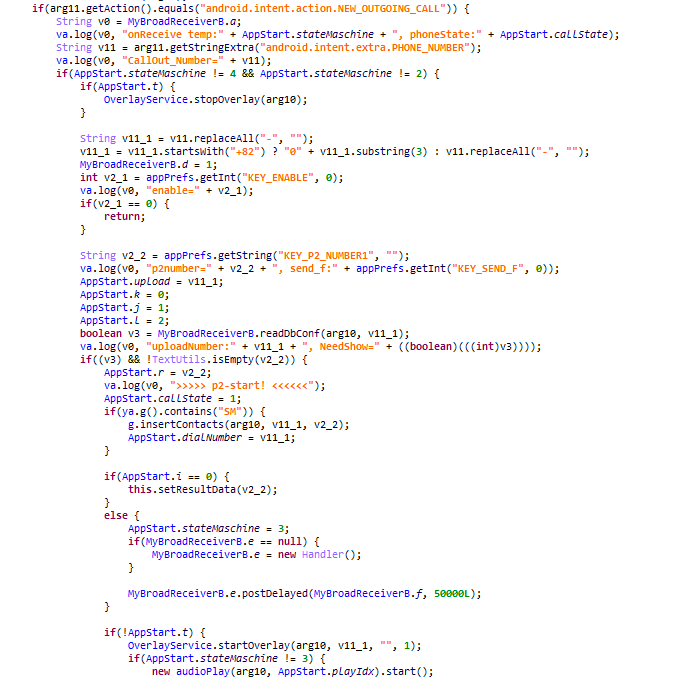

Le cheval de Troie bancaire mobile Fakecalls peut le faire car, au moment de l’installation, il demande plusieurs autorisations qui lui donnent accès à la liste de contacts, au microphone, à la caméra, à la géolocalisation et à la gestion des appels.

Le logiciel malveillant est apparu l’année dernière et a été vu ciblant des utilisateurs en Corée du Sud, des clients de banques populaires comme KakaoBank ou Kookmin Bank (KB), notent les chercheurs en sécurité de Kaspersky dans un rapport aujourd’hui.

Bien qu’il soit actif depuis un certain temps, le malware a reçu peu d’attention – probablement en raison de sa géographie cible limitée – malgré sa fonction de faux appel qui marque une nouvelle étape dans le développement des menaces bancaires mobiles.

Ligne directe avec l’auteur de la menace

Kaspersky a analysé le logiciel malveillant et a découvert qu’il pouvait également diffuser un message préenregistré imitant ceux généralement utilisés par les banques pour accueillir les clients à la recherche d’une assistance :

Les développeurs de logiciels malveillants ont enregistré quelques phrases couramment utilisées par les banques pour faire savoir au client qu’un opérateur prendrait son appel dès qu’il serait disponible.

Vous trouverez ci-dessous deux exemples de l’audio préenregistré (en coréen) que le malware Fakecalls joue pour rendre la ruse plus réaliste :

Bonjour. Merci d’avoir appelé KakaoBank. Notre centre d’appels reçoit actuellement un volume d’appels inhabituellement élevé. Un conseiller vous répondra dans les plus brefs délais. Pour améliorer la qualité du service, votre conversation sera enregistrée.

Bienvenue à Kookmin Bank. Votre conversation sera enregistrée. Nous allons maintenant vous mettre en relation avec un opérateur.

Les chercheurs de Kaspersky affirment que le logiciel malveillant peut également usurper les appels entrants, permettant aux cybercriminels de contacter les victimes comme s’il s’agissait du service client de la banque.

Kit d’espionnage complet

Les autorisations demandées par le logiciel malveillant lors de l’installation permettent aux cybercriminels d’espionner la victime en diffusant en temps réel de l’audio et de la vidéo à partir de l’appareil, de voir son emplacement, de copier des fichiers (contacts, fichiers comme des photos et des vidéos) et l’historique des messages texte.

« Ces autorisations permettent au logiciel malveillant non seulement d’espionner l’utilisateur, mais aussi de contrôler son appareil dans une certaine mesure, donnant au cheval de Troie la possibilité d’abandonner les appels entrants et de les supprimer de l’historique. Cela permet aux escrocs, entre autres, de bloquer et de cacher les vrais appels des banques » – Kaspersky

Bien qu’il ait été observé que Fakecalls ne prend en charge que la langue coréenne, ce qui permet de détecter facilement si l’appareil infecté s’exécute avec une langue système différente, l’acteur de la menace pourrait en ajouter d’autres pour s’étendre à d’autres régions.

Les recommandations de Kaspersky pour éviter d’être victime de tels logiciels malveillants incluent le téléchargement d’applications uniquement à partir de magasins officiels et de prêter attention aux autorisations potentiellement dangereuses qu’une application demande (accès aux appels, SMS, accessibilité), surtout si l’application n’en a pas besoin.

De plus, les chercheurs conseillent aux utilisateurs de ne pas partager d’informations confidentielles par téléphone (identifiants de connexion, code PIN, code de sécurité de la carte, codes de confirmation).