La semaine a été chargée avec des attaques de rançongiciels liées à des manifestations politiques, de nouvelles attaques contre des appareils NAS, des recherches étonnantes publiées sur les tactiques, l’histoire de REvil, etc.

La plus grande nouvelle de cette semaine concerne une nouvelle opération de ransomware appelée appareils QNAP cryptés DeadBolt dans le monde entier, illustrant comment les acteurs de la menace peuvent encore gagner beaucoup d’argent en ciblant les consommateurs et les petites entreprises.

Les attaques ont commencé le 25 janvier et ont depuis chiffré plus de 4 300 appareils NAS QNAP où ils demandent 0,03 bitcoins, d’une valeur d’environ 1 100 $, pour une clé de déchiffrement.

Malheureusement, de nombreuses victimes ont déclaré avoir payé, ce qui a conduit cette attaque à être très réussie pour les acteurs de la menace.

Parmi les autres attaques de cette semaine, citons une attaque de Conti contre Delta, sous-traitant d’Apple et de Tesla, et une attaque contre les chemins de fer biélorusses pour protester contre l’utilisation par la Russie du réseau de transport ferroviaire des chemins de fer biélorusses pour déplacer des unités et des équipements militaires dans le pays.

D’autres histoires intéressantes cette semaine sont gangs de rançongiciels appelant les gens dont les données ont été volées, une augmentation des tentatives de recrutement d’initiés, l’analyse du chiffreur ESXI de LockBit et un rapport fantastique détaillant le histoire de REvil.

Les contributeurs et ceux qui ont fourni de nouvelles informations et histoires sur les rançongiciels cette semaine incluent : @PolarToffee, @Ionut_Ilascu, @ demonslay335, @BleepinComputer, @VK_Intel, @malwareforme, @struppigel, @fwosar, @FourOctets, @billtoulas, @Seifreed, @malwrhunterteam, @jorntvdw, @DanielGallagher, @LawrenceAbrams, @serghei, @kevincollier, @Jon__DiMaggio, @UseAnalyst1, @fbgwls245, @JakubKroustek, @pcrisk, @TrendMicro, @Hitachi_ID, @emsisoft, @BushidoToken, @SteveD3, @SttyK, @CuratedIntelet @vinopaljiri.

22 janvier 2022

Nouvelle variante du rançongiciel Paradise

dnwls0719 trouvé une nouvelle variante Paradise .NET qui ajoute l’extension .iskaluz aux fichiers cryptés.

24 janvier 2022

Les gangs de rançongiciels intensifient leurs efforts pour recruter des initiés pour les attaques

Une enquête récente menée auprès de 100 grandes entreprises informatiques nord-américaines (plus de 5 000 employés) montre que les acteurs des ransomwares s’efforcent davantage de recruter des initiés dans les entreprises ciblées pour faciliter les attaques.

Les pirates disent avoir crypté les serveurs des chemins de fer biélorusses en signe de protestation

Un groupe de pirates informatiques (connus sous le nom de Cyber-Partisans biélorusses) affirme avoir piraté et crypté des serveurs appartenant au chemin de fer biélorusse, la société nationale des chemins de fer biélorusses.

Nouvelle variante STOP Ransomware

Jakub Kroustek a trouvé une nouvelle variante de rançongiciel STOP qui ajoute l’extension .qqqw.

25 janvier 2022

Le nouveau rançongiciel DeadBolt cible les appareils QNAP et demande 50 BTC pour la clé principale

Un nouveau groupe de rançongiciels DeadBolt chiffre les appareils NAS QNAP dans le monde entier en utilisant ce qu’ils prétendent être une vulnérabilité zero-day dans le logiciel de l’appareil.

La nouvelle tactique des hackers de ransomwares : vous appeler directement

Wayne ne savait pas que le district scolaire de son fils avait été piraté – ses fichiers volés et ses ordinateurs enfermés et détenus contre rançon – jusqu’à l’automne dernier, lorsque les pirates ont commencé à lui envoyer directement des e-mails contenant des menaces brouillées.

Un groupe hacktiviste partage les détails liés au piratage des chemins de fer biélorusses

Les cyberpartisans biélorusses ont partagé des documents liés à un autre piratage et ont expliqué que le membre Curated Intel, SttyK, « comprendrait certaines des méthodes utilisées ».

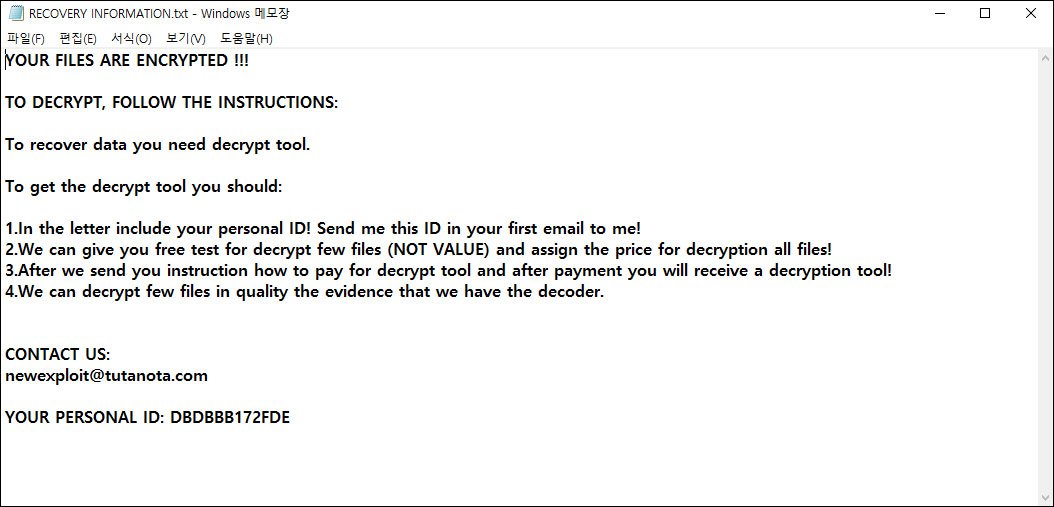

Le nouveau rançongiciel ajoute « exploit »

dnwls0719 a trouvé un nouveau rançongiciel ajoutant l’extension .exploit aux fichiers cryptés.

26 janvier 2022

QNAP met en garde contre le nouveau rançongiciel DeadBolt cryptant les appareils NAS

QNAP avertit à nouveau les clients de sécuriser leurs appareils de stockage en réseau (NAS) exposés à Internet pour se défendre contre les attaques continues et généralisées ciblant leurs données avec la nouvelle souche de rançongiciel DeadBolt.

La version Linux du rançongiciel LockBit cible les serveurs VMware ESXi

LockBit est le dernier gang de rançongiciels dont le chiffreur Linux a été découvert pour se concentrer sur le chiffrement des machines virtuelles VMware ESXi.

Nouvelle variante du rançongiciel Babuk knockoff

dnwls0719 a trouvé une nouvelle contrefaçon Babuk ajoutant l’extension .king aux fichiers cryptés.

27 janvier 2022

Un sous-traitant taïwanais d’Apple et de Tesla touché par le rançongiciel Conti

Delta Electronics, une société d’électronique taïwanaise et fournisseur d’Apple, Tesla, HP et Dell, a révélé avoir été victime d’une cyberattaque découverte vendredi matin.

Une histoire de REvil

Dans nos recherches précédentes, nous avons enquêté sur un cartel de rançons, puis nous avons mené une étude sur les gangs de rançongiciels et leurs liens avec les organisations de renseignement russes. Maintenant, nous menons un cas d’utilisation dans l’un des gangs de rançongiciels les plus notoires au monde, REvil. Ce cas particulier est fascinant car le gang existe depuis plusieurs années, a mené de nombreuses attaques très médiatisées, a inspiré plusieurs gangs dérivés et, au final, a provoqué une agitation majeure parmi les pirates partenaires qui les ont soutenus.

Nouvelle variante MedusaLocker

dnwls0719 a trouvé une nouvelle variante de rançongiciel MeduaLocker qui ajoute l’extension .farattack aux fichiers chiffrés.

28 janvier 2022

QNAP installe de force la mise à jour après que le rançongiciel DeadBolt ait atteint 3 600 appareils

QNAP a mis à jour de force les appareils de stockage en réseau (NAS) du client avec un micrologiciel contenant les dernières mises à jour de sécurité pour se protéger contre le rançongiciel DeadBolt, qui a déjà chiffré plus de 3 600 appareils.

Emsisoft publie un outil de décryptage pour DeadBolt

Emsisoft a publié un outil de décryptage pour DeadBolt, mais les utilisateurs devront toujours obtenir une clé de décryptage en payant la rançon.

Nouvelles variantes de ransomware STOP

PCrisque a trouvé deux nouvelles variantes de ransomware STOP qui ajoutent les extensions .qqqe ou .yoqs.

Le constructeur Thanos utilisé pour créer un nouveau ransomware

Jiri Vinopal a trouvé un nouveau rançongiciel créé par le constructeur Thanos qui ajoute l’extension .NARUMI.