Bank Indonesia (BI), la banque centrale de la République d’Indonésie, a confirmé aujourd’hui qu’une attaque de ransomware avait frappé ses réseaux le mois dernier.

Au cours de l’incident, les attaquants ont volé des « données non critiques » appartenant aux employés de Bank Indonesia avant de déployer des charges utiles de ransomware sur plus d’une douzaine de systèmes du réseau de la banque, comme CNN Indonesia signalé.

Cependant, selon un porte-parole de la banque, l’incident a été atténué avant d’avoir un impact sur les services publics de BI, comme l’a rapporté pour la première fois Reuter.

« Nous avons été attaqués, mais jusqu’à présent, nous avons pris des mesures d’anticipation et, surtout, les services publics de Bank Indonesia n’ont pas du tout été perturbés », a déclaré le chef du département des communications de BI, Erwin Haryono.

« BI est au courant d’un piratage de ransomware le mois dernier. Nous savons que nous avons été touchés par une cyberattaque. C’est un crime, c’est réel, et nous y sommes exposés », a ajouté Haryono selon les médias locaux.

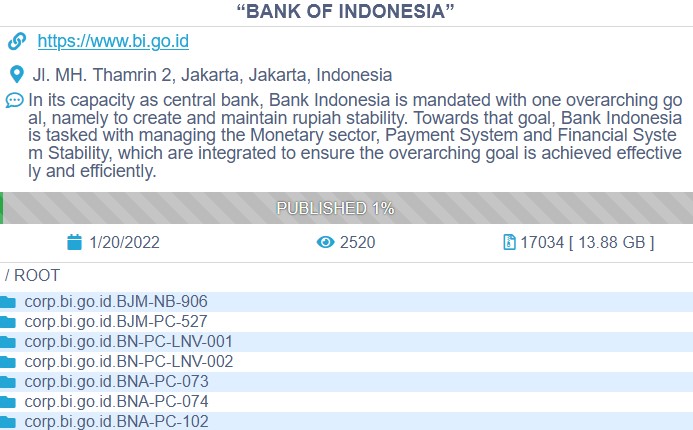

Conti revendique l’attaque et divulgue des données

Bien que Haryono n’ait pas attribué l’attaque à un gang de rançongiciels spécifique, Conti a revendiqué l’attaque aujourd’hui après avoir divulgué certains fichiers qui auraient été volés sur le réseau de Bank Indonesia.

Au total, le groupe de rançongiciels prétend avoir 13,88 Go de documents à divulguer si Bank Indonesia ne paie pas la rançon.

Un porte-parole de Bank Indonesia n’était pas disponible pour commenter lorsqu’il a été contacté par EZpublish-france.fr plus tôt dans la journée.

Le gang des rançongiciels Conti

Conti est une opération Ransomware-as-a-Service (RaaS) liée au Assistant Araignée Groupe cybercriminel russe, également connu pour d’autres logiciels malveillants notoires, notamment Ryuk, TrickBot et BazarLoader.

Les affiliés du groupe de rançongiciels ont violé les réseaux des cibles après que les appareils de l’entreprise ont été infectés par les logiciels malveillants BazarLoader ou TrickBot, leur fournissant un accès à distance au système compromis.

Après avoir obtenu l’accès au réseau interne de la victime, les opérateurs Conti compromettront d’autres appareils se propageant sur le réseau de la victime.

Cela leur permet de récolter et d’exfiltrer des données avant de déployer les charges utiles du ransomware sur le réseau.

Conti est connu pour avoir attaqué des organisations de premier plan, notamment le ministère irlandais de la Santé (DoH) et le Health Service Executive (HSE), et le géant du marketing RR Donnelly (RRD).

En raison de l’activité accrue de Conti, le FBI, la CISA et la NSA US ont également récemment émis un avertissement concernant un nombre accru d’attaques de rançongiciels Conti.