Une série d’attaques de phishing persuasives et continues utilise de fausses notifications Office 365 demandant aux destinataires d’examiner les messages de spam bloqués, dans le but final de voler leurs informations d’identification Microsoft.

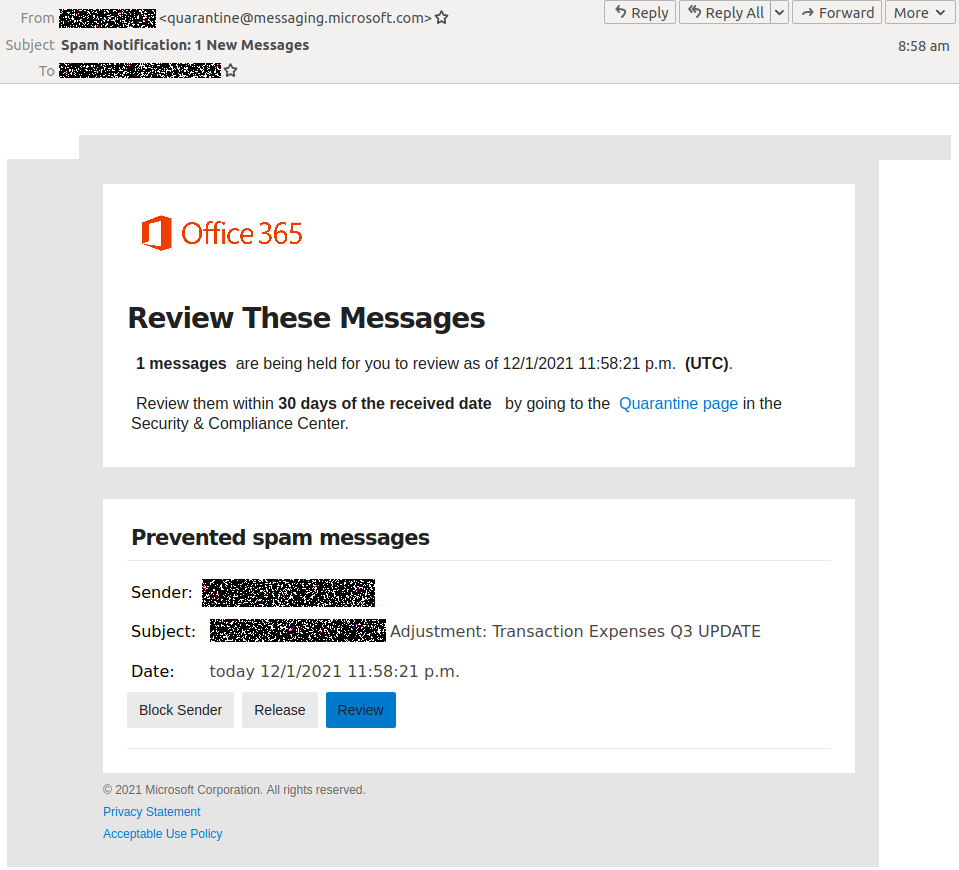

Ce qui rend ces e-mails de phishing particulièrement convaincants, c’est l’utilisation de la quarantaine[at]Messaging.microsoft.com pour les envoyer à des cibles potentielles et le nom d’affichage correspondant aux domaines des destinataires.

De plus, les attaquants ont intégré le logo officiel d’Office 365 et inclus des liens vers la déclaration de confidentialité de Microsoft et la politique d’utilisation acceptable à la fin de l’e-mail.

Heureusement, les messages de phishing s’accompagnent de problèmes de formatage du texte et d’espaces supplémentaires déplacés qui permettraient de détecter la nature malveillante de ces e-mails en y regardant de plus près.

« L’objet de l’e-mail est ‘Notification de spam : 1 nouveaux messages’, faisant allusion au corps de l’e-mail qui informe le destinataire qu’un message de spam a été bloqué et qu’il est mis en quarantaine pour qu’il puisse l’examiner », a déclaré le fournisseur de sécurité des e-mails en nuage MailGuard qui repéré cette campagne mentionné.

« Les détails du » message de spam empêché « sont fournis, les escrocs personnalisant le titre du sujet comme « [company domain] Ajustement : MISE À JOUR Q3 des dépenses de transaction pour créer un sentiment d’urgence et utiliser un message lié aux finances. »

Les cibles disposent de 30 jours pour examiner les messages mis en quarantaine en accédant au Centre de sécurité et de conformité de Microsoft en cliquant sur un lien intégré.

Cependant, au lieu d’atteindre le portail Office 365 en cliquant sur le bouton « Réviser », ils sont envoyés vers une page de destination de phishing qui leur demandera d’entrer leurs informations d’identification Microsoft pour accéder aux messages de spam mis en quarantaine.

Après avoir entré leurs informations d’identification sous la forme malveillante affichée sur la page de phishing, les détails de leurs comptes sont envoyés aux serveurs contrôlés par les attaquants.

Si elles sont victimes de ces astuces, les informations d’identification Microsoft des victimes seront ensuite utilisées par les cybercriminels pour prendre le contrôle de leurs comptes et accéder à toutes leurs informations.

« Fournir les détails de votre compte Microsoft aux cybercriminels signifie qu’ils ont un accès non autorisé à vos données sensibles, telles que les informations de contact, les calendriers, les communications par e-mail, etc. », a ajouté MailGuard.

Cible attrayante pour les attaques de phishing

Les utilisateurs d’Office 365 sont continuellement ciblés dans des campagnes de phishing qui tentent de récolter leurs informations d’identification et de les utiliser dans des stratagèmes frauduleux.

Microsoft a révélé en août qu’une campagne de spear-phishing très évasive ciblait les clients Office 365 lors de plusieurs vagues d’attaques à partir de juillet 2020.

En mars, la société a également mis en garde contre une opération de phishing qui a volé environ 400 000 identifiants OWA et Office 365 depuis décembre 2020 et s’est ensuite étendue pour abuser de nouveaux services légitimes afin de contourner les protections des passerelles de messagerie sécurisées (SEG).

Fin janvier, Redmond a en outre informé les abonnés Microsoft Defender ATP d’un nombre croissant d’attaques de phishing OAuth (hameçonnage par consentement) ciblant les travailleurs à distance.

En cas de succès, l’impact des attaques de phishing va du vol d’identité et des stratagèmes de fraude, y compris, mais sans s’y limiter, les attaques de compromission de la messagerie professionnelle (BEC).

Par exemple, depuis l’année dernière, le FBI a mis en garde contre les escrocs du BEC qui abusent des services de messagerie cloud populaires, notamment Microsoft Office 365 et Google G Suite, dans des notifications à l’industrie privée publiées en mars et avril 2020.

La Federal Trade Commission (FTC) des États-Unis a également révélé que le nombre de signalements d’usurpation d’identité avait doublé l’année dernière par rapport à 2019, atteignant un record de 1,4 million de signalements en une seule année.